Эксперты Sonatype заметили, что хакеры используют Stack Overflow для распространения малвари. Злоумышленники вежливо отвечают на вопросы пользователей, продвигая вредоносный пакет из PyPi, который устанавливает в систему жертвы инфостилер для Windows.

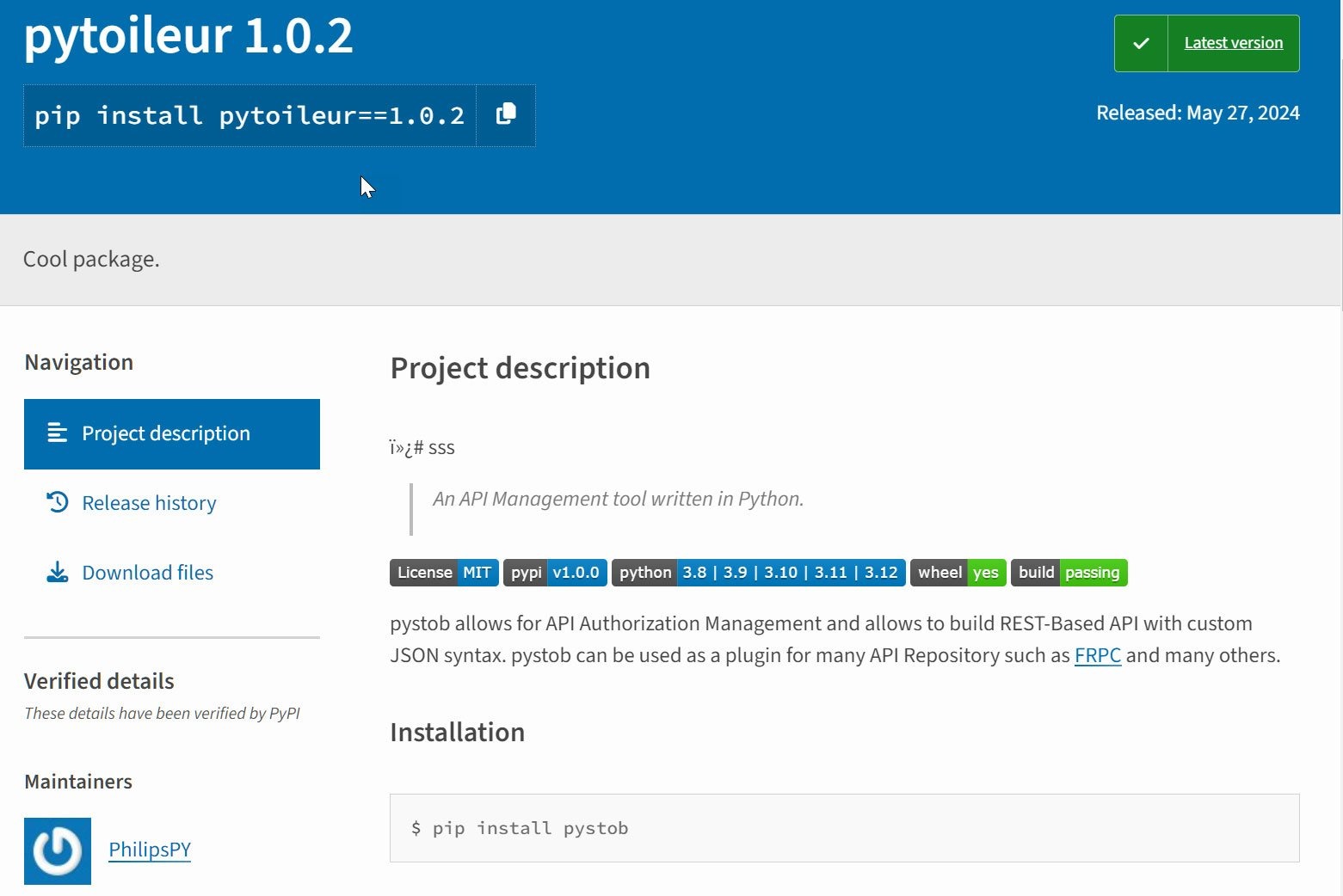

По данным исследователей, вредоносный пакет pytoileur является частью ранее известной вредоносной кампании Cool package, получившей свое название благодаря строке в метаданных пакета, который атаковал пользователей Windows в прошлом году.

Pytoileur был загружен в PyPi в прошлые выходные под видом инструмент управления API и был загружен более 300 раз. При этом в поле Summary присутствовала строка «Cool package», что и позволило связать эту атаку с упомянутой кампанией.

Обычно такие вредоносные пакеты распространяются с помощью тайпсквоттинга, то есть используют названия, схожие с названиями других популярных пакетов. Однако в данном случае злоумышленники использовали другой подход: они отвечали на вопросы на Stack Overflow и рекламировали свой пакет в качестве решения проблем.

«Мы заметили, что аккаунт Stack Overflow EstAYA G, созданный пару дней назад, атакует участников сообщества, ищущих помощи в отладке (1, 2, 3). Их направляют на установку вредоносного пакета в качестве “решения” их проблемы, хотя это “решение” вообще не имеет отношения к вопросам, заданным разработчиками», — рассказывают эксперты.

Выяснилось, что пакет pytoileur содержит файл setup.py, в который помещена закодированная в base64 команда для выполнения. Для скрытности команда оснащена пробелами, поэтому она незаметна, если не включить word wrap в IDE или редакторе текстовых файлов.

После деобфускации эта команда загрузит исполняемый файл runtime.exe с удаленного сайта и выполнит его.

На деле этот исполняемый файл представляет собой написанную на Python программу, преобразованную в .exe, которая действует как инфостилер в системе жертвы. То есть ворует cookie, пароли, историю браузера, данные банковских карт и другую информацию из браузеров. Также малварь ищет в документах определенные фразы и, если их находит, похищает и эти данные.

Затем вся собранная информация отправляется злоумышленникам, которые, к примеру, могут продать ее в даркнете или использовать для взлома учетных записей жертвы.

Исследователи отмечают, что использование Stack Overflow во вредоносной кампании – это весьма необычный подход. В Sonatype напоминают, что разработчикам следует проверять источники всех пакетов, которые они добавляют в свои проекты, а также, даже если пакет кажется надежным, проверять код (с включенной функцией word wrap) на наличие необычных или обфусцированных команд.