Стало известно, что злоумышленники скомпрометировали провайдера email-маркетинга Ethereum и разослали по 35 000 адресам фишинговые письма со ссылкой на вредоносный сайт, содержащий малварь для кражи криптовалют.

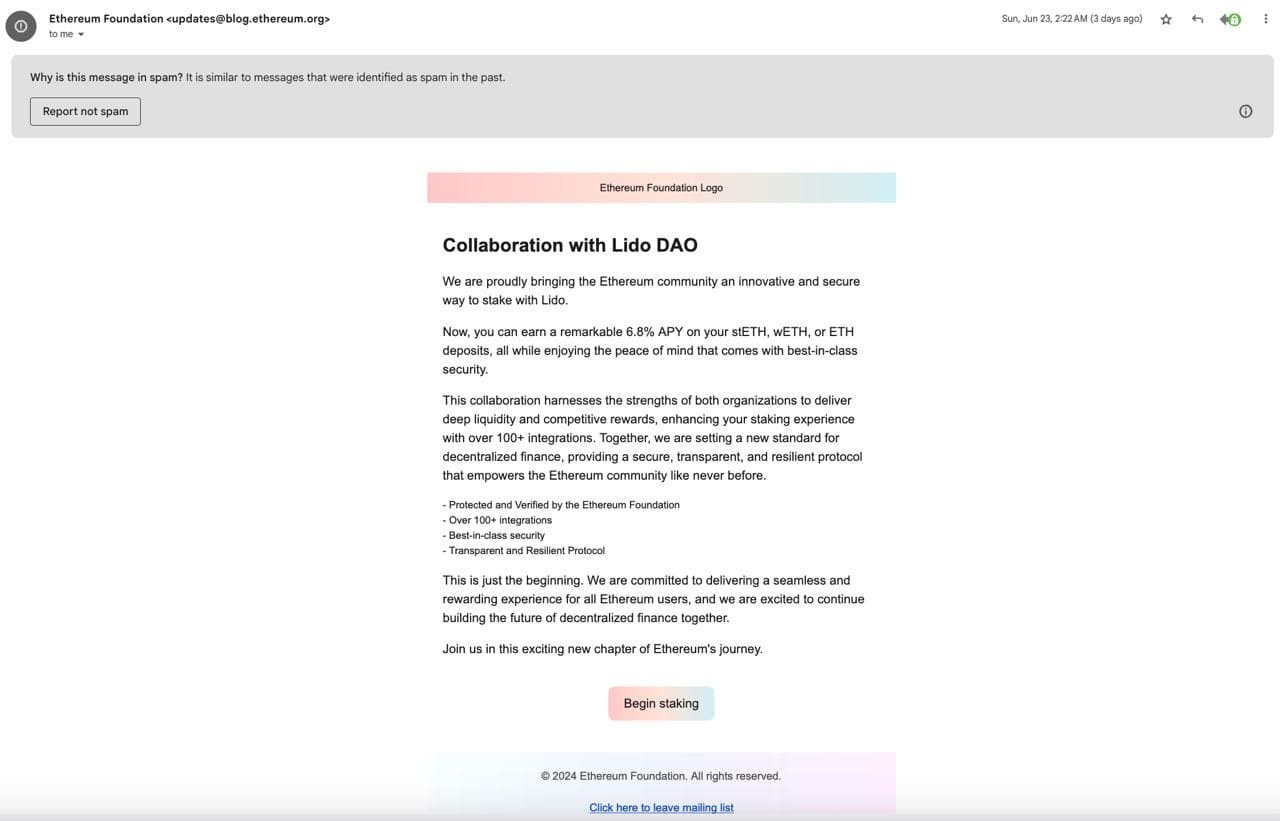

Представители Ethereum сообщили об инциденте в своем блоге и подчеркивают, что пользователи практически не пострадали. Атака произошла в ночь на 23 июня, когда с адреса updates@blog.ethereum.org были разосланы письма на 35 794 почтовых адреса.

Для рассылки взломщики использовали собственный список email-адресов и еще 3759 адресов, экспортированных из рассылки блога платформы. При этом только 81 адрес из экспортированных был ранее неизвестен атакующим.

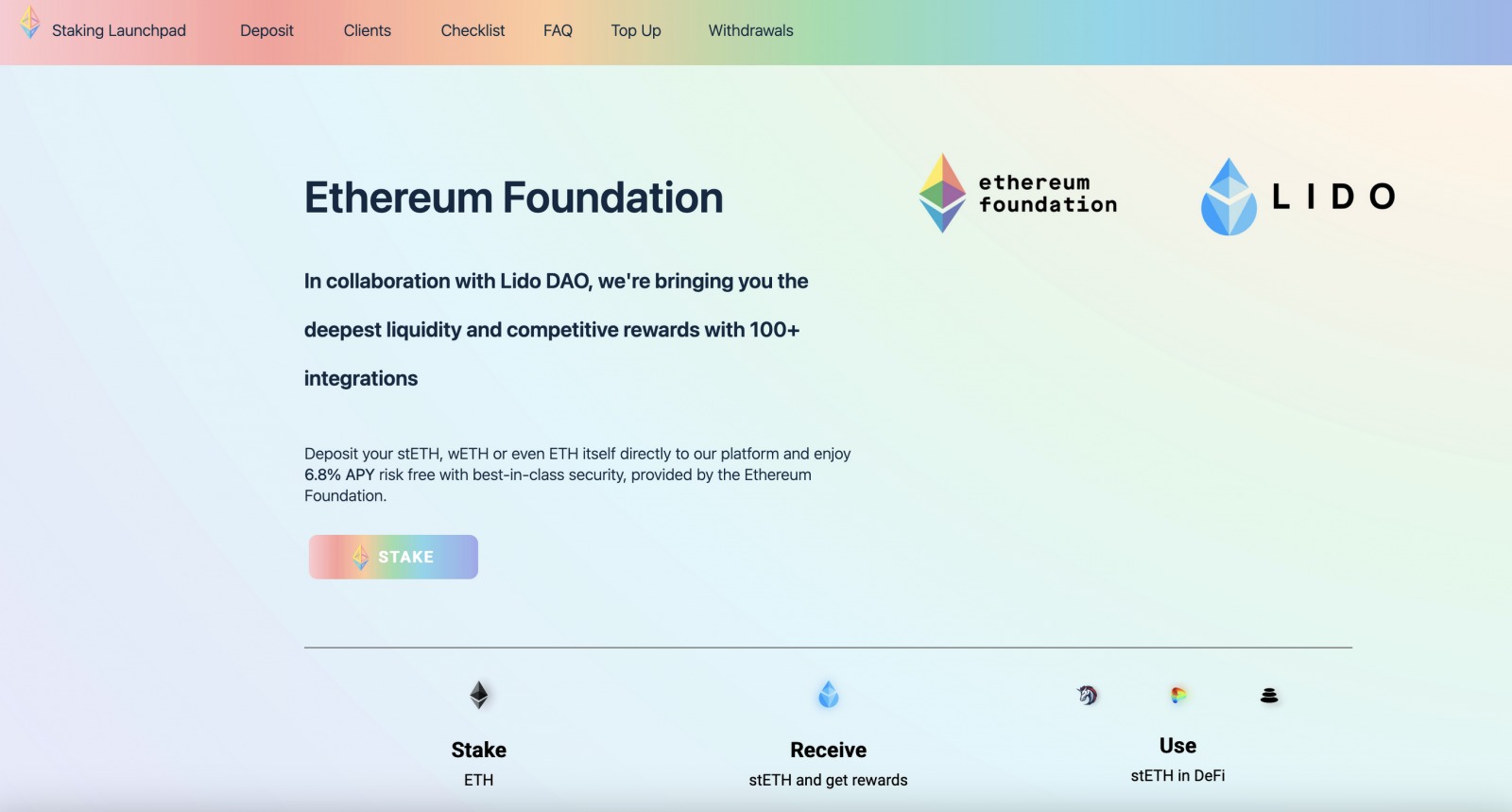

Фишинговое сообщение злоумышленников приглашало пользователей перейти на вредоносный сайт, на котором сообщалось о сотрудничестве с Lido DAO и предлагалось воспользоваться преимуществами 6,8% годовой доходности.

Желающие получить обещанный доход попадали на фальшивый, но профессионально сделанный сайт, который выглядел как часть рекламной акции. Если пользователь привязывал свой кошелек к этому сайту и подтверждал транзакцию, малварь опустошала его кошелек, отправляя все активы злоумышленникам.

Представители Ethereum заявили, что внутренняя служба безопасности в кратчайшие сроки начала расследование, чтобы установить личность злоумышленника, понять цель атаки, определить временные рамки и выявить пострадавшие стороны.

Злоумышленникам оперативно заблокировали возможность рассылки новых писем, и представители Ethereum в X (бывший Twitter) уведомили сообщество о вредоносных письмах, предупредив всех не переходить по ссылкам.

Кроме того, вредоносная ссылка была добавлена в многочисленные черные списки, в результате чего ее заблокировала Cloudflare и большинство провайдеров Web3-кошельков.

Анализ транзакций показал, что ни один из получателей фишинговых посланий не попался на удочку злоумышленников.

В заключение Ethereum сообщает, что предприняла дополнительные меры предосторожности и переводит некоторые почтовые сервисы к другим провайдерам email-маркетинга, чтобы предотвратить повторение подобных инцидентов в будущем.