Компания Positive Technologies опубликовала исследование деятельности APT-группировок атакующих организации в странах Юго-Восточной Азии. Больше всего атак в регионе пришлось на Филиппины и Вьетнам, а в тройку самых атакуемых отраслей вошли государственные учреждения, телекоммуникационные компании и военно-промышленный комплекс.

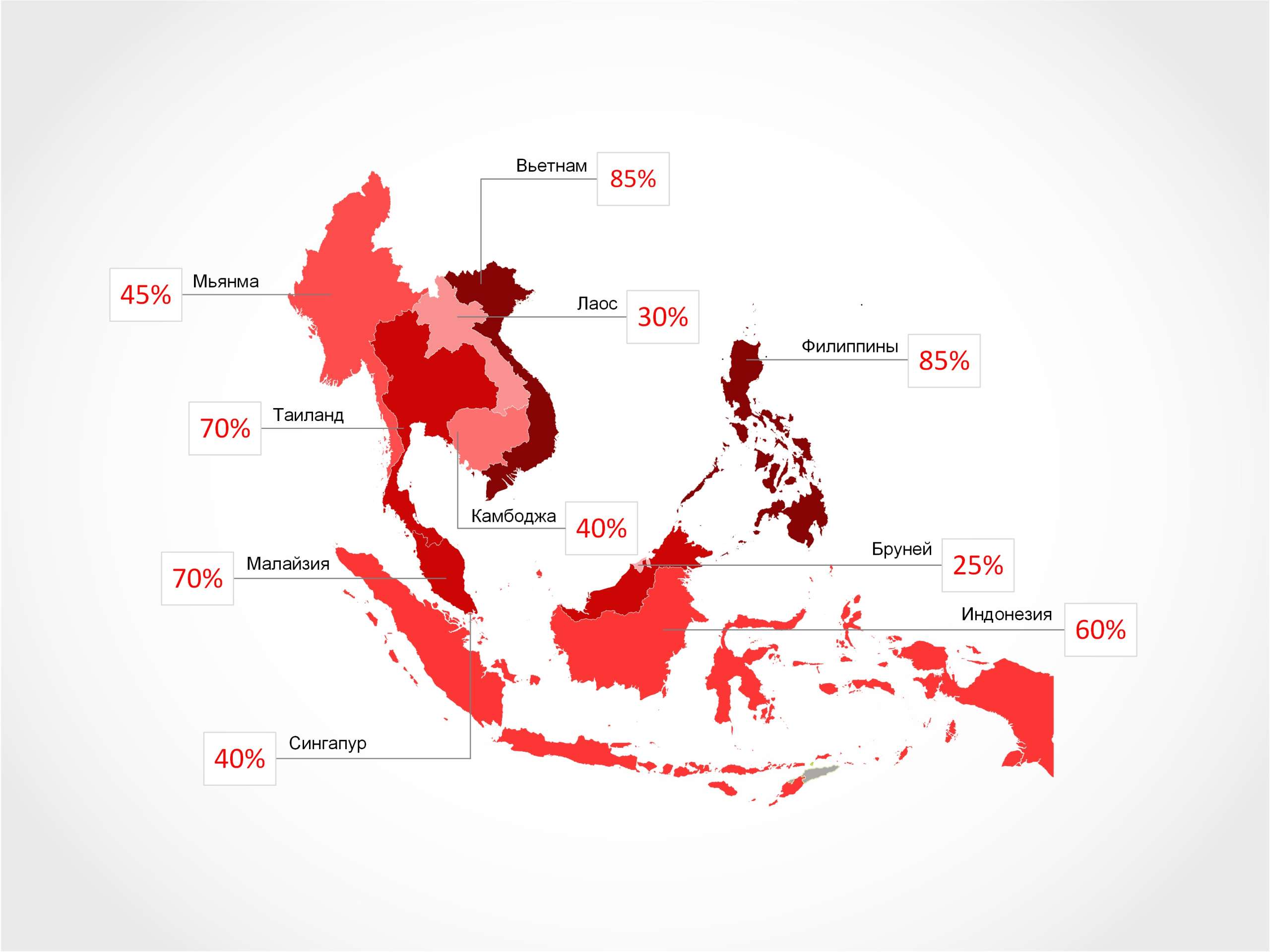

По информации специалистов, в топ-5 стран региона по числу атакующих APT-группировок входят Филиппины (85%), Вьетнам (85%), Таиланд (70%), Малайзия (70%) и Индонезия (60%).

«Юго-Восточная Азия является важной территорией как с точки зрения мировой экономики, так и с точки зрения геополитики. Мы проанализировали деятельность 20 APT-группировок, атаковавших Юго-Восточную Азию за период с января 2020 года по апрель 2024 года. Все они нацелены на государственные организации региона. Под ударом также телекоммуникационные компании, их атакуют 60% APT-группировок соответственно, а каждая вторая группировка предпринимает действия, направленные на организации военно-промышленного комплекса. Кроме того, более трети киберпреступных группировок атакуют предприятия из сфер науки и образования (45%), промышленности (40%) и финансов (35%)», — рассказывает Яна Авезова, старший аналитик исследовательской группы Positive Technologies.

Телекоммуникации тоже находятся под пристальным вниманием злоумышленников, в том числе благодаря распространению в регионе технологии 5G. Отмечается, что темпы внедрения новых технологий в Юго-Восточной Азии выше развития кибербезопасности, и быстрое развертывание телекоммуникаций 5G может увеличивать рост числа атак на эту отрасль.

Как выяснили аналитики, три четверти исследованных APT-группировок начинают свои атаки с фишинговых рассылок, а половина из них эксплуатируют уязвимости в общедоступных системах, например в серверах Microsoft Exchange.

Фишинговые кампании нередко привязаны по времени к значимым для региона событиям, включая саммиты АСЕАН.

Также ряд APT-группировок (30%) используют в качестве первоначального этапа атаки типа watering hole, размещая на сайтах скрипты, которые незаметно загружают на компьютеры посетителей вредоносные программы.

Проникнув в сеть, злоумышленники начинают исследовать среду, в которой оказались. Большинство (80%) APT-группировок стремятся идентифицировать пользователей скомпрометированных узлов. Эту информацию можно использовать для повышения привилегий или продвижения в инфраструктуре.

70% изученных APT-группировок собирают данные о конфигурации сети, а также просматривают файлы и каталоги в поисках полезной информации. Еще 60% групп изучают запущенные на хосте процессы, что помогает им составить представление об установленных средствах защиты.

В арсенале хакеров есть множество инструментов, в том числе уникальное ПО собственной разработки. В то же время все группы применяют в атаках легитимные инструменты, которые уже есть в скомпрометированной системе. Это позволяет им маскировать свои действия под действия IT-персонала и избегать обнаружения.

Так, 70% APT-группировок применяют в атаках Cobalt Strike. Например, подгруппа Earth Longzhi группировки APT41 в атаках на организации Филиппин, Таиланда, Малайзии и Индонезии использовала специальные версии загрузчиков Cobalt Strike со сложными механизмами защиты от обнаружения. Вкупе с другими техниками это позволило злоумышленникам оставаться незамеченными в инфраструктуре жертв с сентября 2021 года по июнь 2022 года.

Также отмечается, что каждая вторая APT-группировка применяет в атаках троян PlugX. А в числе других популярных вредоносных программ — троян ShadowPad и веб-шелл China Chopper, которые используют 35% APT-группировок.