Аналитики Sekoia сообщают, что теперь ботнет Quad7 атакует не только маршрутизаторы TP-Link и ASUS, но расширяет свою активность и использует новую кастомную малварь для атак на VPN-устройств Zyxel, беспроводные маршрутизаторы Ruckus и медиасерверы Axentra.

В своем отчете исследователи отмечают, что Quad7, получивший такое название из-за нацеленности на порт 7777, быстро развивается, обзаводится новыми серверами, новыми кластерами, использует новые бэкдоры и реверс-шеллы, а также отказывается от применения SOCKS-прокси в пользу более скрытной работы.

При этом цели операторов Quad7 по-прежнему неизвестны. Предполагается, что ботнет создается для проведения брутфорс-атак на VPN, Telnet, SSH и учетные записи Microsoft 365.

Сейчас ботнет состоит из нескольких кластеров, каждый из которых нацелен на определенные устройства и отображает разные баннеры при подключении к порту Telnet. Например, баннер Telnet на беспроводных устройствах Ruckus имеет вид rlogin.

Полный список кластеров и их приветственных баннеров выглядит следующим образом:

- xlogin — Telnet, привязанный к TCP-порту 7777 на маршрутизаторах TP-Link;

- alogin — Telnet, привязанный к TCP-порту 63256 на маршрутизаторах ASUS;

- rlogin — Telnet, привязанный к TCP-порту 63210 на беспроводных девайсах Ruckus;

- axlogin — Telnet-баннер на NAS-устройствах Axentra;

- zylogin — Telnet, привязанный к TCP-порту 3256 на VPN-устройствах Zyxel.

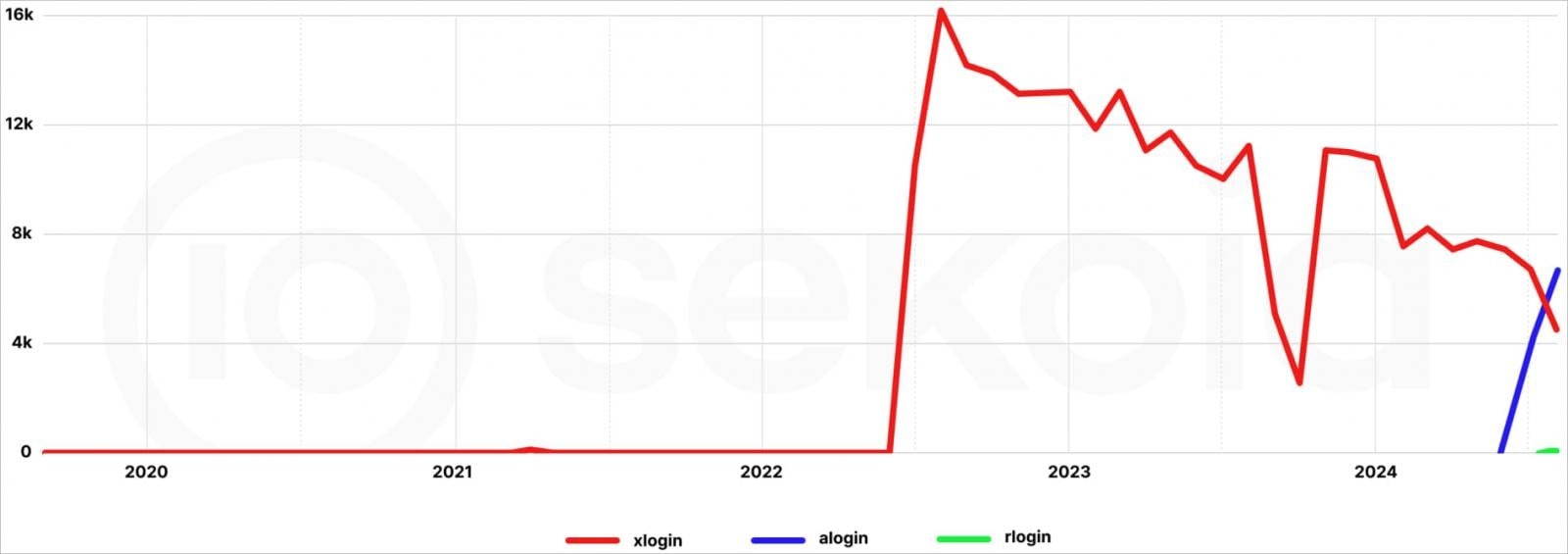

В некоторые из этих кластеров (например, xlogin и alogin) входят несколько тысяч скомпрометированных устройств. Другие, например rlogin, существующий примерно с июня 2024 года, насчитывают лишь 298 зараженных устройств. Кластер zylogin тоже очень мал — в него входят всего два устройства. А в кластере axlogin на данный момент вообще нет ни одного активного заражения.

Специалисты Sekoia пишут, что за последнее время у Quad7 заметно изменились методы атак и коммуникаций. Теперь малварь более сосредоточена на уклонении от обнаружения и повышении эффективности своей работы.

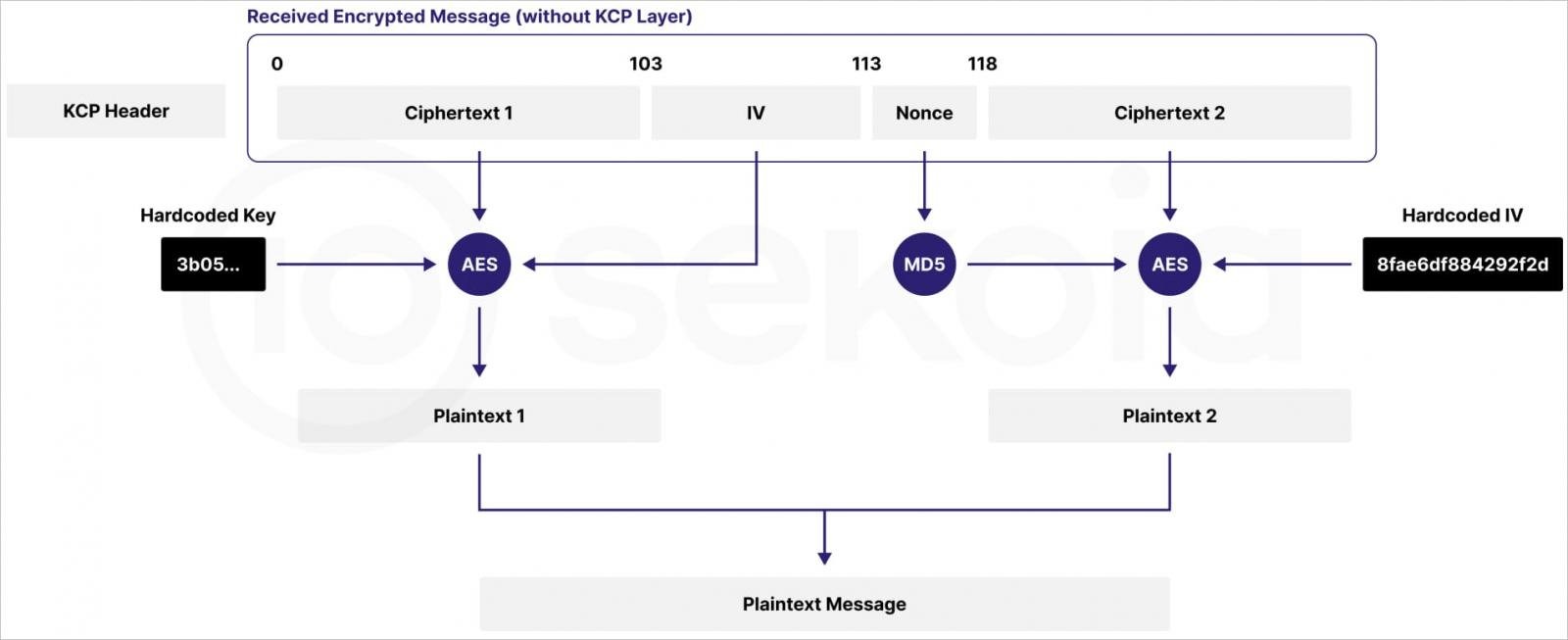

Так, практически перестали использоваться открытые SOCKS-прокси, на которые ботнет ранее полагался для передачи вредоносного трафика, например, во время брутфорса. Вместо этого теперь операторы Quad7 используют протокол KCP и новый инструмент FsyNet, который обменивается данными через UDP, что значительно затрудняет обнаружение и отслеживание угрозы.

Также теперь операторы ботнета используют новый бэкдор под названием UPDTAE, который устанавливает HTTP реверс-шеллы для удаленного управления зараженными девайсами. Это позволяет злоумышленникам управлять устройствами, не раскрывая интерфейсы для входа и не оставляя открытыми порты, которые легко обнаружить с помощью интернет-сканеров.

Также отмечается, что в последнее время злоумышленники экспериментируют с новым бинарником netd, который использует протокол CJD route2 для еще более скрытных коммуникаций.