Аналитики Human Security рассказали о вредоносной кампании Phish n' Ships, которая активна как минимум с 2019 года. Хакеры атаковали более тысячи интернет-магазинов и разместили в них объявления о продаже труднодоступных товаров.

Посетители, которые попадаются на удочку мошенников и кликают на такие товары, перенаправляются в сеть из сотен поддельных интернет-магазинов, которые воруют личные данные и деньги. А никаких товаров попросту не существует.

По данным исследователей, от этой кампании уже пострадали сотни тысяч пользователей, а убытки оцениваются в десятки миллионов долларов.

Атаки Phish n' Ships начинаются с заражения реально существующих интернет-магазинов вредоносными скриптами. Для этого хакеры эксплуатируют уже известные уязвимости, неправильные конфигурации или скомпрометированные учетные данные администратора.

После взлома злоумышленники загружают на сайт скрипты с неприметными названиями (zenb.php или khyo.php), с помощью которых в магазине создаются карточки с фальшивыми товарами. При этом все товары снабжены оптимизированными для SEO метаданными, чтобы лучше попадать в результаты поиска Google, откуда на сайт и приходят жертвы.

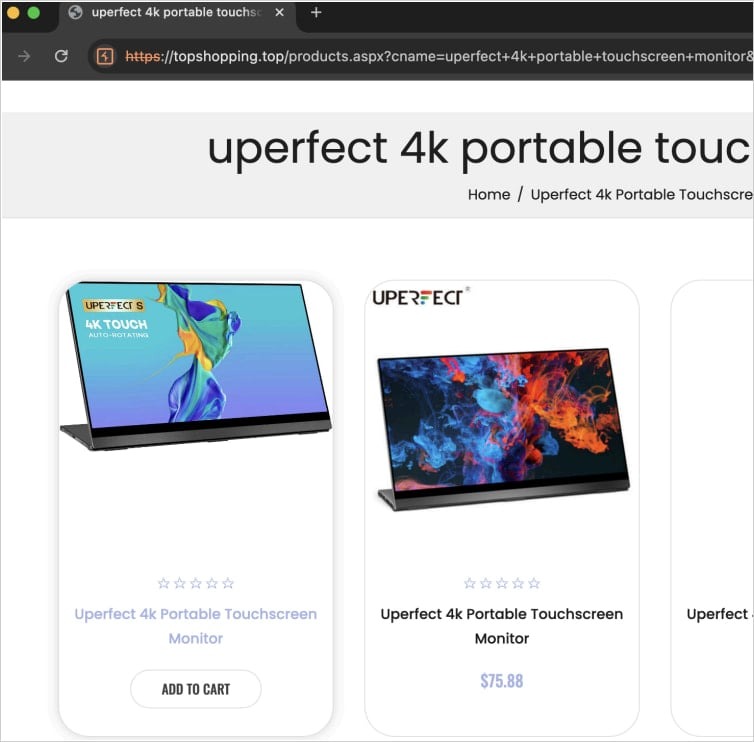

Когда пользователь переходит по таким ссылкам, он проходит через ряд перенаправлений, которые в конечном итоге ведут на мошеннические сайты, часто имитирующие интерфейс взломанного интернет-магазина или использующие схожий дизайн.

По словам исследователей, все фейковые магазины подключены к сети из четырнадцати IP-адресов, и все они содержат определенную строку в URL, которая позволяет их идентифицировать.

При попытке купить товар в мошенническом магазине жертва проходит через весь процесс оформления заказа, который в целом выглядит легитимным.

В итоге вредоносный сайт похищает информацию, которую жертва вводит при оформлении заказа (включая данные банковской карты), и завершает процедуру через полулегальный аккаунт платежного процессора, подконтрольный злоумышленникам.

Отмечается, за пять лет активности Phish n' Ships злоумышленники использовали несколько платежных провайдеров для своих кампаний.

В результате пострадавший не получает никаких товаров, зато теряет сразу и деньги, и данные.

Эксперты Human Security сообщают, что совместно с партнерами провели скоординированную работу по борьбе с Phish n' Ships: проинформировав пострадавшие организации об атаках, а также сообщили о фальшивых товарах в Google, чтобы ссылки на них можно было удалить.

В результате большинство вредоносных ссылок уже удалено из результатов поиска, и почти все вредоносные магазины ушли в оффлайн.

Кроме того, платежные процессоры, которыми пользовались мошенники, были проинформированы о происходящем и тоже удалили учетные записи преступников со своих платформ, так что злоумышленникам стало сложнее получать прибыль.

Исследователи отмечают, что все это, скорее всего, не остановит мошенников, и те попытаются создать новую сеть для обмана покупателей. Поэтому пользователям рекомендуется обращать внимание на необычные перенаправления, проверять правильность URL-адресов магазинов и уведомлять о мошеннических платежах свои банки и правоохранительные органы.