За последний год случаи злоупотребления доменами компании Cloudflare заметно участились (от 100 до 250%). Cloudflare Pages и Cloudflare Workers, обычно используемые для развертывания веб-страниц и облегчения бессерверных вычислений, все чаще используются для фишинга и другой вредоносной активности.

Аналитики Fortra рассказывают, что использование этих доменов призвано повысить видимую легитимность и эффективность вредоносных кампаний. То есть хакеры используют преимущества бренда Cloudflare, а также оценили надежность сервисов, низкую стоимость и возможности обратного проксирования, что помогает им уклоняться от обнаружения.

Cloudflare Pages — это платформа, предназначенная для фронтенд-разработчиков и создания, развертывания и размещения быстрых и масштабируемых сайтов непосредственно в CDN Cloudflare.

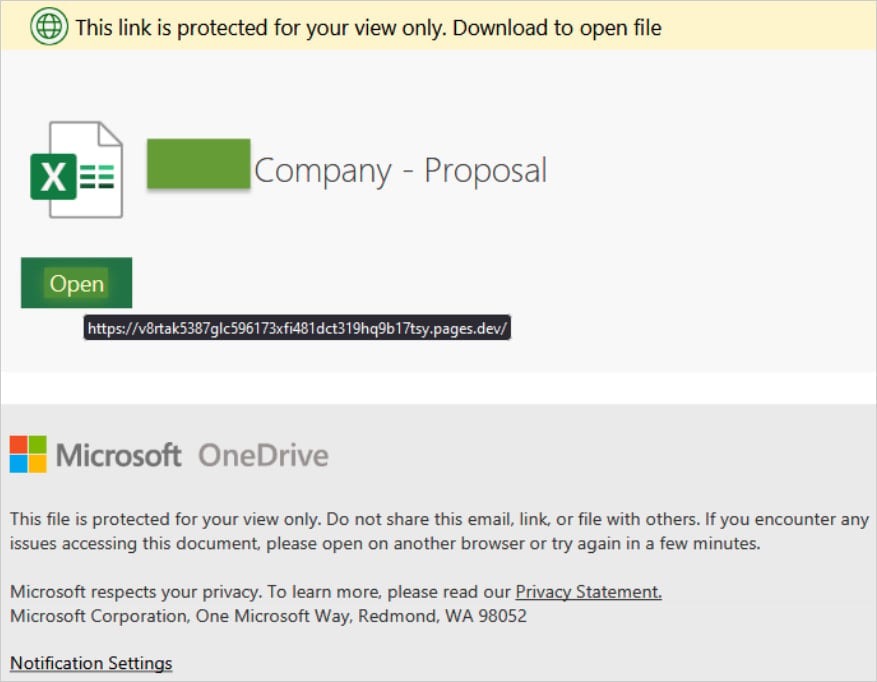

По данным Fortra злоумышленники активно используют Cloudflare Pages для размещения промежуточных фишинговых страниц, которые перенаправляют жертв дальше, на различные вредоносные сайты.

На мошеннические Cloudflare Pages пользователей обычно приводят ссылки из вредоносных PDF-файлов или фишинговых писем, которые не привлекают внимания защитных решений благодаря репутации Cloudflare.

Также отмечается, что злоумышленники используют тактику bccfoldering, чтобы скрывать получателей писем и масштабы своих кампаний по рассылке вредоносного спама.

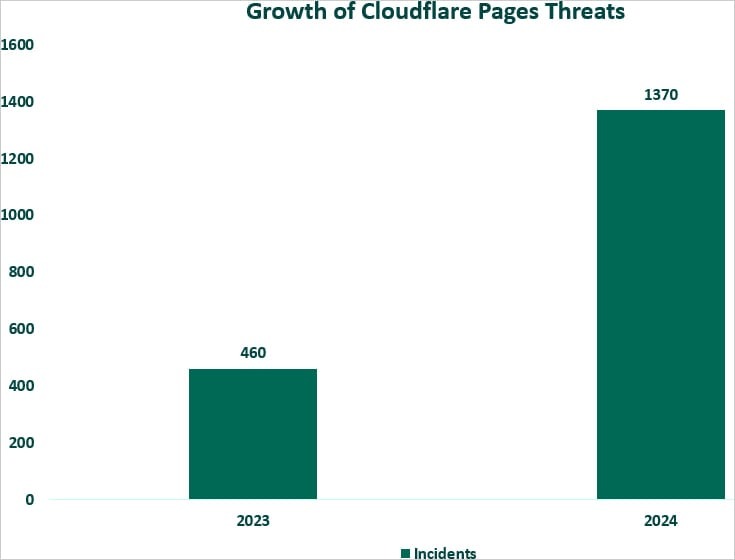

«Команда Fortra фиксирует 198-процентный рост количества фишинговых атак с использованием Cloudflare Pages: с 460 инцидентов в 2023 году до 1370 инцидентов по состоянию на октябрь 2024 года, — сообщают исследователи. — Ожидается, что к концу года общее количество атак превысит 1600, и рост составит 257% по сравнению с прошлым годом (при 137 инцидентах за месяц в среднем)».

В свою очередь Cloudflare Workers — это платформа для бессерверных вычислений, которая позволяет разработчикам создавать и развертывать легкие приложения и скрипты непосредственно в пограничной сети Cloudflare. В нормальных обстоятельствах Cloudflare Workers используются для развертывания API, оптимизации контента, имплементации кастомных брандмауэров и CAPTCHA, автоматизации задач и создания микросервисов.

Злоумышленники же применяют Cloudflare Workers для проведения DDoS-атак, развертывания фишинговых сайтов, внедрения вредоносных скриптов в браузеры жертв и брутфорса паролей от чужих учетных записей.

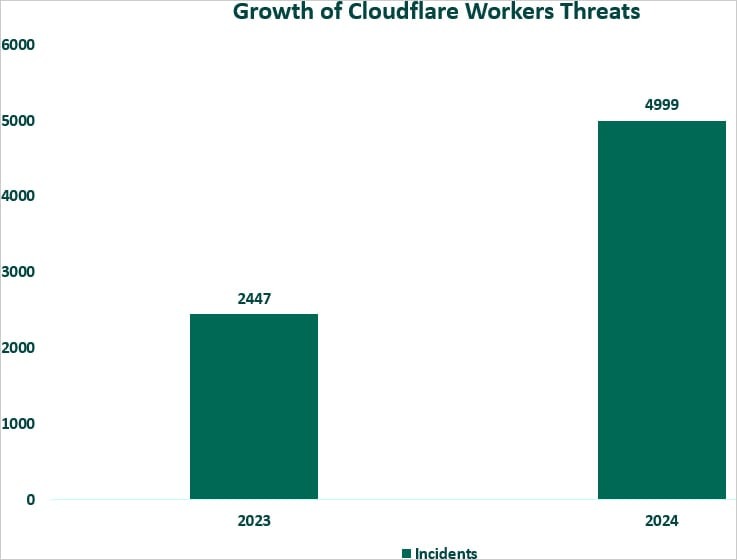

«Мы наблюдаем 104-процентный прирост фишинговых атак, связанных с платформой Cloudflare Workers. В текущем году этот показатель вырос до 4999 инцидентов по сравнению с 2447 инцидентами 2023 году, — гласит отчет Fortra. — В настоящее время в среднем наблюдается 499 инцидентов в месяц, и ожидается, что к концу года общий объем атак достигнет почти 6000, то есть прирост составит 145% по сравнению с предыдущим годом».

Эксперты напоминают, что для защиты от фишинга, в том числе злоупотребляющего легитимными сервисами, стоит всегда убеждаться в подлинности URL-адресов, особенно если сайт просит предоставить какую-либо конфиденциальную информацию.

Кроме того, предотвратить захват аккаунта (даже в случае компрометации учетных данных) может помочь активация дополнительных защитных мер, например, двухфакторной аутентификации.