ИБ-эксперты предупредили, что свыше 12 000 экземпляров межсетевых экранов GFI KerioControl до сих пор подвержены критической RCE-уязвимости CVE-2024-52875, исправленной в декабре 2024 года.

KerioControl представляет собой универсальное решение для сетевой безопасности, которое используется для организации VPN, управления пропускной способностью, создания отчетов и мониторинга, фильтрации трафика, антивирусной защиты и предотвращения вторжений.

Уязвимость CVE-2024-52875 была обнаружена в середине декабря прошлого года независимым исследователем Эджидио Романо (Egidio Romano), который объяснял, что баг может привести к опасным RCE-атакам в один клик.

«Пользовательский input, передаваемый на страницы через GET-параметр dest, не проходит должной очистки перед использованием для создания HTTP-заголовка Location в HTTP-ответе 302, — писал Романо. — В частности, приложение некорректно фильтрует/удаляет символы переноса строки (linefeed). Это может использоваться для проведения атак типа HTTP Response Splitting, что, в свою очередь, позволяет осуществить XSS и, вероятно, другие атаки».

Вскоре после этого компания GFI Software выпустила патчи, устранив проблему в версии 9.4.5 Patch 1. Но спустя три недели после выхода этого исправления эксперты компании Censys предупредили, что более 23 800 экземпляров KerioControl по-прежнему уязвимы для атак.

В начале прошлого месяца аналитики из компании Greynoise и вовсе зафиксировали активные попытки использования PoC-эксплоита Романо, направленные на кражу CSRF-токенов администратора.

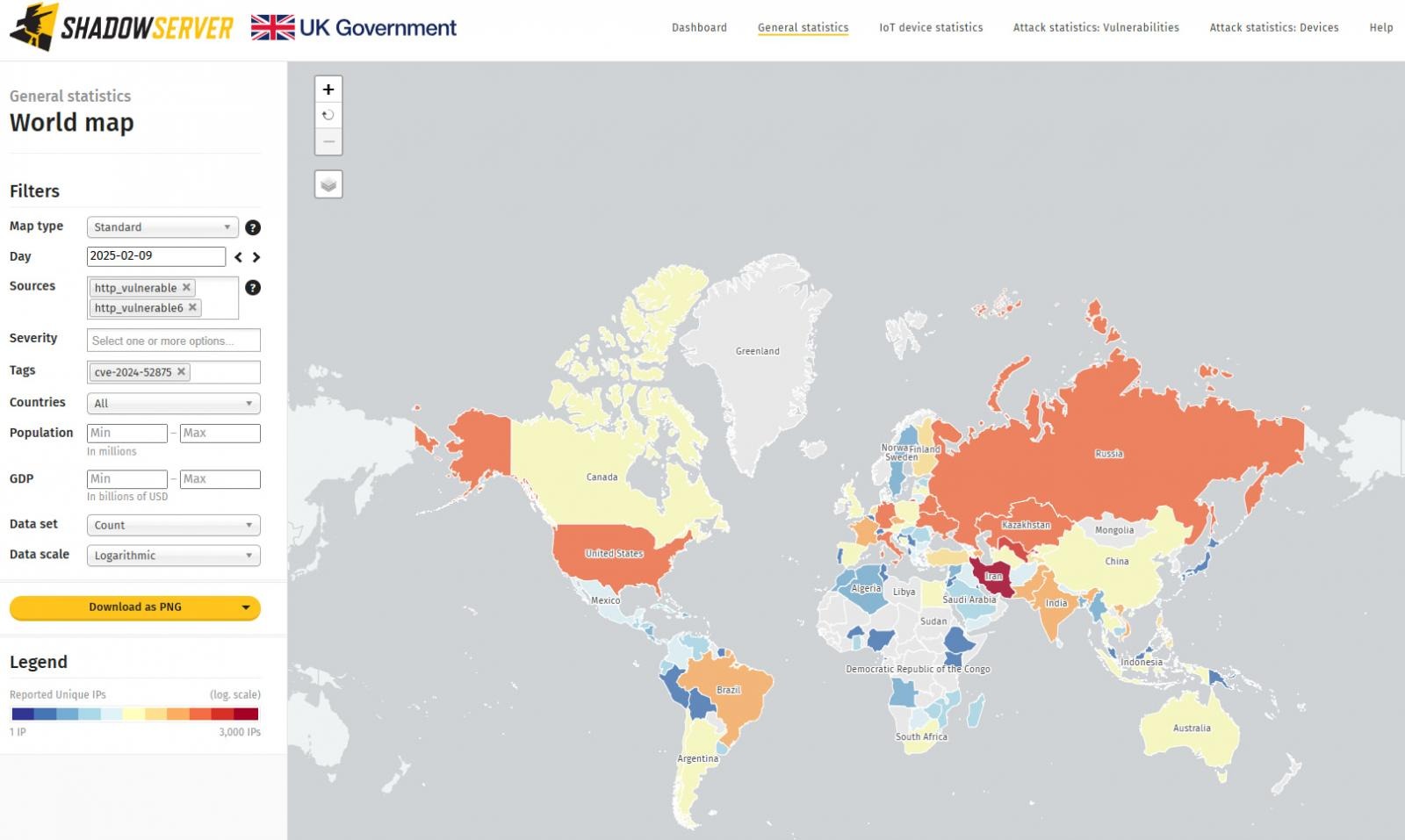

Как теперь сообщает The Shadowserver Foundation, нельзя сказать, что за прошедший месяц ситуация изменилась в лучшую сторону: 12 229 межсетевых экранов KerioControl по-прежнему уязвимы для атак на CVE-2024-52875. Большинство из них расположены в Иране, США, Италии, Германии, России, Казахстане, Узбекистане, Франции, Бразилии и Индии.

Аналитики напоминают, что для проблемы CVE-2024-52875 доступен PoC-эксплоит, а использование уязвимости не требует особых усилий. То есть к вредоносной активности могут присоединиться даже неквалифицированные хакеры.

Всем, кто еще не установил патчи, настоятельно рекомендуется установить KerioControl версии 9.4.5 Patch 2, выпущенной 31 января 2025 года и содержащей дополнительные исправления безопасности.