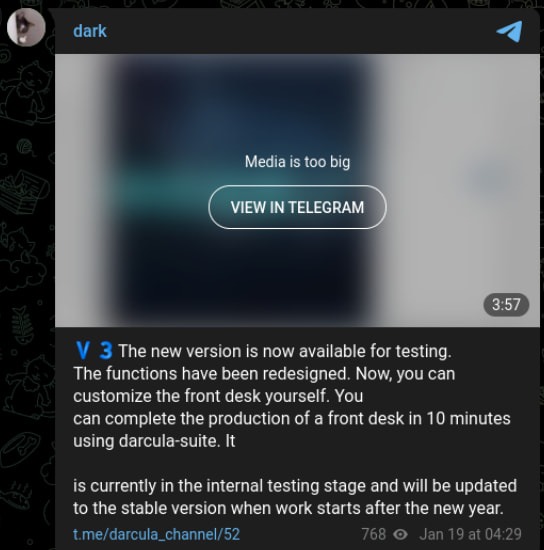

Фишинговая платформа Darcula готовится к выпуску третьего крупного обновления, одной из главных особенностей которого станет возможность создания фишинговых DIY-наборов для атак на любой бренд.

Специалисты компании Netcraft рассказали, что в предстоящем релизе будут сняты ограничения по масштабам таргетинга. Так, пользователям будет предложено ограниченное количество фишинговых наборов, однако они смогут создавать свои собственные.

Также в грядущей третьей версии, получившей название Darcula Suite, появится новая панель администратора, фильтрация IP-адресов и ботов, инструменты для отслеживания эффективности кампаний, а также автоматической кражи банковских карт и данных цифровых кошельков.

Исследователи протестировали одну из последних бета-версий Darcula Suite и подтверждают, что заявленные злоумышленниками функции действительно работают.

Напомним, что эксперты впервые подробно описали Darcula в прошлом году. Тогда сообщалось, что PhaaS-платформа использует порядка 20 000 доменов для имитации различных брендов и кражи учетных данных у пользователей Android и iPhone в 100 странах мира. Уже тогда сервис применялся хакерами в масштабных атаках.

Как теперь пишут аналитики Netcraft, новая версия будет более мощной и несет серьезную угрозу. Так, за последние 10 месяцев были выявлены и заблокированы около 100 000 доменов Darcula 2.0, 20 000 фишинговых сайтов и 31 000 IP-адресов, связанных с платформой.

«Поскольку образы контейнеров, используемые для запуска панели администратора, размещены в открытом доступе на сайте registry[.]magic-cat[.]world, Netcraft удалось приблизительно оценить количество людей, уже использующих этот тест-набор. С 5 по 10 февраля 2025 года количество пуллов API-образа увеличилось более чем на 100%, а веб-образа — более чем на 50%», — говорят специалисты.

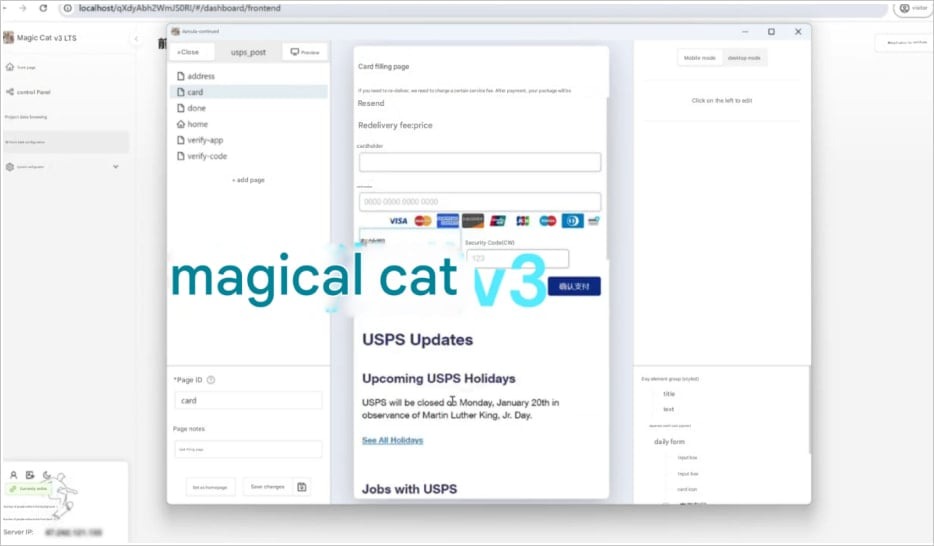

Главной особенностью нового Darcula Suite станет упомянутый выше генератор фишинговых DIY-наборов. Это позволит клиентам просто вводить URL-адреса целевых брендов, после чего платформа автоматически сгенерирует все необходимые шаблоны для атак. Клонирование легитимного сайта осуществляется с помощью инструмента Puppeteer. Копируются HTML, CSS, изображения и JavaScript, чтобы сохранить оригинальный дизайн.

При этом злоумышленники смогут выбрать, какие элементы нужно изменить (например, поля авторизации, формы оплаты и запросы двухфакторной аутентификации), заменив их фишинговыми страницами, кастомными сообщения об ошибках или JavaScript для кражи вводимых данных.

Darcula Suite предоставляет своим клиентам готовые шаблоны, в том числе фальшивые страницы для сброса пароля, формы для оплаты банковскими картами и так далее.

После настройки фишинговый сайт упаковывается в .cat-page, содержащий все необходимые для атаки файлы. Затем этот набор загружается в панель администратора Darcula, откуда можно осуществлять централизованное управление, кражу данных в режиме реального времени и отслеживать эффективность кампании.

Также Darcula 3.0 содержит:

- средства для защиты от обнаружения с рандомизированными путями развертывания, фильтрацией IP-адресов, блокировкой краулеров и ограничениями по типам устройств;

- новую панель администратора с упрощенным управлением фишинговыми кампаниями, инструментами для управления эффективностью, логами украденных учетных данных в режиме реального времени и уведомленими через Telegram о том, что жертва предоставила конфиденциальную информацию;

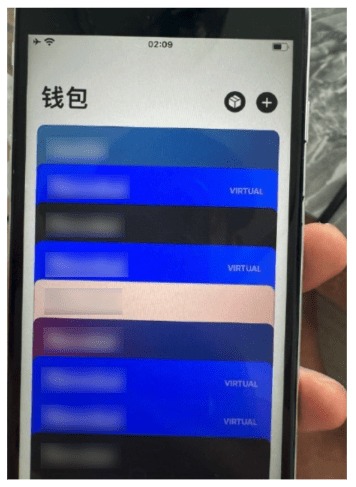

- новый инструмент для преобразования данных украденных банковских карт в виртуальные образы, которые можно использовать в платежных приложениях.

Отмечается, что Telegram-каналы, связанные с Darcula, уже продвигают продажу одноразовых телефонов, к которым привязано до 20 украденных карт, что тоже свидетельствует об активном использовании новой версии Darcula.