Эксперты обнаружили PhaaS-платформу (phishing-as-a-service, «фишинг-как-услуга») Lucid, которая атаковала 169 организаций в 88 странах с помощью сообщений, отправляемых через iMessage (iOS) и RCS (Android).

Аналитики Prodaft сообщают, что Lucid появилась в середине 2023 года и ею управляют китайские хакеры из группировки XinXin (она же Black Technology). Lucid продается другим злоумышленникам по подписке, предоставляя им доступ к 1000 фишинговых доменов, автоматически создаваемым фишинговым сайтам и инструментам для рассылки спама на профессиональном уровне.

Также отмечается, что ранее XinXin применяла для своих операций платформу Darcula, что указывает на потенциальную связь между двумя этими PhaaS-платформами.

Подписка на Lucid продается через специальный Telegram-канал (насчитывающий более 2000 участников), а доступ к ней предоставляется клиентам на основе лицензий на еженедельной основе.

XinXin утверждает, что ежедневно рассылает потенциальным жертвам более 100 000 фишинговых сообщений, посредством Rich Communication Services (RCS) и Apple iMessage. Поскольку сообщения защищены end-to-end шифрованием, это позволяет обходить спам-фильтры.

«Платформа использует для атак автоматизированный механизм, развертывая настраиваемые фишинговые сайты, ссылки на которые в основном распространяются через SMS-приманки, — пишут в Prodaft. — Для повышения эффективности Lucid использует технологии Apple iMessage и Android RCS, что позволяет обходить традиционные спам-фильтры и значительно повышает показатели доставляемости и эффективности».

Для рассылки сообщений операторы Lucid используют крупные фермы из iOS- и Android-устройств. Для работы с iMessage используются временные Apple ID, а для RCS злоумышленники эксплуатируют специфические для конкретных операторов ошибки при валидации отправителя.

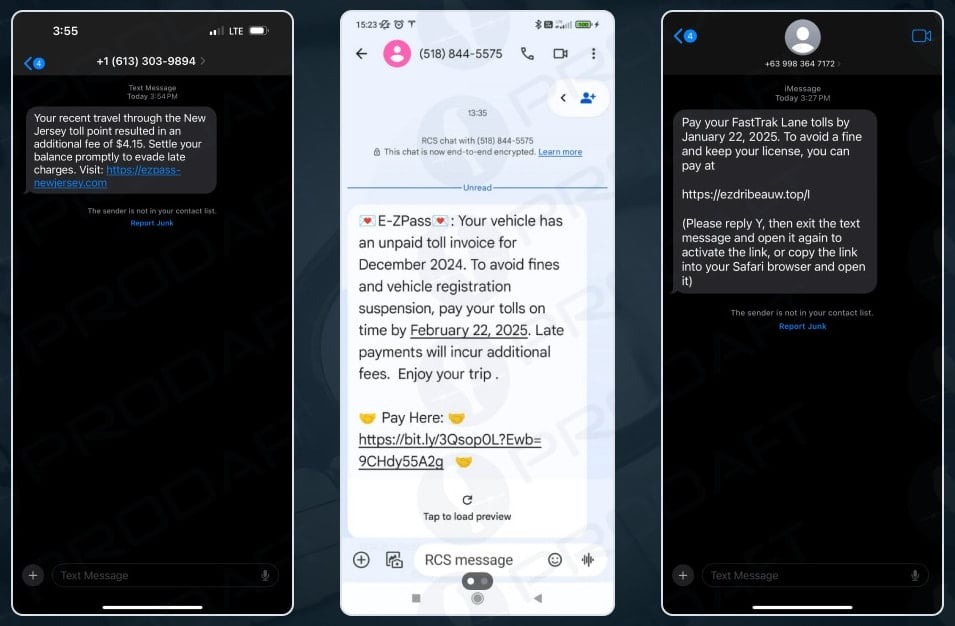

Фишинговые кампании в основном нацелены на страны Европы, Великобританию и США. Фишинговые сообщения обычно маскируются под сообщения о доставке, налоговые уведомления, сообщения об оплате парковки. При этом используются все нужные логотипы и брендинг, а также соответствующий язык, чтобы соответствовать целевой демографической группе, а также осуществляется фильтрация жертв по геолокации.

При переходе по фишинговым ссылкам жертвы перенаправляются на поддельные лендинги, выдающие себя за сайты государственных учреждений или частных организаций, включая USPS, DHL, Royal Mail, FedEx, Revolut, Amazon, American Express, HSBC, E-ZPass, SunPass, Transport for London и так далее.

Такие фишинговые страницы предназначены для кражи личной и финансовой информации, включая полные имена, адреса электронной почты, физические адреса и данные банковских карт. Lucid предлагает своим клиентам валидатор для банковских карт, чтобы злоумышленники могли сразу протестировать украденные данные. Работающие карты затем продаются другим киберпреступникам, либо используются в мошеннических целях.