Правоохранительные органы ликвидировали ботнет, который более 20 лет заражал маршрутизаторы. Ботнет поддерживал работу двух сервисов, предлагавших резидентные прокси — Anyproxy и 5socks.

Министерство юстиции США сообщает, что предъявило обвинения трем гражданам России (Алексею Викторовичу Черткову, Кириллу Владимировичу Морозову и Александру Александровичу Шишкину) и гражданину Казахстана (Дмитрию Рубцову), которых подозревают в причастности к эксплуатации, поддержке и извлечению прибыли из этих двух незаконных сервисов.

Операция по ликвидации ботнета получила название Moonlander, и в ее рамках американские правоохранители сотрудничали с прокурорами и следователями из Национальной полиции и прокуратуры Нидерландов, Королевской полиции Таиланда, а также аналитиками Black Lotus Labs из компании Lumen Technologies.

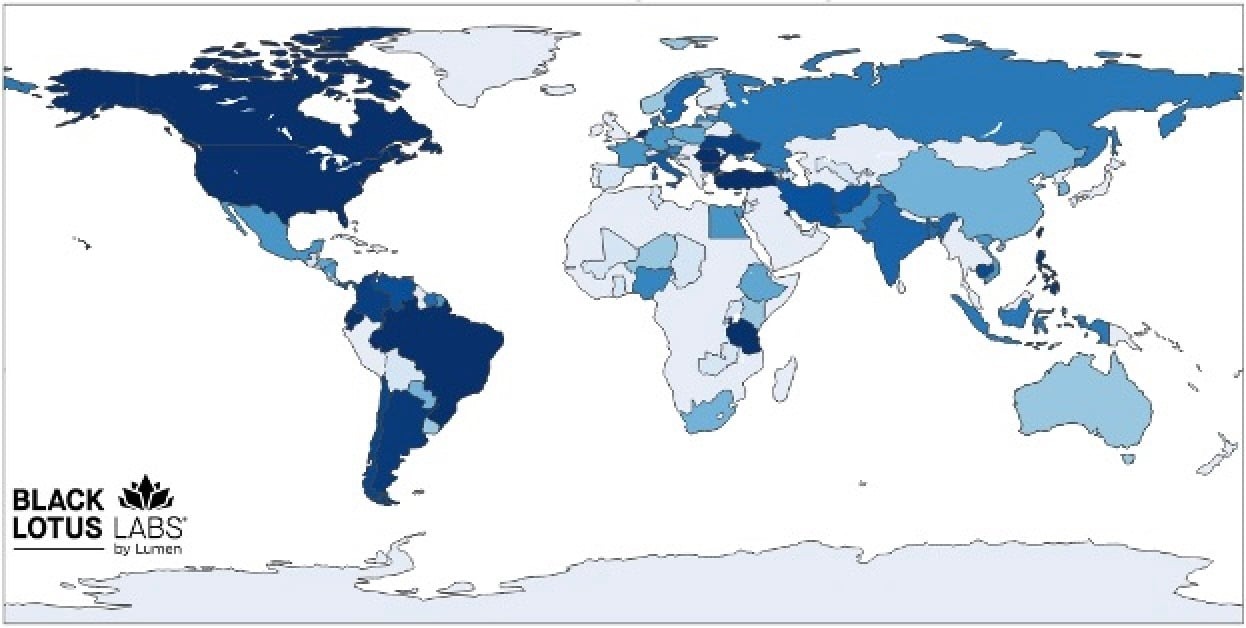

Согласно судебным документам, ликвидированный ботнет заражал малварью старые беспроводные роутеры по всему миру и был активен как минимум с 2004 года. Получив несанкционированный доступ к скомпрометированным устройствам, злоумышленники использовали их в качестве прокси, которые продавались на сайтах Anyproxy[.]net и 5socks[.]net. Эти домены управлялись компанией из Вирджинии и хостились на серверах по всему миру.

Стоимость ежемесячной подписки для пользователей сервисов составляла от 9,95 до 110 долларов в месяц в зависимости от запрашиваемых услуг.

«В качестве оплаты операторы ботнета принимали криптовалюту. Пользователям разрешалось напрямую подключаться к прокси без аутентификации, что давало свободный доступ для широкого спектра различных злоумышленников, — рассказывают в Black Lotus Labs. — Учитывая диапазон источников, лишь около 10% распознаются как вредоносные в таких популярных инструментах, как VirusTotal. Это означает, что злоумышленники успешно обходили средства сетевого мониторинга. Такие прокси предназначены для сокрытия различных незаконных действий, включая рекламное мошенничество, DDoS-атаки, брутфорс или эксплуатацию данных жертв».

Сообщается, что упомянутые выше обвиняемые рекламировали свои сервисы, при этом упоминая более 7000 доступных резидентных прокси. Реклама встречалась на различных сайтах, в том числе используемых киберпреступниками. По данным правоохранителей, на продаже подписок операторы сервисов заработали более 46 млн долларов.

«Такие резидентные прокси особенно полезны для хакеров, обеспечивая анонимность при совершении киберпреступлений. Резидентные IP-адреса, в отличие от коммерческих, обычно рассматриваются средствами кибербезопасности как вероятные источники легитимного трафика», — отмечается в обвинительном заключении.

Стоит отметить, что за несколько дней до этого ФБР предупредило, что этот ботнет нацелен на старые маршрутизаторы и атакует их с помощью вариации малвари TheMoon.

Правоохранители писали, что на взломанные устройства устанавливаются прокси, которые впоследствии используются для уклонения от обнаружения во время атак на кражу криптовалюты и других незаконных операций.

ФБР сообщало, что, как правило, ботнет атакует роутеры Linksys и Cisco, включая:

- Linksys E1200, E2500, E1000, E4200, E1500, E3000, E3200, E1550;

- Linksys WRT320N, WRT310N, WRT610N;

- Cisco M10;

- Ericsson Cradlepoint E100.