Исходный код партнерской панели RaaS-малвари (ransomware-as-a-service, «вымогатель как услуга») VanHelsing был опубликован в открытом доступе. Незадолго до этого бывший разработчик попытался продать исходники на хак-форуме RAMP.

Вымогатель VanHelsing был запущен в марте 2025 года и его создатели заявляли, что он способен атаковать системы на базе Windows, Linux, BSD, ARM и ESXi. По данным Ransomware.live, с тех пор от атак вымогателя пострадали не менее восьми жертв.

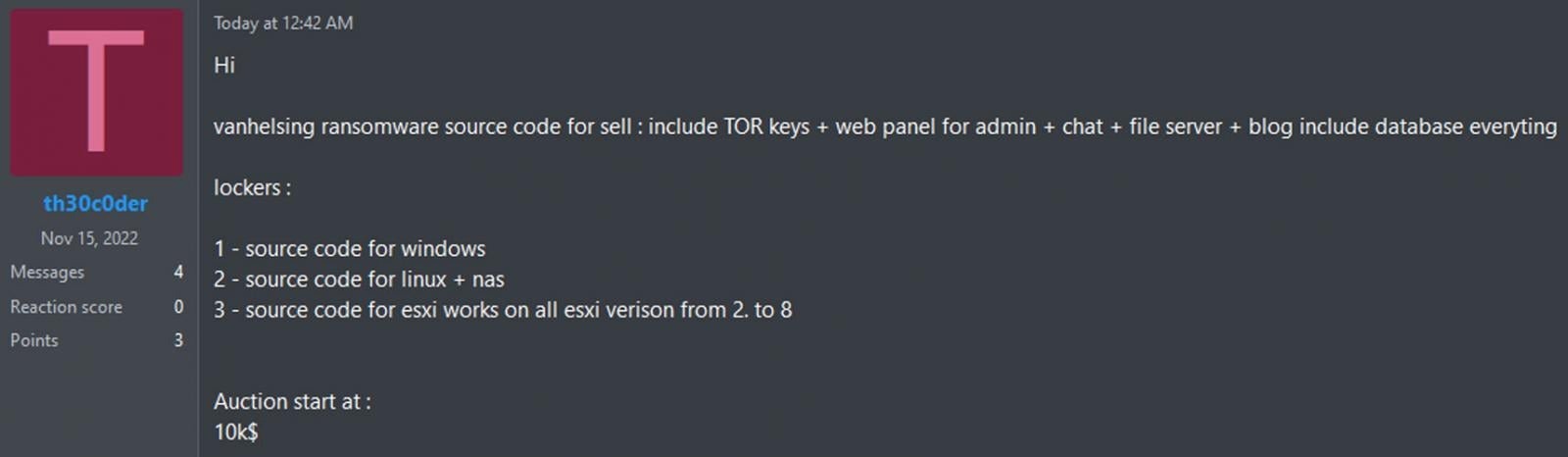

Ранее на этой неделе некто под ником th30c0der попытался продать в даркнете исходный код партнерской панели и сайтов VanHelsing, а также сборки шифровальщиков для Windows и Linux. Цену предлагалось определить на аукционе со стартовой ставкой 10 000 долларов.

«Продаю исходный код vanhelsing ransomware: включены TOR ключи + веб-панель администратора + чат + файловый сервер + блог, включая все БД», — писал th30c0der на хак-форуме RAMP.

Оданко, как сообщил ИБ-исследователь Эмануэль Де Люсия (Emanuele De Lucia), операторы VanHelsing решили опередить продавца, и сами обнародовали исходный код вымогателя. Также они заявили, что th30c0der — это один из их бывших разработчиков малвари, пытающийся обмануть людей и продать старые исходники.

«Сегодня мы объявляем о том, что публикуем старые исходные коды и скоро вернемся с новой и улучшенной версией локера (VanHelsing 2.0)», — сообщили операторы VanHelsing на RAMP.

В ответ на это th30c0der заявил, что его информация более полная, так как разработчики VanHelsing не опубликовали Linux-билдер и какие-либо БД, что могло бы особенно пригодиться правоохранительным органам и ИБ-исследователям.

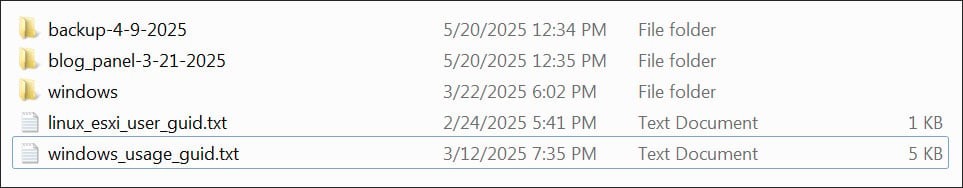

Журналисты издания Bleeping Computer изучили опубликованные исходники и подтвердили, что те содержат настоящий билдер для Windows-версии малвари, а также исходный код для партнерской панели и сайта для «слива» данных.

По словам исследователей, в исходном коде билдера царит беспорядок, а файлы Visual Studio размещены в папке Release, которая обычно используется для хранения скомпилированных бинарников и артефактов сборки.

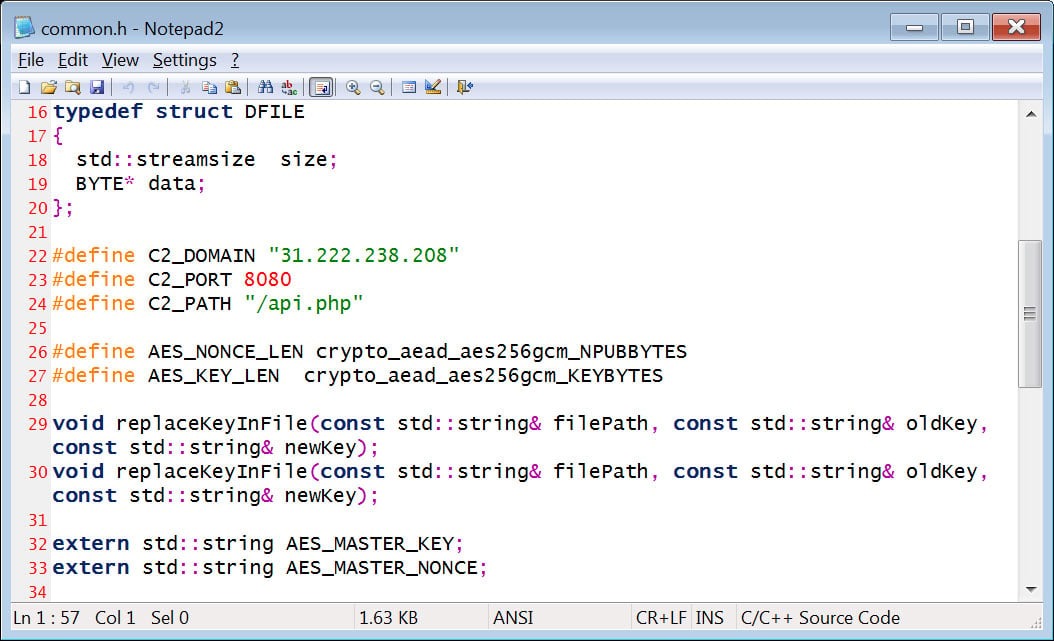

Также отмечается, что использование билдера VanHelsing требует некоторой дополнительной работы, так как он подключается к партнерской панели по адресу 31.222.238[.]208 для получения данных. Учитывая, что дамп содержит исходный код панели, где находится эндпоинт api.php, злоумышленники могут изменить код или запустить собственную версию панели, чтобы заставить билдер работать.

Кроме того, в опубликованном архиве содержится исходный код шифровальщика для Windows, который может использоваться для создания автономной сборки, расшифровщика и загрузчика.

Помимо прочего издание отмечает, что злоумышленники, судя по всему, пытались создать блокировщик MBR, который подменял бы главную загрузочную запись кастомным загрузчиком, показывающим сообщение о блокировке.