Специалисты Microsoft Threat Intelligence обнаружили новый вариант малвари XCSSET для macOS. Новая версия отслеживает системный буфер обмена с целью перехвата криптовалютных транзакций и по-новому закрепляется в системе.

XCSSET представляет собой модульную малварь для macOS, которая обладает функциями для кражи информации и криптовалюты. Вредонос похищает с зараженных устройств Notes, данные из криптовалютных кошельков и браузеров. Вредонос распространяется, находя и заражая другие Xcode-проекты на устройстве жертвы, так что в результате малварь выполняется при сборке проекта.

«XCSSET предназначен для заражения Xcode-проектов, которые обычно используют разработчики ПО, и запускается во время сборки, — объясняют в Microsoft. — Мы считаем, что этот способ заражения и распространения основывается на том, что файлы проектов передаются между разработчиками приложений для Apple или macOS».

Исследователи отмечают, что в новой версии вредонос претерпел некоторые изменения. Так, теперь он пытается похищать данные браузера Firefox, устанавливая модифицированную сборку опенсорсного инструмента HackBrowserData, который используется для расшифровки и экспорта данных браузера.

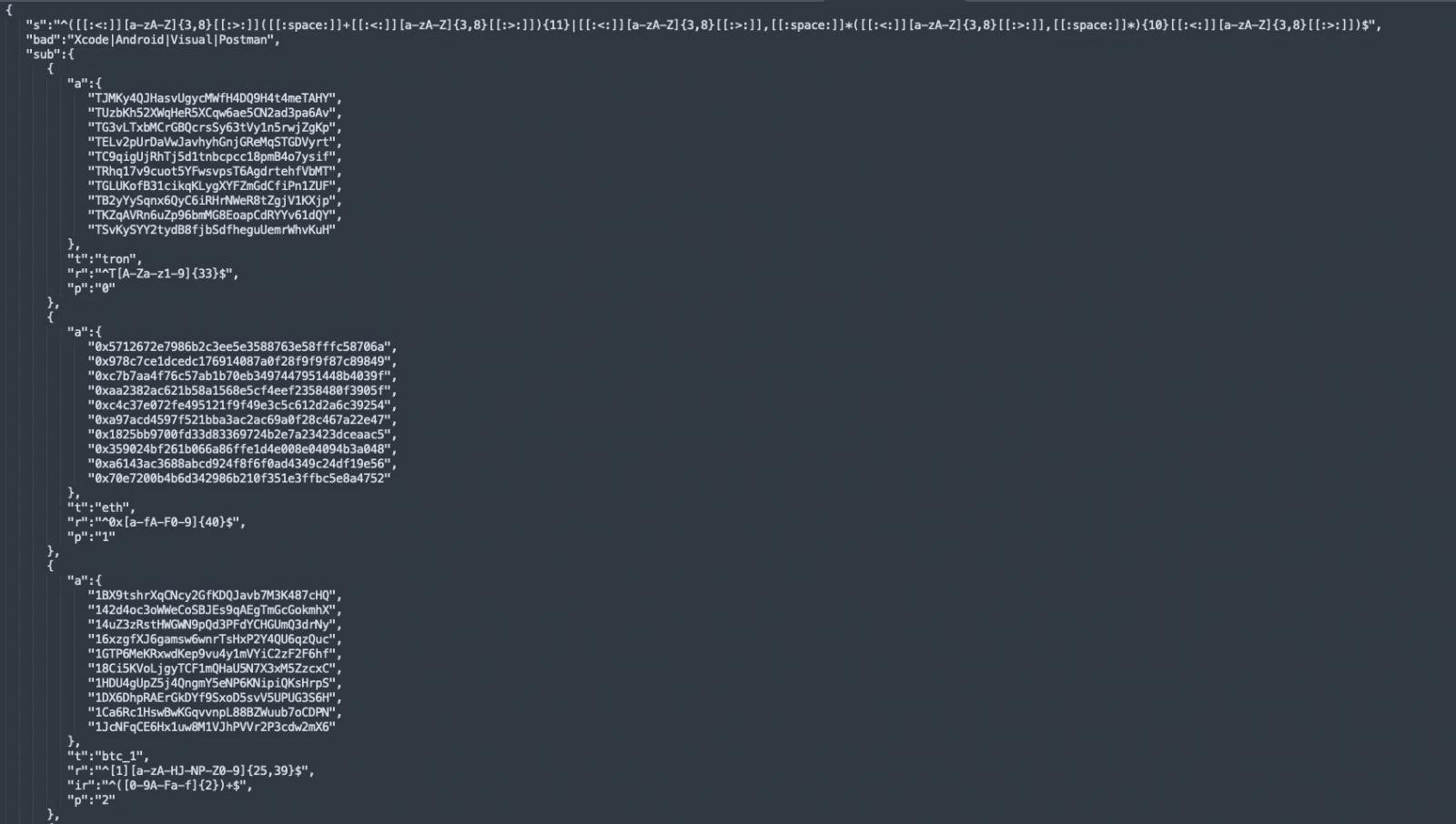

Также обновленный XCSSET содержит компонент для перехвата данных в буфере обмена, который отслеживает буфер macOS в поисках паттернов регулярных выражений, связанных с криптовалютными адресами. В случае обнаружения криптоадреса, малварь заменяет его на принадлежащий атакующему. В результате любая криптовалюта, отправленная пользователем с зараженного устройства, попадает в руки злоумышленников.

Кроме того, теперь вредонос использует новые методы для закрепления в зараженной системе, включая создание записей LaunchDaemon, выполняющих пейлоад ~/.root, и создание поддельного System Settings.app в /tmp для маскировки.

По информации специалистов Microsoft, новый вариант пока не получил широкого распространения, хотя исследователи уже наблюдали его применение в ограниченных атаках.

Сообщается, что исследователи уже поделились результатами с Apple, а также сотрудничают со специалистами GitHub для удаления связанных с XCSSET репозиториев.

Для защиты от таких атак специалисты рекомендуют поддерживать macOS и приложения в актуальном состоянии, особенно учитывая, что ранее XCSSET уже эксплуатировал 0-day уязвимости. Также разработчикам рекомендуется всегда проверять проекты Xcode перед их сборкой.