Группа исследователей из Технологического института Джорджии утверждает, что Bluetooth-трекеры Tile передают идентификационные данные открытым текстом. Это позволяет легко идентифицировать и отслеживать их владельцев.

По словам специалистов, многочисленные проблемы устройств Tile опровергают гарантии безопасности и конфиденциальности, которые дает компания-производитель Life360. Наиболее удивительным исследователи называют тот факт, что серверы Tile постоянно собирают данные о местоположении трекеров, MAC-адресах и уникальных ID без сквозного шифрования.

При этом сами метки транслируют незашифрованные сигналы Bluetooth, которые можно прослушать и отследить чужое устройство. Хуже того, MAC-адреса устройств Tile статичны, а периодически повторяющиеся уникальные ID лишь частично рандомизированы и используются повторно с течением времени.

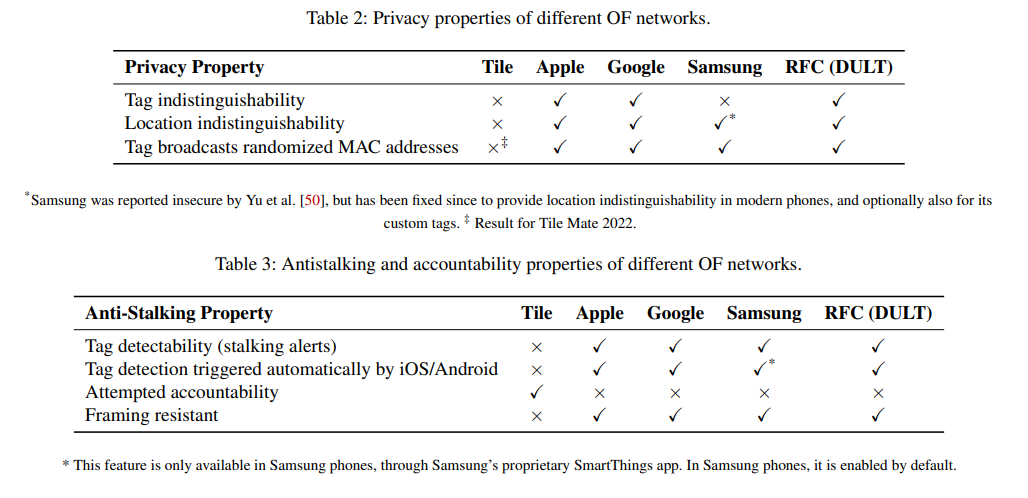

Стоит отметить, что в 2023 году на компанию Life360, производящую трекеры, подали в суд несколько жертв преследования. Они утверждали, что партнерство компании с Amazon, благодаря которому трекеры получили доступ к сети Sidewalk, лишь увеличило опасность, грозящую целям сталкеров. С тех пор в устройства для Android и Apple были добавлены различные механизмы защиты от сталкерства, однако девайсы Tile по-прежнему имеют ряд серьезных проблем.

Как показала декомпиляция приложения Tile для Android, изучение его кода, а также анализ Bluetooth и сетевого трафика между Tile Mate и смартфоном Google Pixel 3XL, функции Tile по борьбе с преследованием практически бесполезны, ведь трекер постоянно транслирует через Bluetooth статический MAC-адрес открытым текстом.

Поскольку метки Tile передают незашифрованные данные, злоумышленники могут нацелить атаку на Bluetooth-вещание устройства, идентифицировать конкретные трекеры и «составить подробные профили передвижения людей без их ведома или согласия».

При этом одна из функций, созданная для защиты от преследования (режим Scan and Secure), делает метки Tile видимыми для всех, кто их сканирует. Эта функция предназначена для обнаружения неавторизованных трекеров, которые могут использоваться для слежки. Зато функция защиты от кражи, которую компания рекламирует в контексте размещения скрытых трекеров, может быть включена и делает устройства невидимыми для Scan and Secure.

В отчете отмечается, что при использовании функции защиты от краж серверы Tile не отображают результаты с конкретных трекеров, однако «пользователь с модифицированным приложением может отобразить все privateID, записанные» во время поиска Scan and Secure.

«Все производители, кроме Tile, давно внедрили алгоритмы защиты от преследования, которые гарантируют обнаружение трекеров на уровне операционной системы, обеспечивая постоянный запуск сканирования в фоновом режиме и автоматическое оповещение пользователя, — говорят исследователи. — Полагаясь на ручное, инициируемое пользователем сканирование, Tile создает опасные пробелы в обнаружении».

Этот недостаток обусловлен тем, что Tile является сторонним продуктом, который не имеет доступа к устройствам на уровне ОС, а только на уровне приложений. Это означает, что Tile не может выполнять фоновое сканирование, если только не применяет собственные протоколы Google или Apple.

Исследователи отмечают, что изучили только трекер Tile Mate, однако у них нет оснований полагать, что другие продукты компании и сторонние устройства, использующие ее протоколы, могут быть более безопасными.

«В той версии протокола, которую мы рассмотрели, Tile постоянно получает данные о местоположении пользователя и может делиться ими с правоохранительными органами или другими лицами. Пользователям, которых заботят вопросы конфиденциальности, стоит вообще отказаться от использования таких устройств», — заявляют эксперты.

Впервые специалисты Технологического института Джорджии поделились своими находками с Life360 в ноябре 2024 года, обратившись к генеральному директору компании и в службу поддержки, поскольку официального канала для раскрытия информации об уязвимостях у компании нет. Сначала представители Life360 отвечали специалистам и признали наличие уязвимостей, но через какое-то время связь прервалась.

Исследователи пишут, что они предложили ряд мер по устранению выявленных проблем (например, рандомизацию MAC-адресов, сквозное шифрование данных и рандомизацию уникальных идентификаторов устройств), однако неясно, получили ли в Life360 эти предложения.

В Life360 заявили изданию The Register, что компания действительно получила предупреждения экспертов и внесла улучшения в работу устройств, но не сообщили практически никаких подробностей. Так, в компании заверили, что уже шифруют данные на пути от устройств к своим серверам, а также переходят на использование сменяемых MAC-адресов.