Завершился хакерский конкурс Pwn2Own Ireland 2025. На этот раз участники заработали 1,02 млн долларов США, продемонстрировав 73 эксплоита для уязвимостей нулевого дня в популярных устройствах и сервисах. Исследователи атаковали смартфоны, NAS, роутеры, системы умного дома и даже очки Ray-Ban Smart Glasses. Однако заявленный взлом WhatsApp, который должен был принести специалистам миллион долларов, не состоялся.

Организатором Pwn2Own традиционно выступила Trend Micro Zero Day Initiative (ZDI), при поддержке компаний Meta*, Qnap и Synology.

Хакерский конкурс насчитывал восемь категорий: исследователям предлагалось продемонстрировать эксплуатацию багов во флагманских смартфонах (Apple iPhone 16, Samsung Galaxy S25 и Google Pixel 9), приложениях для обмена сообщениями, устройствах умного дома, принтерах, домашнем сетевом оборудовании, сетевые системах хранения данных (NAS), оборудовании для видеонаблюдения и носимых устройствах (включая умные очки Ray-Ban компании Meta и гарнитуру Quest 3/3S).

В этом году, впервые в историю соревнования, в программу добавили физический сценарий атаки — эксплуатация багов через USB-порт заблокированного смартфона. При этом привычные беспроводные векторы вроде Bluetooth, Wi-Fi и NFC также были актуальны.

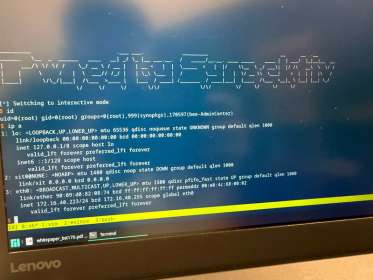

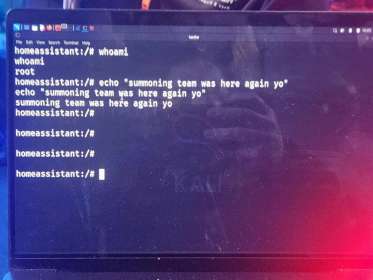

Победителем Pwn2Own Ireland 2025 стала команда Summoning Team, суммарно заработавшая 187 500 долларов США и 22 очка Master of Pwn. За три дня команда продемонстрировала успешную компрометацию Samsung Galaxy S25, NAS-устройств Synology и Qnap, системы Home Assistant Green и камеры Synology CC400W.

Второе место заняли специалисты ANHTUD (76 750 долларов США и 11,5 очков Master of Pwn), третье — команда Synactiv (90 000 долларов США и 11 очков Master of Pwn).

Уже в первый день участники продемонстрировали 34 уникальных бага, заработав свыше полумиллиона долларов, во второй — еще 22 уязвимости.

Стоит отметить успешную атаку команды PHP Hooligans, которой понадобилась всего одна секунда, чтобы взломать NAS-устройство Qnap TS-453E. Однако уязвимость, которой воспользовались исследователи, уже была использована в конкурсе ранее, поэтому принесла команде лишь 10 000 долларов и два очка Master of Pwn.

Кроме того, участники успешно эксплуатировали уязвимости нулевого дня в принтере Canon imageCLASS MF654Cdw, Home Assistant Green, камере Synology CC400W, NAS-устройстве Synology DS925+, умной розетке Amazon. А на экране принтера Lexmark CX532adwe и вовсе запустили Doom.

Также одним из ярких моментов финала стал взлом Galaxy S25 экспертами Interrupt Labs: исследователи нашли ошибку проверки входных данных, после чего включили камеру и отслеживание геолокации, получив за этот эксплоит 50 000 долларов США.

Однако наиболее пристальное внимание к соревнованию в этом году было привлечено из-за неудавшейся демонстрация миллионного эксплоита, якобы ведущего к компрометации мессенджера WhatsApp. Исследователь из команды Z3, известный под псевдонимом Юджин (3ugen3), должен был показать zero-click эксплоит, позволяющий удаленно выполнить произвольный код. За такую атаку полагается награда в размере миллиона долларов США.

Однако в последний момент Юджин отказался от участия, заявив, что эксплоит «еще не готов». Сначала в ZDI объяснили задержку сложностями из-за задержки рейса, но позже уточнили: команда Z3 предпочла раскрыть детали уязвимости приватно — сначала аналитикам ZDI, а затем разработчикам компании Meta.

Эта история вызвала активное обсуждение в ИБ-сообществе: многие усомнились, существовал ли вообще рабочий эксплоит для мессенджера. В итоге представители WhatsApp заявили, что получили от исследователя информацию о двух проблемах низкой степени риска, не позволяющих выполнить произвольный код. В компании отметили, что Z3 не продемонстрировала реальную атаку, но поблагодарили исследователей и Pwn2Own за сотрудничество.

Все найденные и показанные на Pwn2Own баги будут исправлены в течение 90 дней, после чего ZDI опубликует технические детали уязвимостей.

Следующий этап конкурса состоится в январе 2026 года — третий Pwn2Own Automotive пройдет в Токио, где участники снова будут ломать автомобили Tesla и не только.

*Деятельность Meta Platforms признана экстремисткой и запрещена в России.