Научные сотрудники Амстердамского университета прикладных наук и Лаборатории оперативной криптологии и вирусологии (C + V) ° под руководством бывшего военного криптографа Эрика Фильола (Éric Filiol) выпустили GhostCrypt — один из первых независимых форков TrueCrypt.

После того, как авторы TrueCrypt самоустранились от разработки, стало очевидно, что такой важный проект не будет заброшен. Программа считалась одним из самых надёжных инструментов для полного шифрования диска. Поскольку исходный код открыт, сразу несколько команд начали работу над созданием форков TrueCrypt.

Мэттью Грин, криптограф и профессор университета Джона Хопкинса, который несколько месяцев возглавляет проект аудита TrueCrypt, в июне 2014 года тоже попросил разрешения у авторов оригинальной программы сделать форк и использовать торговую марку TrueCrypt. «Я понимаю, что мы просим многого, — писал тогда, — но прошу вас оценить альтернативный вариант. Без участия экспертов есть высокая вероятность появления TrueCrypt 7.1a или другого небезопасного форка, он займёт нишу, которую мог бы занять безопасный форк».

Авторы не дали разрешения и посоветовали начать работу с чистого листа. Сейчас, возможно, опасения Грина начинают сбываться. Хотя GhostCrypt не позаимствовал название TrueCrypt, но всё-таки содержит потенциально небезопасный код TrueCrypt, который авторы оригинальной программы не рекомендовали использовать.

Разработчиков GhostCrypt, конечно, трудно заподозрить в нечистоплотности. Это академические исследователи и опытные специалисты. К тому же, они говорят, что начали работу над форком ещё в конце 2013 года, то есть задолго до ухода со сцены авторов TrueCrypt. Это говорит об их реальном желании сделать более безопасную альтернативу TrueCrypt, разработка которой гарантированно ведётся «без участия США и стран-сателлитов». Довольно неожиданно европейские исследователи решили использовать шифры и хэш-функции, разработанные в СССР для собственных нужд. По мнению европейцев, это гарантирует отсутствие в них американских бэкдоров.

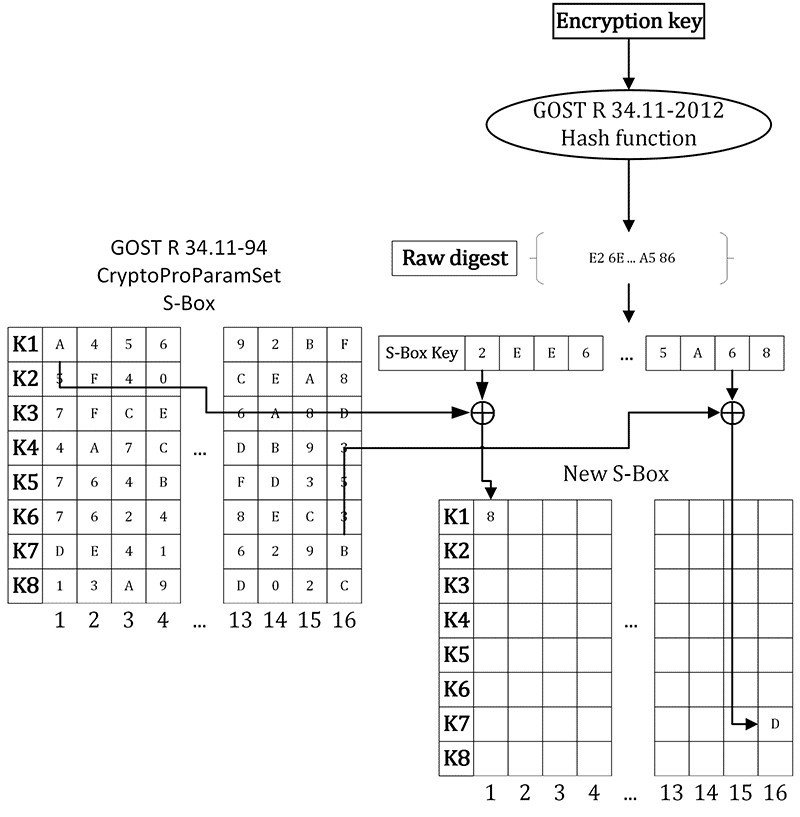

В частности, они использовали блочный шифр ГОСТ 28147-89 с 256-битными ключами, которые разделяются на восемь 32-битных ключей.

Хэширование осуществляет хэш-функция ГОСТ Р 34.11-2012.

Алгоритм работает таким образом, что каждый 512-битный сектор диска шифруется отдельным ключом.

Скачать бинарники под Windows и Linux, а также исходный код GhostCrypt предлагается на этой странице. (Хотя, лучше подождать независимого аудита, его предлагают провести авторы программы.)