Компания Apple официально подтвердила наличие бэкдора в операционной системе iOS, о котором сообщил специалист по безопасности Джонатан Здярски (Jonathan Zdziarski) на хакерской конференции Hope X.

Джонатан Здярски в своей презентации высказал мнение, что компания Apple «много трудилась, чтобы обеспечить доступ к данным на пользовательских устройствах по запросу правоохранительных органов». Apple может получить часть данных с устройств, для которых установлена парольная защита. В частности, такой способ позволяет извлечь SMS, фотографии, видео, контакты, аудиозаписи и историю звонков. При этом недоступны для извлечения электронные письма, записи в ежедневнике или информация сторонних приложений.

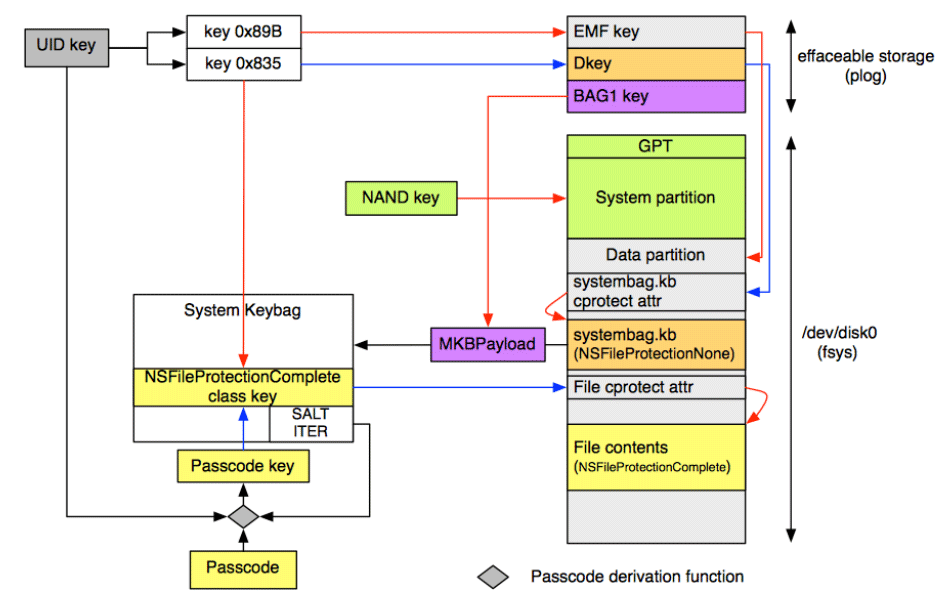

Со времён iOS 4, когда Джонатан Здярски профессионально занимался криминалистикой и восстанавливал данные с устройств iOS, схема шифрования данных практически не изменилась, говорит он. Почти все данные на устройстве зашифрованы с помощью ключа, который не связан с паролем пользователя, а имеет аппаратное происхождение (NSProtectionNone).

На каждом устройстве iOS запущены недокументированные сервисы, которые позволяют расшифровать практически все пользовательские файлы. Здярски говорит, что эти сервисы используются в коммерческих программах от нескольких производителей инструментов для форензики: Cellebrite, AccessData (Mobile Phone Examiner) и Elcomsoft.

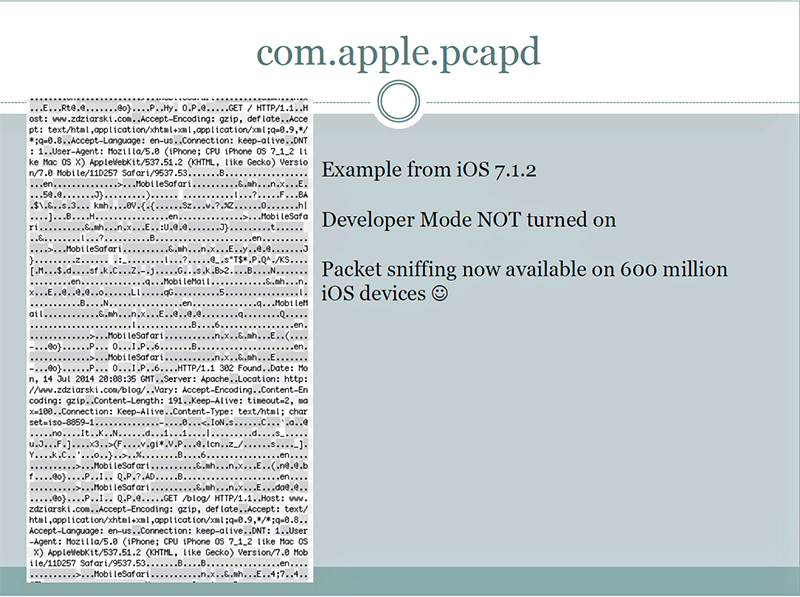

В официальном сообщении компания Apple признаёт наличие скрытых диагностических сервисов com.apple.mobile.pcapd, com.apple.mobile.file_relay и com.apple.mobile.house_arrest. В частности, первый из них используется для перехвата пакетов при подключении iOS-устройства к компьютеру (пакетный снифер), а второй и третий помогают копировать файлы с устройства. Хотя Apple говорит о копировании «диагностических файлов», в реальности можно копировать SMS, фото, видео и т.д.

Здярски подчёркивает, что он вовсе не собирался обвинять Apple в сотрудничестве с АНБ или в том, что бэкдор встроен в систему злонамеренно. Да, это действительно диагностические инструменты, что не мешает, однако, злоумышленнику воспользоваться ими. Например, тот же пакетный снифер можно активировать удалённо без ведома пользователя.