11 ноября Microsoft выпустила важное обновление MS14-066 для всех поддерживаемых версий Windows: это Windows Server 2003/2008/2012, Vista, 7, 8, 8.1 и Windows RT. Патч устраняет возможность удалённого исполнения кода при отправке специальным образом составленных пакетов к серверу.

Microsoft не раскрываются подробности об уязвимости. Опубликованной информации недостаточно для создания эксплоита. Microsoft даже не говорит, кто из независимых исследователей сообщил о баге. В то же время Microsoft неизвестно, чтобы эта уязвимость использовалась на практике в настоящих атаках.

Ясно лишь, что уязвимость затрагивает библиотеку Secure Channel (Schannel), которая «неправильно обрабатывает пакеты особого вида». В пояснительной записке объясняется, что злоумышленник с помощью направленной атаки способен скомпрометировать защищённый канал с сервером и выполнить произвольный код на компьютере жертвы. Судя по всему, баг касается, в первую очередь, серверных конфигураций Windows. Тем не менее, патчи вышли для всех версий — Windows Server 2003/2008/2012, Vista, 7, 8, 8.1 и Windows RT — и всем им присвоен статус «критичных».

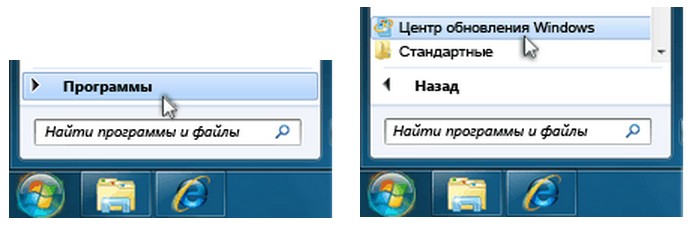

Обновление операционной системы производится на сайте Microsoft Update или через процедуру автоматического обновления.