В серверных и клиентских реализациях TLS/SSL обнаружена новая критическая уязвимость, которой дано название FREAK. С её помощью посторонний злоумышленник может перехватывать защищённые соединения и форсировать использование слабой криптографии из «экспортного» набора шифров RSA_EXPORT.

Подобной атаке подвержены популярные клиенты OpenSSL (то есть устройства Android) и Apple TLS/SSL (браузер Safari). Как сообщается, атака работает на большом количестве сайтов, в том числе на сайтах АНБ, Белого дома, Налоговой службы США.

Из российских сайтов «экспортные» шифры загружаются с vesti.ru, alfabank.ru, subscribe.ru, artlebedev.ru, translate.ru и др. Свой сайт можно проверить на уязвимость с тестовой страницы.

Вчера баг устранили на connect.facebook.net (с него загружаются социальные кнопки “Like” от Facebook для множества сторонних сайтов).

Что самое удивительное, этой уязвимости много лет. Она возникла как результат ограничений на экспорт стойкой криптографии, действующих в США ещё с прошлого века. Фактически, сама технология SSL изначально была разработана со встроенной функцией взлома. Это было необходимо, чтобы обойти экспортные ограничения, иначе изобретатель SSL — Netscape Corporation — попросту не смогла бы распространять свой браузер за пределами страны.

Хотя с тех пор большинство ограничений на экспорт сняты или ослаблены, но набор слабых «экспортных» шифров так и остался. Предполагалось, что современные клиенты (веб-браузеры) ни в коем случае не используют его, так что о проблеме забыли. Но сейчас группа исследователей обнаружила, что есть способ провести MiTM-атаку и заставить TLS-клиента использовать «экспортные» шифры с сервера, даже если клиент их не запрашивал.

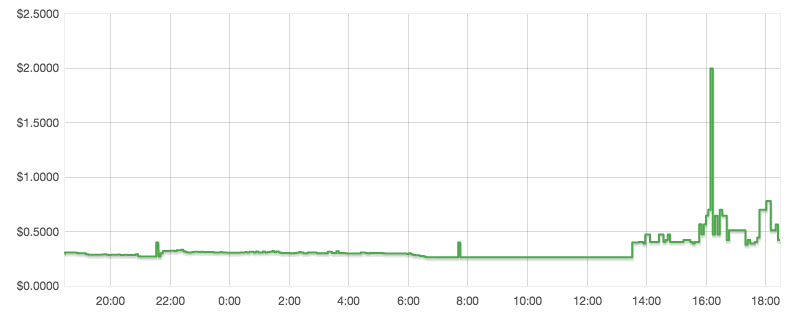

Экспортные модули RSA максимального размера 512 бит подбираются менее чем за 12 часов в облаке Amazon с расходами в районе $50.

Выборочное сканирование веба показало, что экспортный набор шифров поддерживается на 36,7% сайтов HTTPS. Среди главных «пострадавших» — CDN-провайдер Akamai, который уже работает над закрытием бага.

В OpenSSL уязвимость исправлена в январе этого года. Apple тоже работает над патчем.