В плагинах WordPress обнаружена ещё одна критическая уязвимость, которую злоумышленники могут очень быстро эксплуатировать в крупном масштабе, используя известные инструкции.

На этот раз «провинился» плагин WP-Super-Cache, который генерирует статические HTML-файлы из динамических блогов на платформе WordPress.

В плагине обнаружена стойкая уязвимость к межсайтовому скриптингу (XSS). Она позволяет атакующей стороне внедрить вредоносный код в HTML-страницы, что создаются с помощью этого расширения.

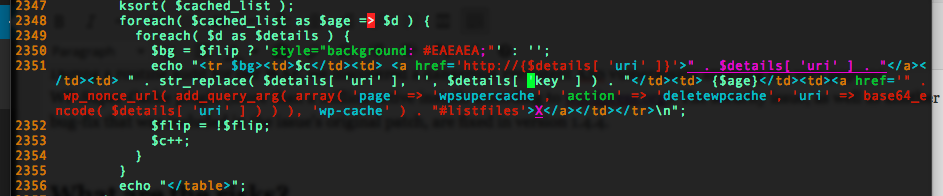

Как видно из опубликованного кода, проблема в том, что плагин присоединяет к содержимому страницы значение переменной $details[ ‘key’ ] без предварительной фильтрации на предмет секретной информации.

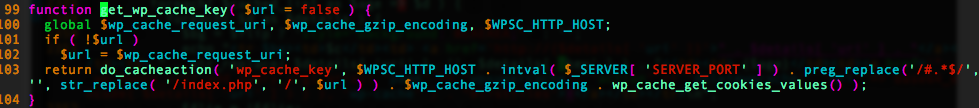

Таким образом, можно использовать функцию get_wp_cache_key() для внедрения постороннего скрипта в веб-страницу.

Эксплуатация бага осуществляется очень просто, а уровень опасности — высокий, 8 из 10 баллов по шкале опасности, считают специалисты Sucuri, которые обнаружили уязвимость и описали её в своём блоге.

Всем пострадавшим настоятельно рекомендуется установить новую версию плагина 1.4.4, где баг исправили.