В любой непонятной ситуации подавайте на оппонента в суд. Похоже, именно таким принципом руководствуются в британской компании Impero. Исследователю, обнаружившему серьезную уязвимость в программе Impero Education Pro (IEP), следящей за использованием интернета в 27% школ Великобритании, грозят судом и последствиями за то, что он тот обнародовал данные о баге.

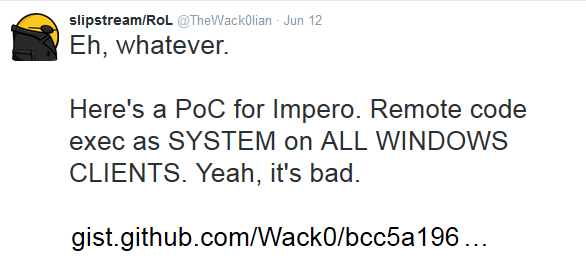

В прошлом месяце исследователь Заммис Кларк (Zammis Clark), в сети известный как Slipstream, обнаружил серьезную уязвимость в Impero Education Pro — данная программа мониторит доступ в сеть во многих школах Великобритании, ограждая учащихся от доступа к нежелательному контенту. По словам Кларка, баг потенциально мог привести к раскрытию личных данных о тысячах учеников данных школ, так как позволял исполнить произвольный код на всех ПК под управлением Windows. О своей находке исследователь написал в Twitter, приложив ссылку на proof-of-concept код. Это и стало его основной ошибкой.

«Не являясь их клиентом, я не знал, куда обратиться, куда отправить информацию, не знал, ответят ли мне вообще», — рассказал Кларк изданию TorrentFreak. «Я видел их представителей на выставке BETT, в январе, и тогда на вопросы о безопасности мне никто, ничего не ответил. Принимая по внимание опасностью уязвимости, я решил, что полная публикация информации о ней приведет к быстрому закрытию этой дырки».

В этом Slipstream не ошибся, Impero действительно закрыли брешь моментально, и все школы получили обновленную версию программы, за этим компания проследила. Только патч, к сожалению, оказался неэффективен.

«Их патча оказалось недостаточно», — объясняет Кларк. «Я пообщался на форумах с пользователями Impero, и они посоветовали мне написать в поддержку компании, что я сделал. Отправил им письмо, где добросовестно описал, почему их патч не работает, описал, как легко изменил PoC так, чтобы уязвимость можно было эксплуатировать снова».

С этого момента отношения компании Impero и Кларка начали стремительно ухудшаться. На этой неделе он получил от компании письмо (.pdf), с угрозой подать в суд. Исследователя обвинили в незаконной модификации ПО компании (без согласия на то компании и ее клиентов), декомпиляции программы с дурными намерениями и публикации конфиденциальной информации о клиентском ПО. Официальное письмо Impero гласит: «Опубликовав ключ шифрования и другие конфиденциальные данные в интернете и социальных сетях, вы позволили любому желающему нарушить безопасность ПО наших клиентов и записать деструктивные файлы, подорвав таким образом безопасность и работу множества систем по всей Великобритании».

Адвокаты Impero утверждают, что действия Slipstream нанесли компании «прямой ущерб и убытки», а вместе с тем «повредили ее репутации» и несли «потенциальную угрозу» IT-инфраструктуре множества школ по всей стране. Юристы посоветовали Кларку удалить все твиты, касающиеся уязвимости и убрать код с GitHub. Пока хакер этого не сделал.

Slipstream рассказал TorrentFreak, что разочарован таким поворотом событий, он немного наивно считает такую политику компаний контрпродуктивной.

«Юридические угрозы, это что-то вроде желания «казнить посыльного». Это лишит уверенности других исследователей, которые могли бы активнее сообщать об уязвимостях. К тому же подобные угрозы определенно не остановят настоящих киберпреступников от нахождения новых уязвимостей и использования этих багов со злым умыслом», — считает Кларк.

Фото: zionfiction@flickr