С сайта truecryptrussia.ru с июня 2012 года до настоящего времени распространяется зараженная версия программы TrueCrypt. Вот уже три года русскоязычные пользователи находятся в ложной уверенности надежного шифрования своих дисков. Эту историю в подробностях рассказывают Роберт Липовский и Антон Черепанов в отчете компании ESET.

Некто, стоявший за атакой, избирательно выбирал жертв по каким-то неизвестным критериям, сказано в отчете. Это говорит о том, что за атакой могли стоять профессиональные хакеры, занимавшиеся кибершпионажем. Именно по этой причине деятельность злоумышленников так долго оставалась незамеченной. Домен truecryptrussia.ru работал как командный сервер, отправляя инструкции на пораженные компьютеры.

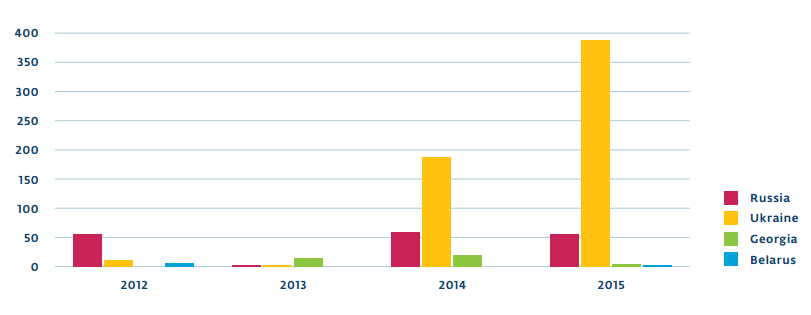

Теперь зараженная версия TrueCrypt классифицирована как Win32/FakeTC и является только одной из семейства шпионских программ Potao, нацеленных на пользователей из русскоязычных стран.

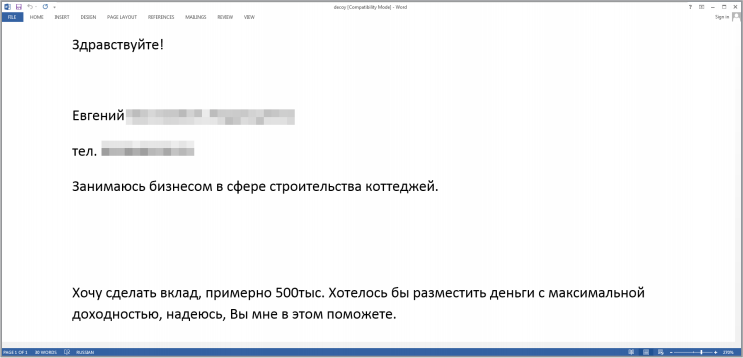

Операция Potao ведется с 2011 года. Поначалу троян распространяли по электронной почте в виде исполняемых файлов с пиктограммой Microsoft Word. В 2012 году мишенью шпионов стали участники пирамиды МММ.

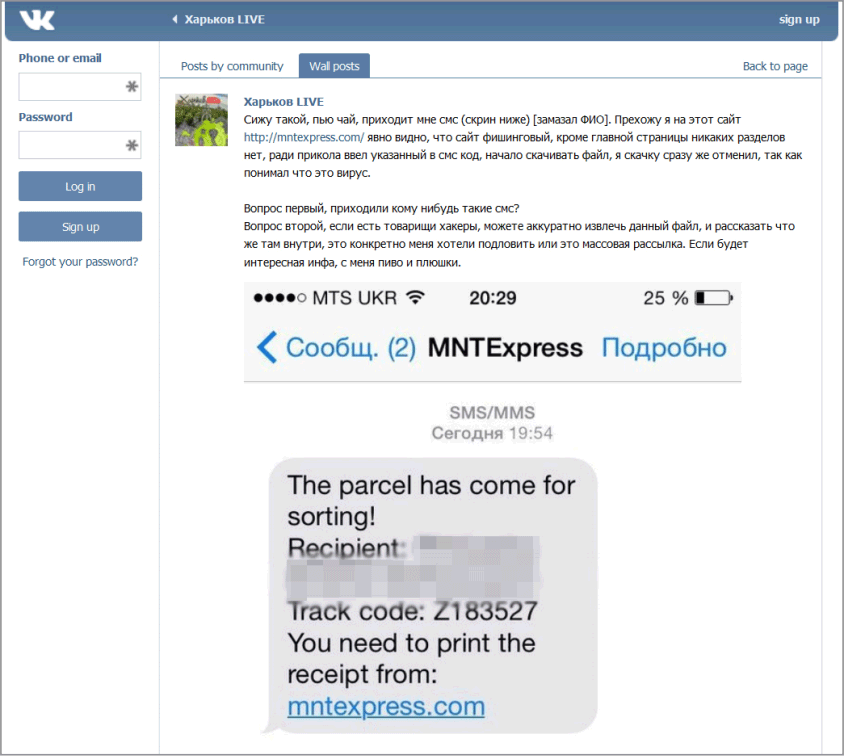

Затем появился Win32/FakeTC, еще несколько фишинговых сайтов, и внимание атакующих с 2014 году переключилось на Украину. Жертвам рассылали, в том числе, адресные SMS с указанием имени.