Joomla 3.4.5 была выпущена в прошлый четверг, 22 октября 2015 года. В новой версии CMS были устранены сразу три серьезные уязвимости (CVE-2015-7297, CVE-2015-7857, CVE-2015-7858), в том числе, очередная проблема, связанная с SQL-инъекциями. Уязвимость позволяла довольно легко получить на сайте права администратора. Подробные данные о «дырах» вскоре были раскрыты компанией Trustwave, и теперь в сети можно наблюдать настоящий шквал такого рода атак.

Как известно, далеко не все администраторы сайтов своевременно обновляют ПО и вообще следят за выходом новых версий софта. Именно этим недочетом сейчас и пользуются все, кому не лень, согласно сообщению ИБ-компании Sucuri.

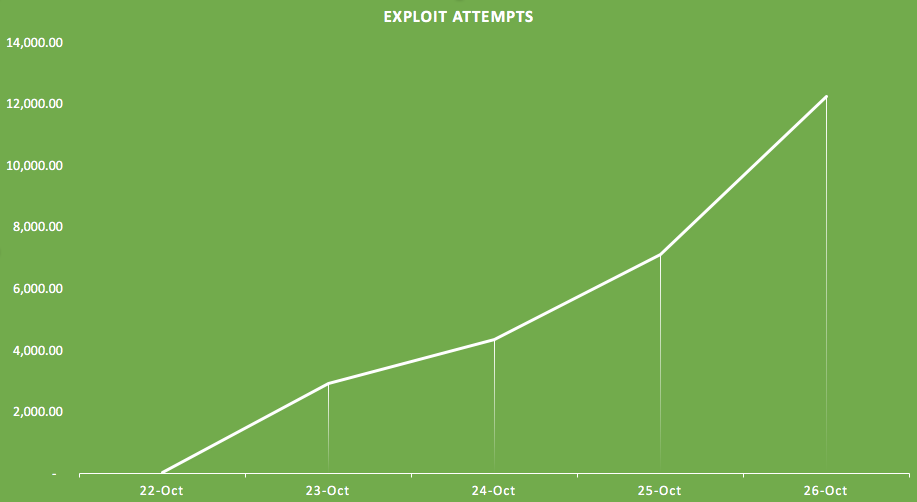

Первые атаки с применением SQL-инъекций были зафиксированы экспертами менее чем через 24 часа после публикации подробностей об уязвимостях. Специалисты Sucuri пишут, что злоумышленники методично проверяют, работает ли веб-сайт под управлением Joomla, а затем пробуют осуществить инъекцию, с целью получения администраторских прав. Следы этой вредоносной активности по большей части уводят в Tor, где и теряются. В текущий понедельник специалисты Sucuri фиксировали порядка 12 000 попыток атак в день.

«Эти данные свидетельствуют о том, что после обнаружения серьезных брешей, подобных этой, у администратора среднестатистического сайта есть менее суток на установку патчей. И это касается только сайтов малого или среднего размера. Если вы – владелец популярного ресурса, то у вас есть не более пары часов. От раскрытия данных об уязвимости до начала атак проходит совсем мало времени», — предупредил технический директор Sucuri.

Опасный баг обнаружили специалист компании Trustwave Асаф Орпани (Asaf Orpani) и эксперт PerimeterX Нетанель Рубин (Netanel Rubin). Уязвимости подвержены версии Joomla 3.2-3.4.4. Подробное описание проблемы Орпани опубликовал в официальном блоге компании.