С момента обнаружения поддельной версии Xcode (получившей имя XcodeGhost) прошло чуть больше месяца. Тогда проблема затрагивала в основном китайских разработчиков и пользователей. Теперь компания FireEye предупреждает, что появилась новая версия вредоносного инструмента для создания iOS и OS X приложений, и под угрозой находятся также пользователи из стран Европы и США.

Напомню, что в конце сентября 2015 года, когда угрозу впервые обнаружили эксперты Palo Alto Networks и FireEye, вредоносный Xcode паразитировал на легитимных приложениях (преимущественно в китайском сегменте интернета), внедряя в них функции сбора личных данных и заставляя открывать различные сайты. Фальшивый Xcode, почти неотличимый от настоящего, распространился с такой легкостью, потому как в Китае скорость закачки с серверов Apple очень низкая, и разработчики часто обращаются к локальным ресурсам. Именно на локальных ресурсах злоумышленники и разметили свою подделку.

Тогда как вредоносных приложений для OS X обнаружено не было, iOS пострадала из-за XcodeGhost довольно серьезно. По разным данным в официальном App Store насчитывалось от 476 до 4000 приложений, созданных при помощи поддельного инструмента, а значит, обладающих недокументированными вредоносными функциями.

Тогда Apple отреагировала на проблему оперативно. Все зараженные приложения были удалены из официального магазина, компания создала специальную страницу с FAQ об инциденте, а также опубликовала инструкции для разработчиков, в которых пояснила, что скачивать Xcode следует только с официальных серверов компании, а также стоит все время держать Gatekeeper включенным.

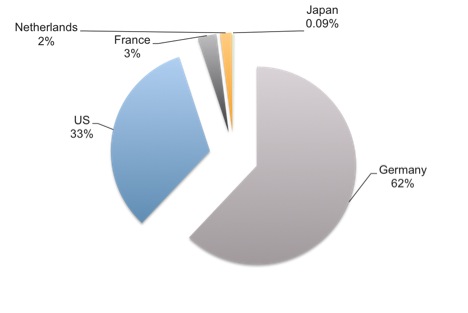

Теперь специалисты FireEye сообщают, что угроза вовсе не миновала. Эксперты обнаружили новую версию фальшивки: XcodeGhost S. К тому же, за прошедший месяц присутствие фальшивого инструментария зафиксировали и энтерпрайз секторе. Были обнаружены 210 энтерпрайз-приложений зараженные XcodeGhost (в основном это ПО различных образовательных учреждений). Что еще хуже, теперь речь идет не только о Китае: пострадали Германия, Франция, Япония, Нидерланды и США.

Проблемы также испытывают и приложения, пострадавшие ранее. К примеру, почти сразу после сентябрьского инцидента, популярнейший в Китае мессенджер WeChat выпустил обновленную версию, лишенную вредоносных функций, однако 2963 пользователя до сих пор не обновились и используют старые версии приложения.

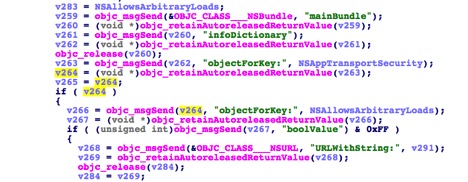

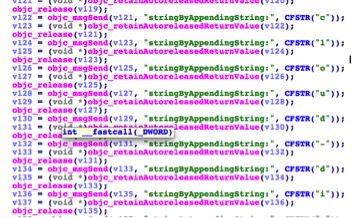

Согласно данным FireEye, 10% зараженных iPhone работают на базе iOS 7, 65% на базе iOS 8 и еще 35% под управлением iOS 9. В iOS 9 представлены новые техники защиты, в том числе NSAppTransportSecurity, которая не позволяет приложениям устанавливать незащищенные соединения по протоколу HTTP. Казалось бы, это должно помешать XcodeGhost выходить на связь с «командным центром», но новая версия поддельного инструмента обходит эту защиту, добавляя зараженные приложения в список исключений. К тому же, в новой версии имя домена C&C сервера собирается по частям, символ за символом, чтобы избежать обнаружения.

Приложения зараженные XcodeGhost S уже успели пробраться в официальный App Store, напороться на них можно отнюдь не только в сторонних магазинах. Так, эксперты FireEye выявили, что версия 2.6.6 популярного приложения для путешественников “自由邦” была выпущена 15 сентября и создавалась уже с использованием новой версии малвари. Приложение было удалено из App Store.