Специалисты компании Pen Test Partners решили изучить устройство Ring – умный домофон, который подключается к домашней сети Wi-Fi и позволяет посмотреть, кто звонит в дверь, не вставая с дивана или вообще находясь вне дома — через интернет. IoT-девайс даже может удаленно открыть дверь, правда для этого понадобится еще и умный замок. Исследователи обнаружили, что Ring можно взломать при помощи... отвертки.

Исследователи постоянно находят баги в IoT-устройствах, начиная от умных чайников и заканчивая автомобилями. Однако Ring выводит небезопасность подобных девайсов на новый уровень.

Специалисты Pen Test Partners даже не успели применить к Ring свои технические познания, потому что уязвимость обнаружилась прямо на корпусе устройства. Любой желающий может стать хакером: достаточно взять обычную отвертку и снять Ring со стены, на которой он закреплен. Затем нужно нажать на оранжевую кнопку, расположенную на задней части корпуса домофона. Она «защищена» обычной пластиковой панелью, которая крепится к корпусу двумя винтами. Кнопка активирует режим AP (Access Point), который используется для быстрого подключения беспроводных устройств.

«Нажатие на кнопку активирует беспроводной режим (для которого используется беспроводной модуль Gainspan), в этом режиме домофон ведет себя как Wi-Fi точка доступа», — объясняют эксперты в блоге.

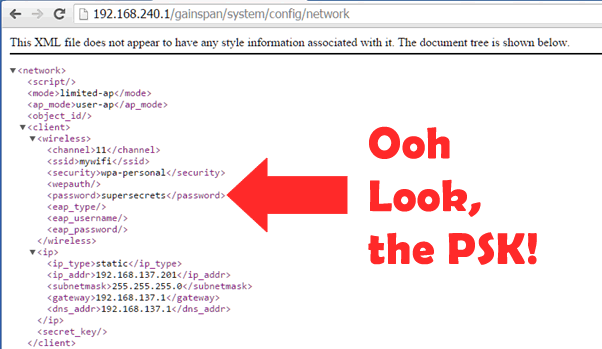

Затем понадобится смартфон, планшет или ноутбук. Нужно подключиться к сети, используя URL вида http://192.168.240.1/gainspan/system/config/network. В браузере откроется файл конфигурации беспроводного модуля, в котором, в виде обычного текста, хранятся SSID домашней Wi-Fi сети и PSK (Pre-Shared Key, он же пароль).

Далее злоумышленник волен делать всё, что вздумается, ведь пропуск в Wi-Fi сеть жертвы у него в кармане, а значит, можно скомпрометировать любые устройства, подключенные к этой сети. То есть вся атака заключается в том, что нужно подъехать к дому или квартире жертвы, раскрутить домофон, посмотреть, что написано в файле конфигурации, прикрутить домофон на место и уехать. Дальнейшие атаки можно проводить, к примеру, сидя в припаркованной неподалеку машине.

Компания-производитель умных домофонов пытается оправдаться. Разработчики сообщили прессе, что патч для данного бага был выпущен еще 11 августа 2015 года, прошивку 1.5 обновили до 1.6. Все устройства Ring активируются, когда срабатывает датчик движения, и каждый раз во время активации они проверяют обновления ПО. Кроме того, обновить прошивку можно вручную.

Специалисты Pen Test Partners парируют, что они приобрели домофон на Amazon в декабре 2015 года, и почему-то на их прошивке баг прекрасно работает. «Даже если мы работали со старой прошивкой, проблема все равно в силе», — заявил эксперт Pen Test Partners Кен Манро.

Хотя производитель сообщил журналистам The Rigister, что патч был выпущен давно, но почему-то не попал на устройство, которое тестировали эксперты, блог Pen Test Partners гласит, что исправление для домофона появилось в начале текущей недели. Очевидно, можно считать, что теперь баг исправлен повторно и наверняка, то есть теперь обновление прошивки точно получат все домофоны Ring.

Фото: Dan Wooller