В середине января 2015 года в коде операционной системы FortiOS был выявлен недокументированный бэкдор, который едва не приняли за «закладку» спецслужб. Выяснилось, что разработчики компании Fortinet поместили жестко закодированный пароль в код самостоятельно. Тогда компания заверила, что проблема распространяется только на старые продукты, и поводов для паники нет. Теперь выясняется, что бэкдор содержат и новые разработки Fortinet, а неизвестные уже сканируют сеть, в поисках уязвимого оборудования.

Первым свет на проблему в коде FortiOS пролил некий аноним, который опубликовал написанный на Python скрипт, оказавшийся эксплоитом для SSH бэкдора. Пожелавший остаться неизвестным исследователь выявил в коде жестко закодированный пароль «FGTAbc11*xy+Qqz27», с помощью которого можно получить несанкционированный и полный доступ к устройству через SSH.

Компания Fortinet поспешила сообщить, что о бэкдоре их специалисты знали давно. Якобы еще в 2014 году было проведено расследование, показавшее, что бэкдор в коде появился отнюдь не стараниями третьих сторон, и проблема была полностью устранена.

В конце прошлой недели представители Fortinet взяли свои слова обратно, опубликовав обновленную информацию. Сообщается, что был проведен повторный аудит продукции, который выявил, что бэкдор по-прежнему активен. Оказывается, проблема касается и современных разработок компании. Специалисты Fortinet представили исправления для следующих уязвимых версий продуктов.

- FortiAnalyzer: 5.0.0 до 5.0.11 и 5.2.0 до 5.2.4 (ветка 4.3 не затронута);

- FortiSwitch: 3.3.0 до 3.3.2;

- FortiCache: 3.0.0 до 0.7 (ветка 3.1 не затронута);

- FortiOS 4.1.0 до 4.1.10;

- FortiOS 4.2.0 до 4.2.15;

- FortiOS 4.3.0 до 4.3.16;

- FortiOS 5.0.0 до 5.0.7.

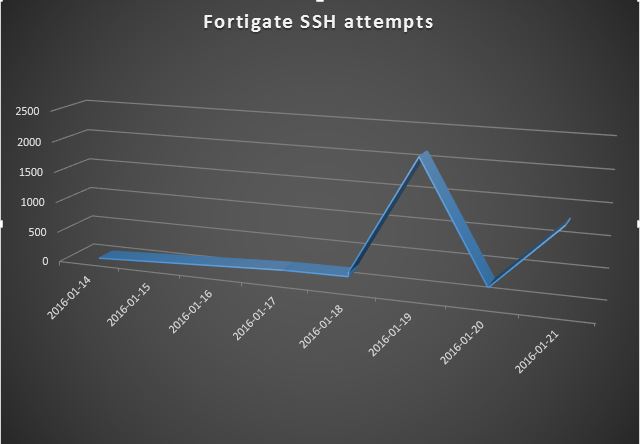

Тем временем Джим Клаусинг (Jim Clausing) из SANS Internet Storm Center пишет в блоге, что неизвестные уже начали сканировать сеть, в поисках уязвимых устройств Fortinet. Он опирается на данные логов, которые сообща собрали специалисты в сфере информационной безопасности. Большинство сканов исходило с двух китайских IP-адресов: 124.160.116.194 и 183.131.19.18. Клаусинг настоятельно рекомендует всем администраторам как можно скорее установить предоставленные компанией Fortinet патчи или ограничить доступ через SSH.

Фото: Fortinet