Интересное исследование провели специалисты компании Recorded Future. Они изучали не малварь и не новые типы атак, они подсчитали количество опубликованных за прошедший год proof-of-concept эксплоитов и проследили пути их распространения.

Proof-of-concept эксплоиты создаются с самыми разными целями: чтобы продемонстрировать уязвимость в ПО, чтобы вынудить компанию или производителя выпустить патч, чтобы продемонстрировать собственные умения, и, конечно, чтобы эксплуатировать бреши со злым умыслом.

Суммарно аналитики Recorded Future насчитали в 2015 году порядка 12 000 эксплоитов, опубликованных в открытом доступе. Причем исследование учитывало как proof-of-concept, обнародованные злоумышленниками, так и опубликованные white hat исследователями. Оказалось, что показатель 2015 года почти на 200% превышает показатель 2014 года, то есть эксплоитов стало почти в три раза больше.

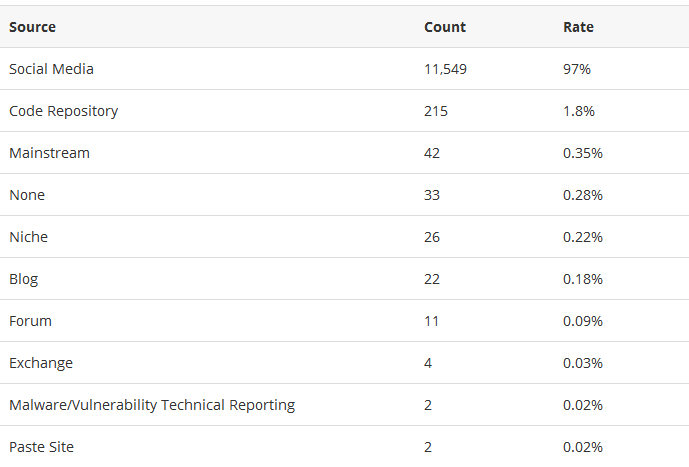

Изменились и каналы распространения эксплоитов. Если раньше считалось нормой опубликовать код в каком-либо репозитории, то теперь хакеры и исследователи предпочитают социальные сети, к примеру, Twitter. В 2015 году в 97% случаев для распространения ссылок на paste-сайты, форумы, блоги и другие места размещения эксплоитов, использовались именно социальные медиа.

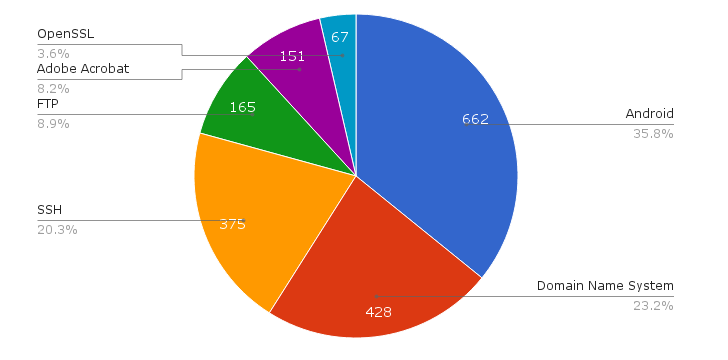

Эксплоиты в прошлом году публиковались для самых разных приложений и систем, среди которых фигурировали Android, DNS, SSH, FTP, OpenSSL, а также такие продукты, как устройства на базе Android, операционные системы Windows и Linux, и браузеры Internet Explorer и Firefox.

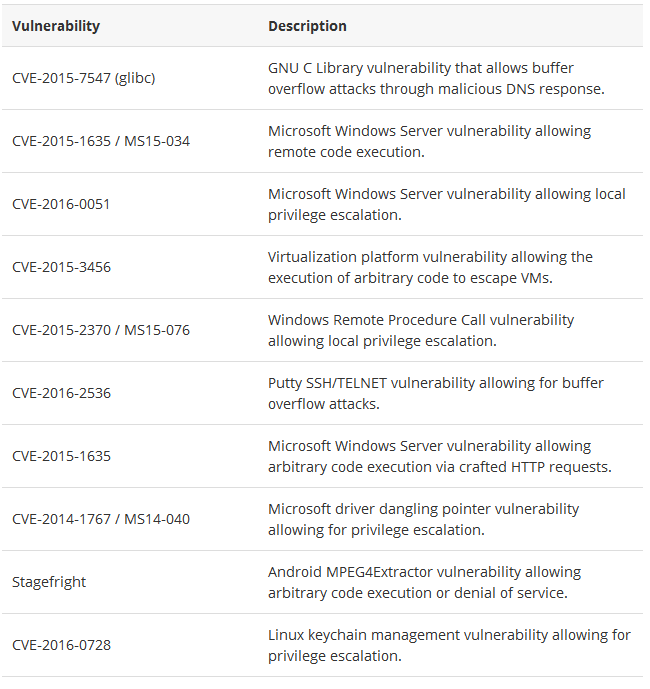

Самым популярным и распространяемым эксплоитом аналитики называли PoC для бреши CVE-2015-7547. То есть эксплоит для использования бага в библиотеке glibc. Список других «наиболее обсуждаемых» уязвимостей можно увидеть ниже, в него, в частности, вошли эксплоиты для таких известных проблем как VENOM и Stagefright.

Самыми «линкуемыми» эксплоитами исследователи Recorded Future назвали вот эту четверку:

- CVE-2015-3456 (Venom): https://marc.info/?l=oss-security&m=143155206320935&w=2

- CVE-2015-2370 / MS15-076: https://www.exploit-db.com/exploits/37768/

- CVE-2016-0051: https://github.com/koczkatamas/CVE-2016-0051

- CVE-2015-1635 / MS15-034: http://pastebin.com/raw/ypURDPc4

Фото: Recorded Future