В Словении 26-летний студент Мариборского университета чудом избежал тюремного заключения и получил 15 месяцев условно. Проступок Деяна Орнига (Dejan Ornig) состоит в том, что еще в 2013 году он обнаружил, что полицейский протокол TETRA ненадежен. Хотя студент два года пытался сообщить о проблеме властям, его не услышали. Зато когда Орниг опубликовал результаты своих изысканий в свободном доступе, правоохранительные органы тут же живо им заинтересовались.

Местное издание Pod Crto рассказывает, что протокол радиосвязи TETRA широко распространен в Словении: он взят на вооружение как полицией, так и некоторыми подразделениями армии, словенской службой разведки и безопасности (Slovenian Intelligence and Security Agency, SOVA), а также используется в исправительных учреждениях и финансовых организациях.

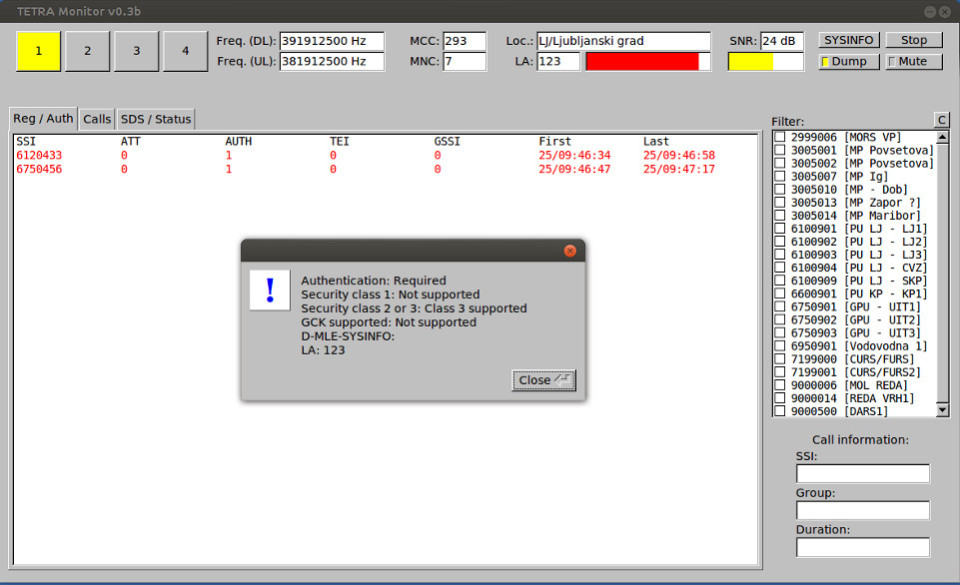

Орниг впервые начал изучать TETRA в 2012 году, в рамках учебного проекта, над которым работал совместно с двадцатью пятью другими студентами. Небезопасность TETRA стала очевидна совсем скоро, и в сентябре 2013 года Орниг попытался сообщить властям Словении, что они используют протокол неверно – он настроен неправильно. Хотя протокол создавался специально для шифрования важных коммуникаций, на деле данные передавались в открытую. Орниг установил, что почти в 70% случаев информацию можно было перехватить и успешно с ней ознакомиться.

Когда никакого ответа от властей не последовало, исследователь попытался привлечь к проблеме внимание полиции. Правоохранительные органы тоже не предприняли никаких мер для устранения небезопасности протокола. Решив, что уже выждал достаточно, в марте 2015 года Орниг обнародовал данные о проблеме.

Когда информация попала в открытый доступ, официальные лица наконец озаботились перенастройкой протокола. Одновременно с этим они выдвинули против Орнига обвинения в попытках взлома. Исследователя обвинили в том, что в феврале, марте и декабре 2015 года он трижды пытался незаконно проникнуть в закрытую сеть. Спустя месяц, в апреле 2015 года, дома у исследователя провели обыск. Правоохранительные органы изъяли компьютер Орнига и некое «кастомное оборудование», стоимостью $25, при помощи которого исследователь якобы и перехватывал коммуникации TETRA. Так как во время обыска дома у Орнига нашли фальшивый полицейский жетон, к обвинениям прибавилась еще и попытка выдать себя за сотрудника правоохранительных органов.

Изучив конфискованный у исследователя жесткий диск, полиция также добавила к списку обвинений незаконную запись переговоров бывшего коллеги. На жестком диске исследователя обнаружилась аудиозапись, где бывший босс Орнига называет его «придурком» и награждает исследователя другими, совсем непечатными эпитетами.

Хотя по данным Pod Crto, Орниг сотрудничал со следствием, полиция все равно настояла на том, что он должен был получить предварительное официальное разрешение на проведение таких исследований. Правоохранители даже заявили, что деятельность Орнига помешала нормальной работе нескольких радиоузлов. В итоге суд постановил, что Орниг виновен, и исследователю назначили наказание 15 месяцев лишения свободы условно. Если на протяжении этого времени студент снова попробует что-нибудь взломать, он уже отправится прямиком в тюрьму.

Фото: Luka Cjuha/Dnevnik