Исследователи компании Microsoft предупреждают о том, что с мая 2016 года злоумышленники начали использовать технологию Microsoft OLE (Object Linking and Embedding) как своеобразную замену вредоносным макросам в документах.

OLE позволяет встраивать в документы и другие объекты различный контент, будь то Flash, изображения или нечто другое. Также ничто не мешает злоумышленникам использовать OLE для внедрения вредоносного VBScript или JavaScript кода в документы.

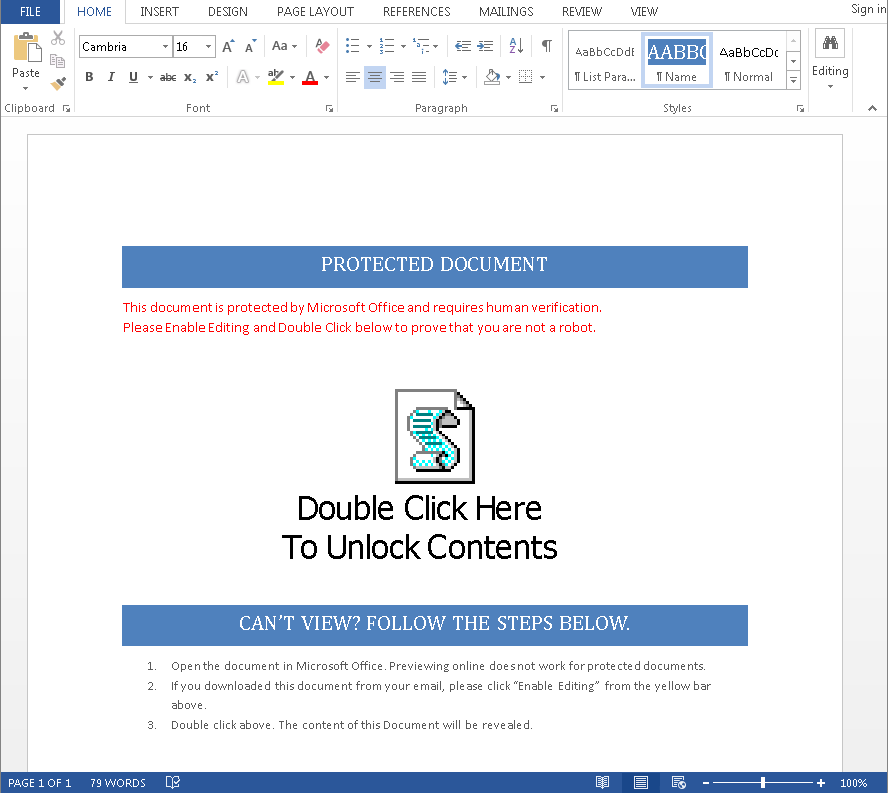

Сотрудник Microsoft Malware Protection Center, Алден Порнасдоро (Alden Pornasdoro) рассказал об обнаружении вредоносных писем, к которыми приложены документы Office. Если обычно в таких случаях стоит ожидать, что документ содержит вредоносный макрос, то в данном случае для атаки используется технология OLE. В документ вставлена огромная иконка, по которой якобы нужно кликнуть для «верификации вручную» (см. иллюстрацию ниже), чтобы разблокировать контент. Нажатие на данный объект приведет к появлению всплывающего окна, запрашивающего разрешение на запуск JavaScript или VBScript.

Исследователь объясняет, что запустившийся скрипт загрузит и установит на компьютер пользователя троян Vibrio или Donvibs. Оба зловреда позволяют злоумышленникам закрепиться в системе и получить плацдарм для скачивания и загрузки дополнительной малвари. Специалисты Microsoft сообщают, что в случае этой вредоносной кампании на машину устанавливается шифровальщик Cerber.

Хотя атака в целом очень похожа на использование вредоносных макросов и применяет тот же подход и социальную инженерию, макросы большинство пользователей уже умеет отключать. С технологией OLE, особенно в такой форме, пользователи, как правило, не знакомы, что приводит к печальным последствиям.

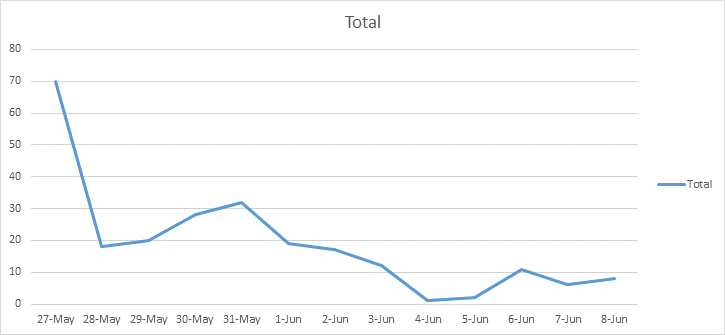

Порнасдоро пишет, что пик OLE-атак пришелся на май текущего года, тогда как в начале июня активность вредоносной кампании значительно снизилась.

Для защиты от таких атак специалисты рекомендуют внести следующие изменения в реестр:

HKCUSoftwareMicrosoftOffice< Office Version >< Office application >SecurityPackagerPrompt

Значение < Office Version > может быть равно 16.0 (Office 2016) ; 15.0 (Office 2013) ; 14.0 (Office 2010) ; или 12.0 (Office 2007). Значение < Office application > — это имя конкретного приложения Office, то есть Word, Excel и так далее.

Значение данного раздела реестра должно равняться «2», что будет означать «No prompt, Object does not execute», то есть фактический запрет на выполнение объектов. Значение «1» разрешит пользователю «Prompt from Office when user clicks, object executes», то есть объекты срабатывают по клику, и Office отображает соответственное сообщение. Значение «0», в свою очередь, означает «No prompt from Office when user clicks, object executes», то есть объекты выполняются, но никаких сообщений от Office пользователь не получает.