Один из простейших советов, который часто дают безопасники пользователям: прежде чем перейти по ссылке, наведите на нее курсор и внимательно посмотрите, куда она ведет. Как правило, заметить фишинговый сайт по URL достаточно просто. Однако независимый британский исследователь, автор блога «My Online Security», обнаружил в арсенале мошенников новый трюк. Теперь вредоносные ссылки якобы ведут на легитимные сайты, и заметить подмену стало труднее.

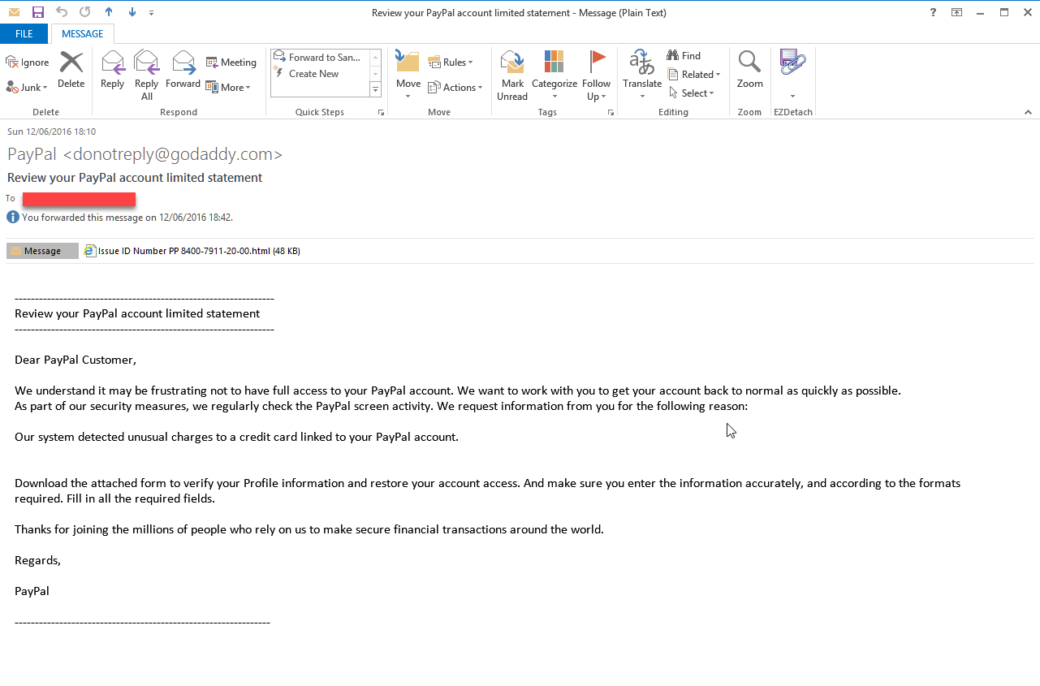

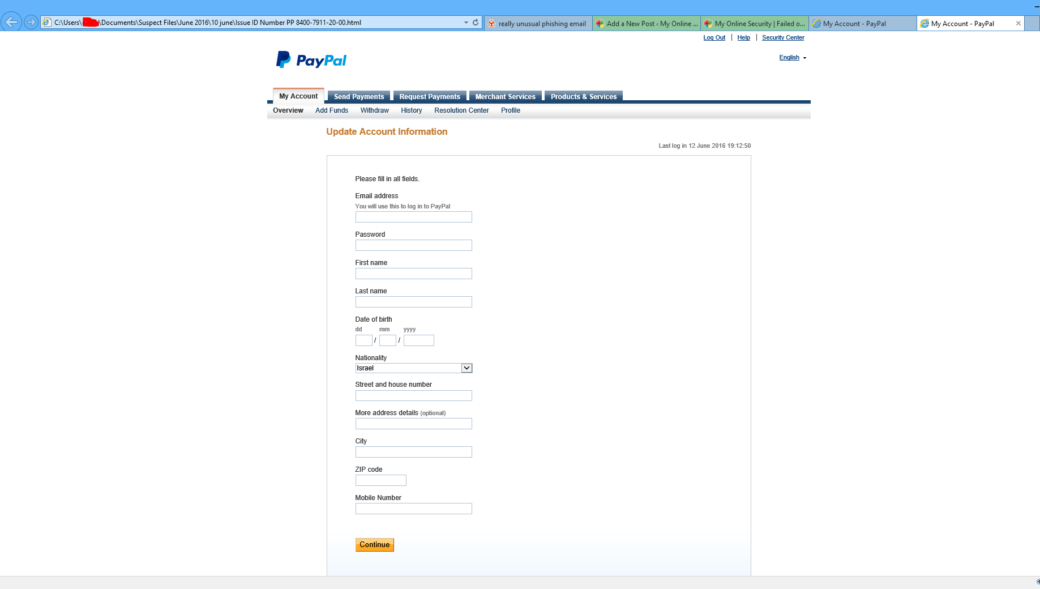

Исследователь, известный под псевдонимом dvk01uk, рассказал о новой технике фишеров. В его поле зрения попали спамерские письма, содержащие вложение в виде документа HTML. Когда исследователь открыл данный файл в браузере, страница действительно загрузилась локально и предложила пользователю обновить данные о своем аккаунте PayPal. Не совсем понимая, в чем подвох, исследователь проверил кнопку «Submit» и с удивлением обнаружил, что она действительно ссылается на сайт PayPal, что вообще показалось ему форменной бессмыслицей.

Все встало на свои места, когда dvk01uk обнаружил скрытые файлы JavaScript, которые погружались с сайта egypt-trips.co. Вредоносный код перехватывал любые запросы к paypal.com, а после нажатия на такую ссылку, подменял URL на сайт злоумышленников. Таким образом, привычное наведение курсора мыши на ссылку в данном случае не даст ничего и отобразит легитимный URL. Исследователь отмечает, что данный трюк может обмануть многие сегодняшние антифишинговые фильтры антивирусов.

Пока единственное «слабо звено» таких атак, способное вызвать подозрения у пользователей, – это тот факт, что злоумышленники присылают жертве HTML-файл. Нужно понимать, что ни одна серьезная компания никогда не пришлет своему клиенту веб-страницу.

«Если бы фишеры были достаточно хитры и использовали правдоподобный URL, вроде http://paypalnew.com (который недавно уже применялся для серии фишинговых атак), у нас возникли бы большие проблемы, потому что пользователи даже не поняли бы, что отсылают свои данные мошенникам», — пишет исследователь в своем блоге.