Исследователи MalwareMustDie предупреждают о появлении трояна LuaBot, ориентированного на заражение Linux-систем, будь то IoT-устройства или веб-серверы, работающие под управлением Linux.

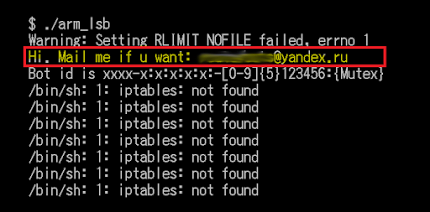

Специалисты MalwareMustDie сообщают, что на данный момент LuaBot распространяется в виде бинарников ELF и атакует преимущественно ARM-платформы IoT-девайсов. Исследователи полагают, что это первое, написанное на языке Lua, семейство малвари.

Изначальное изучение малвари не выявило никакой дополнительной вредоносной функциональности LuaBot, было похоже, что троян лишь объединяет зараженные устройства в ботнет, но далее не происходит ничего. Однако уже после публикации исследования, специалисты MalwareMustDie обнаружили модуль для LuaBot, который используется для организации DDoS-атак Layer 7.

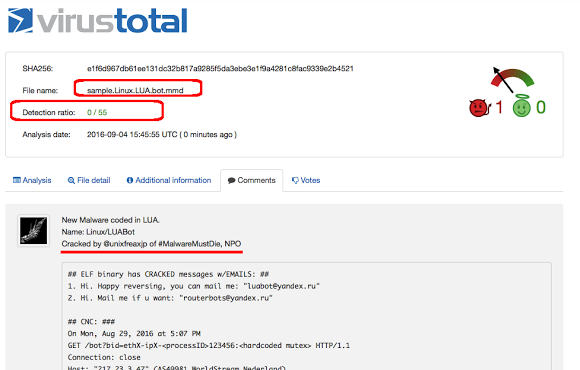

Судя по всему, пока LuaBot находится на ранних стадиях разработки, а сканирование VirusTotal еще неделю назад вообще не опознавало образцы трояна, не видя в них малвари.

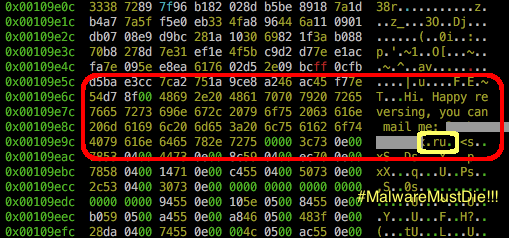

Реверс-инжиниринг LuaBot выявил, что боты, используя зашифрованное соединение, сообщаются с управляющим сервером, расположенным в Нидерландах, на инфраструктуре хостингового сервиса WorldStream.NL. Также исследователи обнаружили в коде послание от автора трояна: «Привет. Удачного реверса, можете писать мне [email-адрес на домене .ru]».

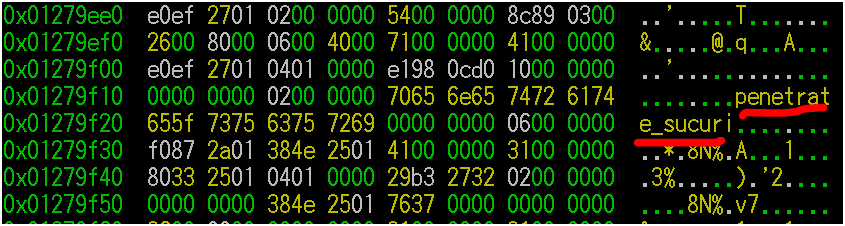

Кроме того в коде вредоноса была найдена строка, содержащая фразу «penetrate_sucuri». Специалисты предполагают, что авторы малвари сумели найти способ обхода WAF Sucuri, однако с самим продуктом исследователи не знакомы, поэтому прежде чем делать выводы, они хотят провести дополнительные тесты.