Исследователи BleepingComputer и MalwareHunterTeam обнаружили новый и весьма интересный образчик вымогательского ПО. Малварь получила название Cry, CryLocker или CSTO, так как злоумышленники выдают себя за несуществующую организацию Central Security Treatment Organization. Отличительными особенностями шифровальщика является то, что он хранит информацию о своих жертвах на публичных сайтах (к примеру, на imgur.com), а также вычисляет местоположение пострадавшего устройства, используя Google Maps API.

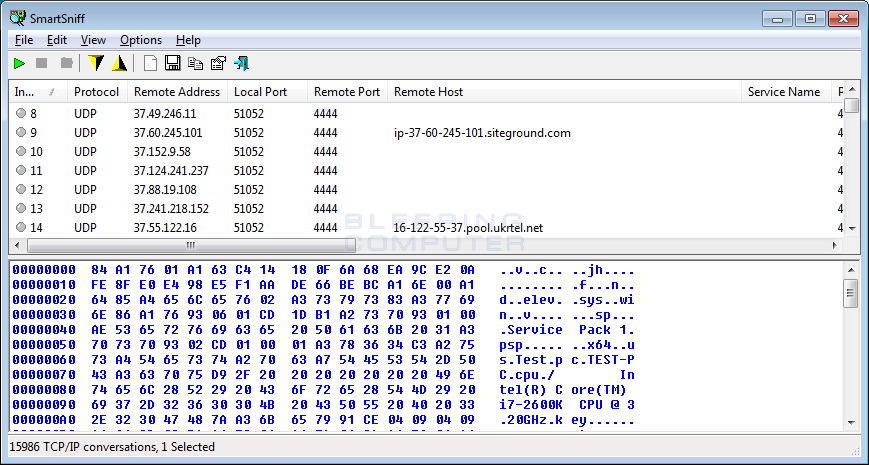

Заражая очередной компьютер, Cry шифрует все данные пользователя, заменяя их расширения на .cry и удаляя все теневые копии. За восстановление информации малварь просит 1,1 биткоина (около $625). Равно как и известный шифровальщик Cerber, Cry связывается со своими управляющими серверами посредством UDP.

Проникнув на компьютер жертвы, Cry собирает подробную информацию об установленной версии Windows, процессоре, а также похищает имя пользователя и имя зараженного компьютера. Затем малварь, посредством UDP, передает собранные данные на 4096 IP-адресов, один из которых является управляющим сервером. Кроме того, шифровальщик загружает информацию о своих жертвах (вместе со списками зашифрованных файлов) на публичные сайты, к примеру, на Imgur.com и Pastee.org. Для этого вредонос сохраняет все данные внутри поддельной PNG-картинки, размещая ее в определенном альбоме. Как только сайт присваивает файлу уникальное имя, Cry предает имя этого файла на управляющий сервер.

Также исследователи сообщают, что малварь умеет определять местоположение своих жертв. Для этого Cry использует API Google Maps и проверяет SSID ближайших беспроводных сетей при помощи WlanGetNetworkBssList. Пока эксперты не разобрались, для чего именно злоумышленникам нужны данные о местонахождении пользователей, но, предположительно, эту информацию можно использовать в качестве дополнительного рычага давления.

Еще одна функция шифровальщика, с которой исследователи пока не разобрались до конца, — это сохранение ярлыков. Cry сохраняет некоторые ярлыки пользователя в папке old_shortcuts, но с какой целью, пока понять не удалось.

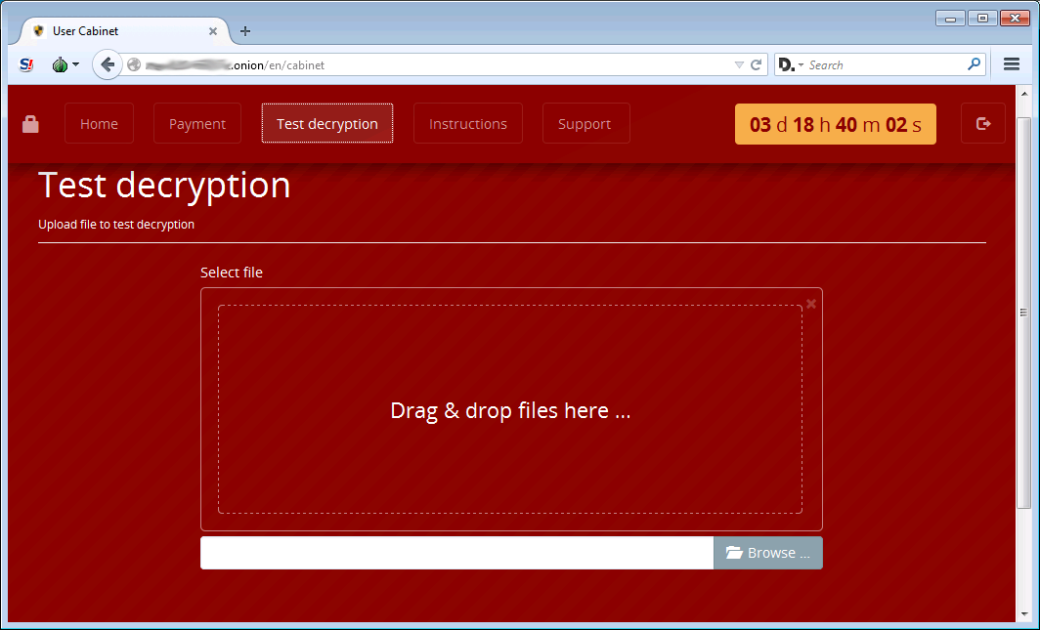

Исследователи пишут, что tor-сайт, на который вымогатель направляет пострадавших, содержит раздел технической поддержки и даже предлагает жертвам тестовую и бесплатную расшифровку одного файла. Эксперты подчеркивают, что в их случае тестовая расшифровка не сработала, так что данная функция, вероятно, не работает.