Специалисты «Лаборатории Касперского» представили отчет о деятельности хакерской APT-группы StrongPity, чью активность они наблюдают уже несколько лет. Если раньше хакеры использовали преимущественно 0-day уязвимости для компрометации целей, то летом 2016 года группа сменила тактику и теперь полагается на иные методы. Раньше хакеры концентрировали свои атаки на пользователях из Бельгии и Италии, но с недавних пор они практикуют watering hole атаки, существенно расширив зону поражения.

Хакеры из StrongPity используют хитрую тактику, чтобы добраться до более защищенных компьютеров. Так как некоторые цели группы применяют различные средства для шифрования данных и защищают свои системы лучше, чем средний пользователь, хакеры разработали новый подход. Оказалось, что жертвы хакеров достаточно часто используют для защиты своих данных WinRAR, который предлагает шифрование AES-256, или TrueCrypt , который вообще шифрует весь жесткий диск. Чтобы добраться до таких пользователей, StrongPity используют приемы социальной инженерии и watering hole атаки.

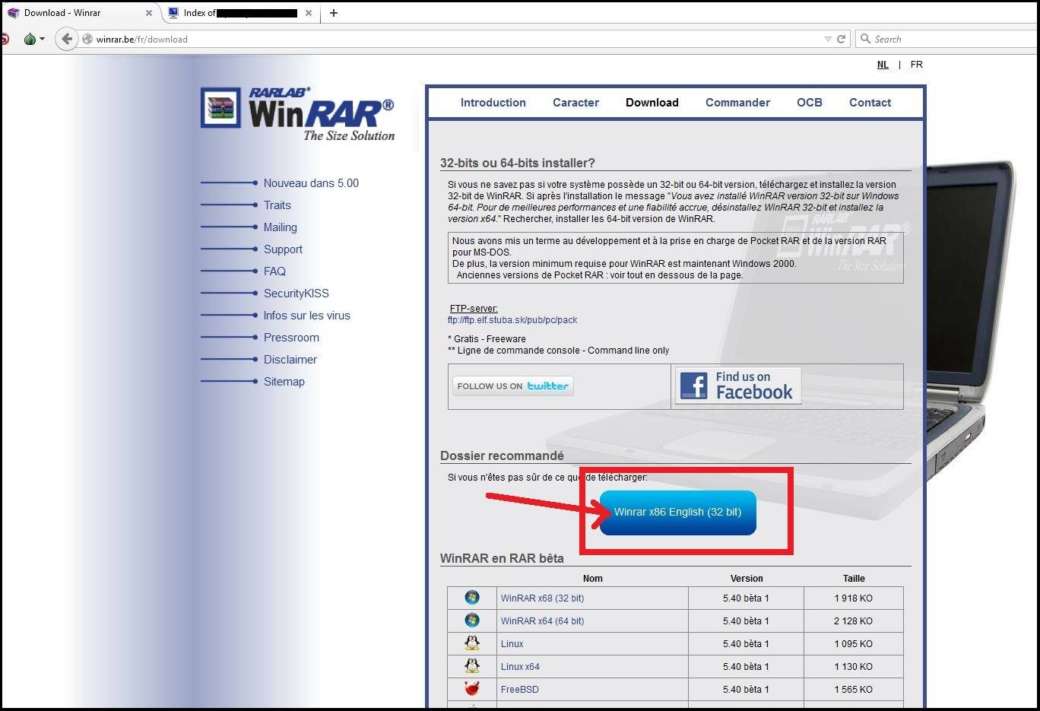

В мае 2016 года хакеры зарегистрировали домен ralrab.com, который похож на rarlab.com – официальный сайт разработчиков WinRAR. Данный поддельный сайт, в частности, рекомендуется как «официальный ресурс» на страницах winrar.be. Как не трудно догадаться, вместо обычного WinRAR сайт злоумышленников распространял зараженную бэкдором версию архиватора, которая позволяла StrongPity шпионить за каждым, кто установил себе поддельный WinRAR. Аналогичный трюк хакеры проделали и с сайтом winrar.it, только в данном случае ссылки на ralrab.com не было, малварь распространялась непосредственно самим winrar.it.

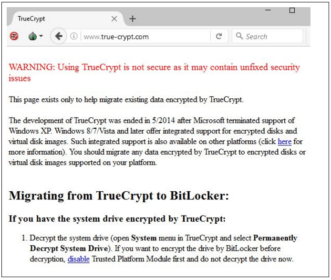

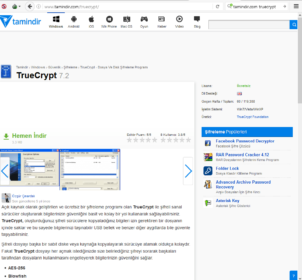

Но одним только WinRAR злоумышленники не ограничились. В сентябре 2016 года группа начала пренаправлять посетителей сайта tamindir.com на ресурс true-crypt.com. Сайт полностью имитировал легитимный ресурс, принадлежавший разработчикам TrueCrypt, который теперь хостится на Sourceforge. Ресурс так же распространял версию TrueCrypt, оснащенную бэкдором, что позволяло злоумышленникам иметь плацдарм даже внутри защищенной шифрованием системы.

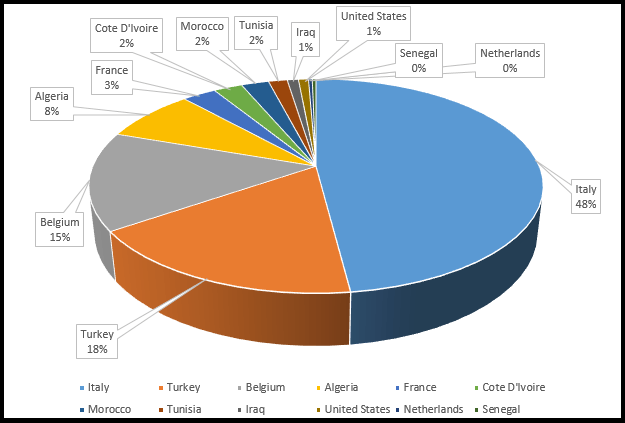

По данным «Лаборатории Касперского», в результате данных атак хакеры успешно скомпрометировали более 1000 систем в Италии, Бельгии, Алжире и Франции, а также следы малвари группы были замечены в других странах Европы, в Африке и на Ближнем Востоке.