Почтовый спам, эксплоит киты и вредоносная реклама – это хорошо, однако операторы шифровальщика Locky не упускают возможность испробовать что-нибудь новое. Так, недавно исследователи Барт Блейз (Bart Blaze) и Питер Круз (Peter Kruse) обнаружили в социальной сети Facebook новую спам-кампанию. Злоумышленники распространяют загрузчик малвари Nemucod, который, в конечном счете, загружает на машину жертвы вымогателя Locky. И происходит все это посредством SVG-изображений.

Confirmed! #Locky spreading on #Facebook through #Nemucod camouflaged as .svg file. Bypasses FB file whitelist. https://t.co/WYRE6BlXIF pic.twitter.com/jgKs29zcaG

— peterkruse (@peterkruse) November 20, 2016

Формат SVG сравнительно молод и используется для векторных изображений. Злоумышленников он заинтересовал в силу того, что в основе SVG лежит XML, и формат допускает использование динамического контента. Мошенники добавляют вредоносной JavaScript-код непосредственно в код изображения. К примеру, на скриншоте ниже – это ссылка на внешний файл.

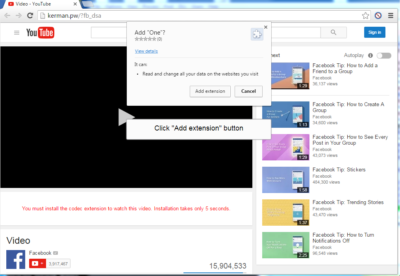

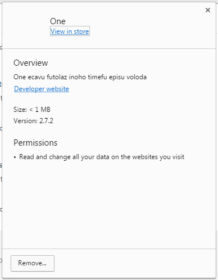

Получив ссылку на такое изображение в мессенджере и нажав на нее, пользователь попадает на сайт, который маскируется под YouTube. Всплывающее окно информирует жертву о том, что для просмотра видео ей необходимо установить специальное расширение, которое чаще всего носит имена Ubo или One. Барт Блейз отмечает, что у расширения нет иконки, за счет чего оно кажется невидимым.

По мнению исследователей, именно за счет этого расширения и распространяется спам. Через браузер оно получает доступ к Facebook-аккаунту жертвы и массово рассылает ее друзьям вредоносные SVG-картинки. Однако помимо расширения на машину пользователя также скачивается и малварь Nemucod, благодаря которой в зараженную систему проникает шифровальщик Locky.

Исследователи предупреждают пользователей об опасности и призывают не кликать на полученные от друзей SVG-изображения.