В феврале 2016 года специалисты компании «Доктор Веб» рассказали о семействе малвари Android.Loki, которое атакует устройства, работающие под управлением Android. Интересной отличительной чертой нескольких найденных троянов было то, что они действуют сообща, за счет чего получают широкий спектр функциональных возможностей.

Теперь эксперты предупредили о появлении новой версии Android.Loki, которая тоже внедряется в процессы различных приложений, в том числе системных, однако теперь для этого она заражает библиотеки ОС Android.

Вредоносная программа получила идентификатор Android.Loki.16.origin, и она по-прежнему представляет собой многокомпонентного троянца. Заражение происходит в несколько этапов. Android.Loki.16.origin попадает на устройство жертвы благодаря тому, что его загружают другие вредоносные программы. Затем троян запускается, соединяется с управляющим сервером и загружает вредоносный компонент Android.Loki.28 и несколько эксплоитов для получения root-доступа. Все эти файлы сохраняются в рабочий каталог троянца. Далее малварь поочередно выполняет эксплоиты и после успешного повышения системных привилегий запускает модуль Android.Loki.28.

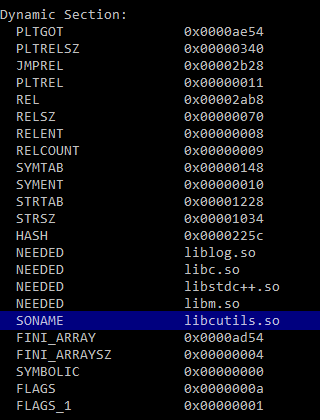

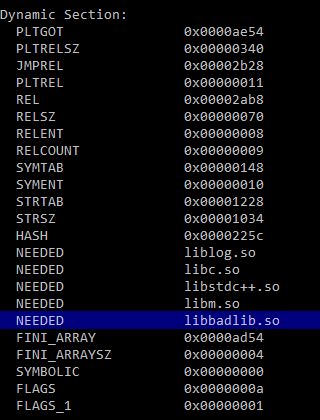

Данный модуль монтирует раздел /system на запись, получая возможность вносить изменения в системные файлы. Затем он извлекает из себя дополнительные вредоносные компоненты Android.Loki.26 и Android.Loki.27 и помещает их в системные каталоги /system/bin/ и /system/lib/. После малварь внедряет в одну из системных библиотек зависимость от компонента Android.Loki.27, который привязывается к библиотеке и запускается каждый раз, когда ее задействует операционная система. На изображениях ниже представлен пример изменений, которые выполняет вредоносная программа.

Кроме того, Android.Loki.27 запускает вредоносный модуль Android.Loki.26, старт которого осуществляется только из системных процессов, работающих с правами root. Так модуль получает возможность незаметно загружать, устанавливать и удалять приложения. С помощью этого модуля атакующие загружают на Android-устройства не только другие вредоносные программы, но и рекламные модули или безобидное ПО, получая доход от показа назойливой рекламы или накрутки счетчика установок определенных приложений.

Эксперты «Доктор Веб» предупреждают, что удаление этой малвари – нелегкая задача. Попытка удаления модуля Android.Loki.27 приведет к поломке зараженного девайса, так как модуль изменяет системные компоненты. То есть при последующих включениях ОС не сможет загрузиться нормально, потому что не найдет в модифицированной библиотеке зависимость, соответствующую троянцу. Чтобы восстановить работу системы, устройство придется перепрошить.