Исследователи из компании RIPS Technologies изучили безопасность 47 959 плагинов для WordPress (именно столько представлено на официальном сайте CMS, так что исследователи проверили большую их часть). Для проведения тестов, специалисты загрузили все плагины с сайта, а затем воспользовались статическим анализатором кода, чтобы выявить плагины, которые имеют хотя бы один PHP-файл. Таких оказалось 44 705, именно их изучали далее.

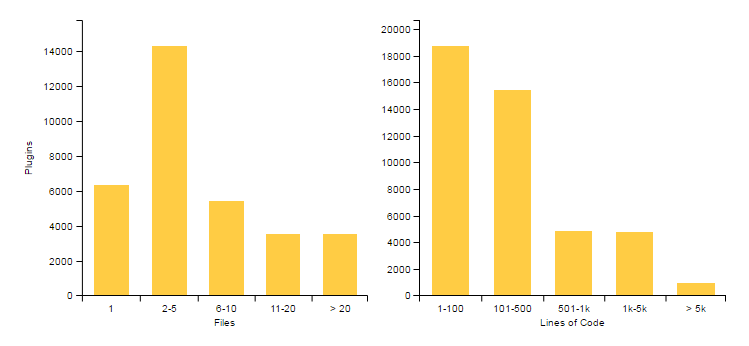

Как выяснилось, около 14 000 плагинов (32%) содержат всего 2-5 файлов, тогда как крупных плагинов, содержащих более 500 строк кода, насчитывается 10 523 штуки. 4559 из них (то есть 43%) содержат по меньшей мере одну XSS-уязвимость.

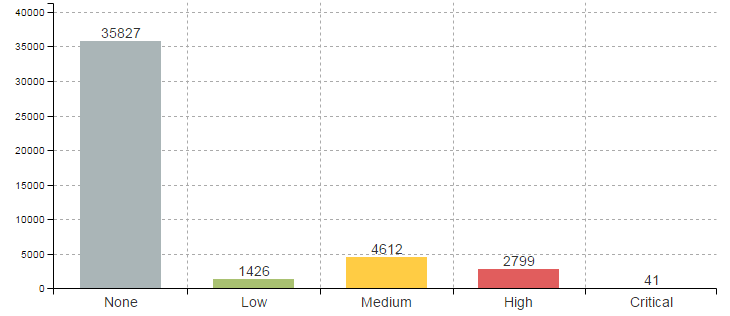

В целом статистика по уязвимостям такова: 35 827 плагинов (более трети) не имеют каких-либо багов. Критические уязвимости были найдены лишь в 41 плагине, а вот серьезные и умеренные проблемы содержат 7411 плагинов. Малоопасные проблемы были найдены в 1426 плагинах. Таким образом, суммарно исследователи выявили 67 486 различных проблем с безопасностью и установили, что более 8800 плагинов так или иначе уязвимы.

Исследователи предполагают, что большинство плагинов не имеют серьезных проблем с безопасностью в силу своего небольшого размера. «Гораздо сложнее допустить уязвимость в ста строчках кода, нежели в пяти тысячах строк», — пишут специалисты.

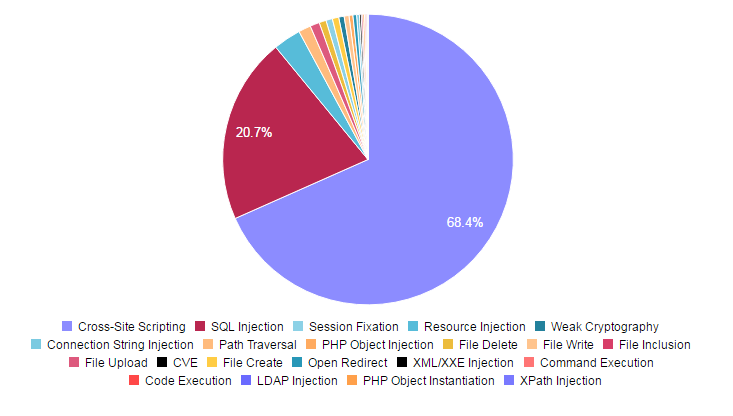

Самым распространенным типом уязвимостей являются XSS-баги (68%). Широкое распространение также имеют и SQL-инъекции (20%).

Также в отчете специалисты RIPS Technologies представили статистику атак, собранную с их собственного сервера-ловушки, за период с января по декабрь 2016 года. По данным исследователей, чаще всего злоумышленники атакуют следующие плагины:

- Revolution Slider: 69 атак

- Beauty & Clean Theme: 46 атак

- MiwoFTP: 41 атака

- Simple Backup: 33 атаки

- Gravity Forms: 11 атак

- WordPress Marketplace: 9 атак

- CP Image Store: 8 атак

- WordPress Download Manager: 6 атак