Еще на прошлой неделе специалисты китайской компании Qihoo 360 NetLab, а также эксперты OpenDNS, обнаружили новые версии IoT-вредоноса Mirai, в последнее время также известного под названием Annie. Новые образчики малвари использовали DGA (Domain Generation Algorithm) для резервной связи с управляющими серверами.

Увидеть применение DGA в Mirai мало кто ожидал. Дело в том, что предыдущие версии Mirai использовали список жестко закодированных доменов, к которым инфицированные устройства обращались после заражения. Тогда как DGA механизмы, как правило, обнаруживают в «профессионально» написанной малвари: это могут быть сложные бэкдоры, которые используются для кибершпионажа, топовые вымогатели, такие как Locky или CryptoLocker, и так далее.

DGA – это алгоритм, который генерирует рендомные доменные имена, к которым вредонос будет обращаться. И только автор малвари, сконфигурировавший DGA, будет знать, как именно это работает, и сможет прогнозировать, какой домен станет следующим. Так как DGA позволяет преступникам регулярно менять дислокацию управляющего сервера, бороться с такими ботнетами трудно. Как правило, правоохранительные органы вынуждены тесно сотрудничать с ИБ-экспертами и регистраторами, покупая сотни (а порой тысячи) доменов.

Однако исследователи NetLab не просто сообщили, что им удалось «поймать» новые версии вредоноса. Эксперты также утверждали, что сумели взломать DGA-механизм Mirai, что позволяло предсказать, на какие домены вскоре переедет управляющий сервер.

Независимый исследователь MalwareTech, который с самого начала наблюдает за эволюцией Mirai, сообщил, что DGA на вооружение взял не просто какой-то ботнет, но ботнет №14 – тот самый ботнет, операторами которого выступают хакеры BestBuy и Popopret. Напомню, что эти двое утверждают, что в их подчинении находятся уже миллионы ботов. Именно они создали разновидность Mirai, известную как Annie. Напомню, что с недавних пор эта версия IoT-вредоноса атакует роутеры, используя для заражения TCP-порты 7547 и 5555 и протоколы TR-064 и TR-069. Ботнету №14 приписывают ответственность за атаки на оборудование провайдеров Deutsche Telekom, Eircom, TalkTalk, UK Postal Office и KCOM. Кроме того, именно этот ботнет практически полностью отключил интернет в Либерии в ноябре 2016 года.

Но не успели эксперты всерьез обеспокоиться тем, что Mirai теперь использует DGA, как механизм был отключен, что первым заметил MalwareTech.

This is the Mirai/Annie variant, but sadly DGA is no longer in use. https://t.co/bt3jq6DmA7

— MalwareTech (@MalwareTechBlog) December 9, 2016

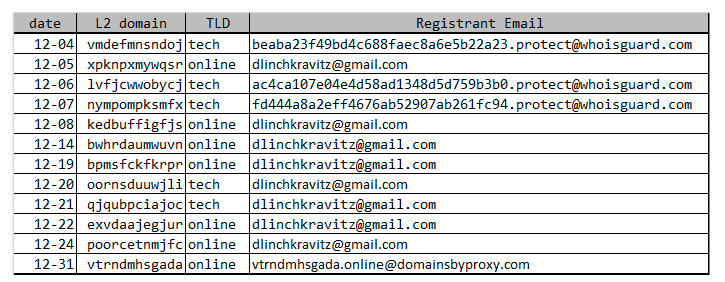

Так как BestBuy и Popopret охотно идут на контакт с прессой, журналисты BleepingComputer сумели связаться с разработчиками вредоноса и расспросили их о происходящем. BestBuy рассказал, что DGA действительно более не используется и алгоритм применялся только с 1 по 10 декабря. По словам хакера, сейчас DGA содержит только одна версия малвари, но исключительно по недосмотру. Более того, операторы ботнета утверждают, что в расчеты специалистов NetLab закралась ошибка, и им не удалось взломать DGA Mirai. «Фактически они купили 365 неправильных доменов», — говорит BestBuy.

Также хакер рассказал журналистам, что применение DGA было лишь временной мерой: «Не было ни аутентификации, ничего, то есть кто угодно мог перехватить контроль над ботами». На резонный вопрос журналистов, были ли это тестовые испытания, BestBuy ответил, что это был не тест: «Нас обложили Level3 и другие. Нужно было усилить контроль на несколько дней, вот и все».

Теперь BestBuy утверждает, что с DGA малварь переключилась на другие механизмы защиты. По его словам, теперь для сокрытия работы ботнета будет использоваться Tor, и «больше не нужно платить тысячам провайдеров и хостеров, нужен только один надежный сервер, пусть попробуют закрыть .onion-домены Tor».

Хотя сама идея использования Tor для этих целей не нова (к примеру, еще в 2010 году на Defcon 18 о такой возможности рассказывали специалисты Trend Micro), журналисты BleepingComputer опросили множество ИБ-экспертов, но пока никому из них не удалось обнаружить Tor-версию Mirai. При этом некоторые выразили сомнения в правдивости заявлений BestBuy, так как IoT-устройства, которые заражает Mirai, могут попросту не справиться с программным пакетом Tor.