В начале февраля 2017 года стало известно, что несколько польских банков пострадали от кибератаки. Инцидент получился не совсем обычным, так как малварь проникла в системы организаций через сайт государственного надзорного органа, Комиссии по финансовому надзору (Komisja Nadzoru Finansowego, KNF). Как оказалось, неизвестные злоумышленники заранее разместили на сайте KNF (knf.gov.pl) вредоносный JavaScript-файл. Компрометацию ресурса не замечали больше недели, а инфекция приводила к скачиванию на машины посетителей сайта неназванного трояна удаленного доступа (remote access trojan, RAT).

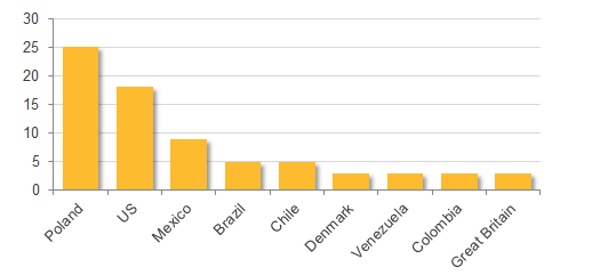

Теперь специалисты компании Symantec и военно-промышленной корпорации BAE Systems сообщают, что заражение польских банков было частью куда более масштабного плана. Эксперты пишут, что кампания злоумышленников берет начало в октябре 2016 года, и она нацелена на различные организации из 31 страны мира. Хакеры действуют по методу watering hole, то есть заражают малварью сайты, которые часто посещают их цели.

«Судя по всему, атакующие используют скомпрометированные сайты, чтобы перенаправить их посетителей к кастомному набору эксплоитов, который сконфигурирован таким образом, чтобы заражать только пользователей из списка, содержащего 150 разных IP-адресов. Данные IP принадлежат 104 организациям в 31 стране мира. Преимущественно это банки, однако среди них есть телекомы и интернет-компании», — пишут аналитики Symantec.

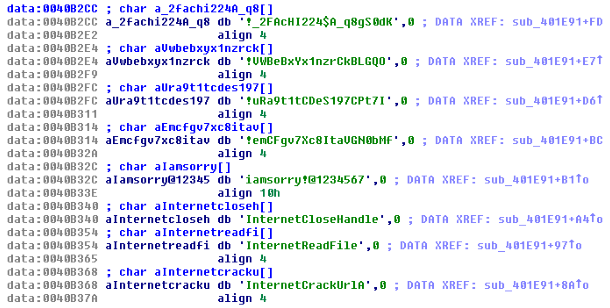

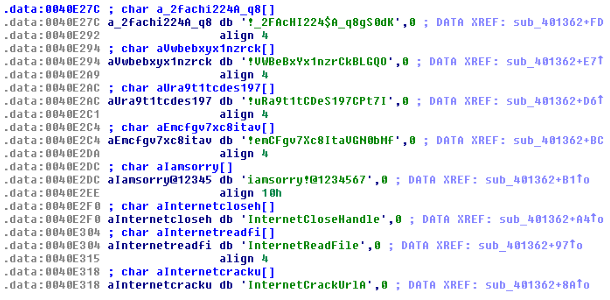

Замеченная экспертами кастомная малварь, использовалась для атак на организации в Польше, Мексике, Уругвае и так далее. Исследователи уже изучают эту малварь (Downloader.Ratankba) и хотя анализ еще не окончен, специалисты говорят, что им удалось обнаружить связь с хакерской группой Lazarus. Так, Ratankba связывается с управляющим сервером на eye-watch.in, откуда загружает Hacktool. И Hacktool, в свою очередь, демонстрирует код, очень похожий на инструменты хакерской группы Lazarus. Скриншоты можно увидеть ниже.

Напомню, что по данным специалистов, группа Lazarus существует уже много лет, впервые хакеры проявили активность в 2007-2009 годах. За прошедшее с тех пор время злоумышленники создали более 45 семейств разнообразной малвари, успели «проявить себя» в сфере кибершпионажа, а также в атаках, направленных на уничтожение данных и выведение из строя самых разных систем.

Так, исследователи «Лаборатории Касперского» пришли к выводу, что в 2014 году, в ходе атаки на Sony Pictures Entertainment было использовано вредоносное ПО Destover. Анализ образцов этой малвари показал, что Destover схож с другими семействами вредоносного ПО, которые использовались в различных кампаниях кибершпионажа и киберсаботажа, нацеленных на финансовые организации, СМИ и производственные компании. Был сделан вывод, что группа Lazarus существует давно, так как самые ранние версии их вредоносов относятся к 2009 году (по другим данным, к 2007 году).

Также хакеров из группы Lazarus теперь удалось связать с вредоносом DarkSeoul, который атаковал сеульские банки, радио и телевидение, а также с кибератакой Operation Troy, нацеленной на вооруженные силы, СМИ, авиакосмическую промышленность и финансовые организации Южной Кореи. Кроме того, группировку подозревают в громком ограблении Центробанка Бангладеш в 2016 году, когда злоумышленники успешно похитили 81 млн долларов и только чудом не сумели украсть почти миллиард.