В наше время любую бытовую технику оснащают подключением к интернету или сети мобильной связи, даже если оно явно не необходимо. Так, совсем недавно исследователи рассказывали о возможности удаленного взлома посудомоечных машин, а теперь специалисты компании Pen Test Partners обнаружили небезопасность плит компании Aga.

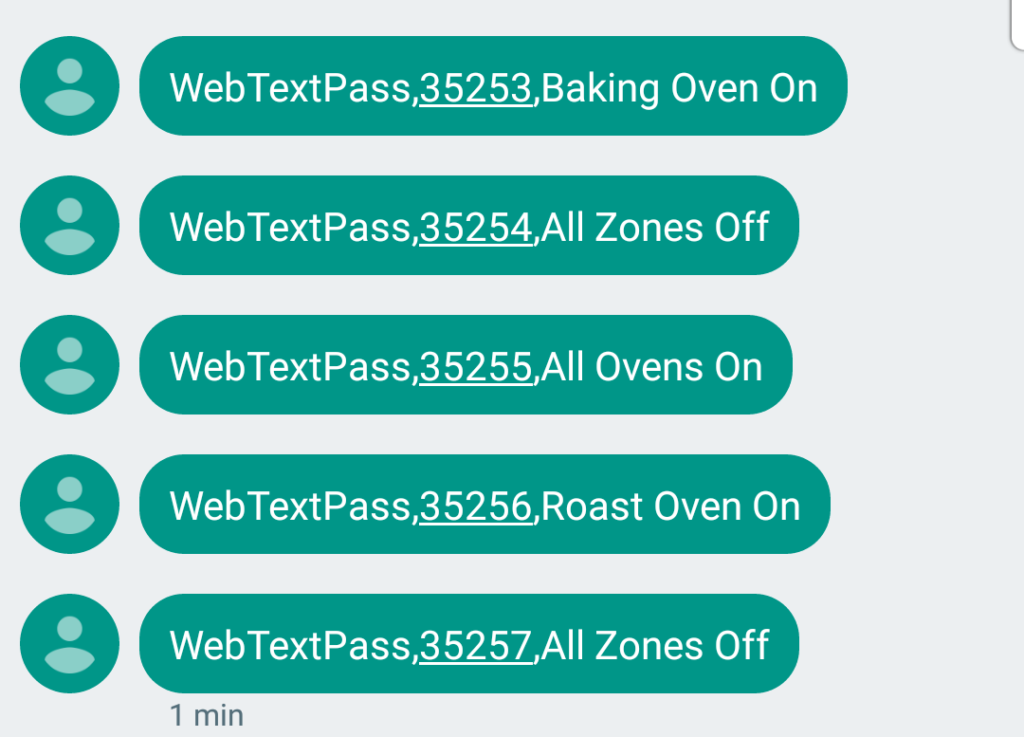

Плиты серии iTotal Control оснащаются SIM-картой и оборудованием для подключения к сети мобильного оператора. Благодаря данной опции технике можно отправлять команды, как с телефона, так и с сайта компании Aga. К примеру, можно заранее поставить в духовку ужин и еще по дороге с работы дать плите команду начать его разогревать. Впрочем, серия iTotal Control -- это профессиональные решения, так что вряд ли эти плиты стоят на домашних кухнях многих людей.

Исследователи Pen Test Partners выяснили, что плиты комплектуются модулем Tekelek и GMS SIM-картой, за обслуживание которой пользователь платит порядка $7,5 в месяц, так как у компании Aga есть договоренности с рядом операторов. Специалисты с удивлением обнаружили, что плиты работают с простыми, ничем не защищенными текстовыми сообщениями и HTTP. При этом зачастую бытовая техника устанавливается в таких местах, где устройство едва способно найти мобильную сеть.

«Aga выбрала использование мобильных передатчиков, которые обходятся пользователям дополнительно в $90 в год, но не помогает пользователям с проблемой плохого покрытия. Хороший Wi-Fi модуль с обычным мобильным приложением и API вряд ли был бы дороже в разработке», — пишет специалист Pen Test Partners Кен Манро (Ken Munro).

Для перехвата управления над чьей-либо плитой понадобится лишь узнать номер ее SIM-карты. Никакой системы аутентификации производитель не предусмотрел вовсе, поэтому команду устройство примет от любого желающего. То есть злоумышленник может «развлекаться» как включением плиты вхолостую (чтобы увеличить счета жертвы за электричество), так и испортить приготовление обеда или ужина, не говоря об опасности устроить пожар.

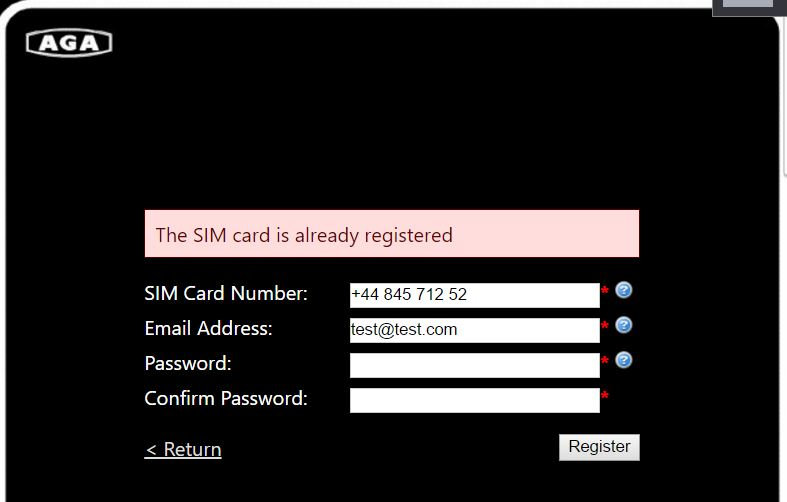

При этом страница регистрации устройств на сайте производителя отдает разные ошибки, в зависимости от того, был ли введен правильный номер телефона. То есть выяснить номера умных устройств для злоумышленников не составит большого труда. Хуже того, сайт тоже не требует никакой аутентификации, не осуществляет валидацию номера и работает с HTTP.

Манро тщетно пытался связаться с производителем с марта 2017 года, однако вначале получил не ответ, а бан в официальном Twitter компании, куда так же пытался писать. В итоге, с большим трудом, исследователю все же удалось выйти на контакт с инженерами Aga, и теперь он пишет, что работа над проблемой началась.