Представители управления генерального инспектора штата Огайо опубликовали 50-страничный доклад (PDF), повествующий о расследовании инцидента, который имел место еще в 2015 году, но лишь теперь стал достоянием широкой общественности.

Документ читается не хуже захватывающего триллера и повествует о том, как пятеро заключенных из исправительного заведения Марион (Marion Correctional Institution, далее MCI) тайно собрали два компьютера, спрятали их за подвесным потолком в служебном помещении, взломали сеть тюрьмы, получили возможность проходить в запрещенные для заключенных зоны и занимались нелегальной деятельностью в интернете. Все перечисленное стало возможно благодаря тому, что заключенные работали по программе Green Initiative, где занимались утилизацией различной электроники.

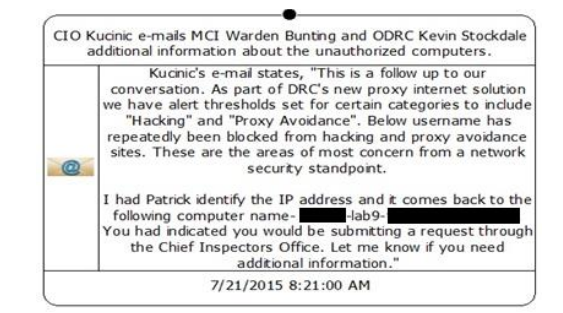

Администраторы MCI начали замечать нечто странное летом 2015 года: аккаунт, принадлежавший одному из подрядчиков тюрьмы, стал превышать дневную квоту трафика. Затем похожее поведение стали демонстрировать учетные записи других сотрудников, в том числе в выходные дни, когда этих сотрудников вообще не было на рабочих местах. Хуже того, несколько дней спустя эти служащие стали предпринимать попытки уклониться от прокси, которые следили за трафиком. Подозрения администраторов дали старт полноценному расследованию, в ходе которого странную активность удалось отследить до компьютера, который фигурирует в отчете как -lab9-. Это имя совершенно не вписывалось во внутреннюю систему присвоения имен.

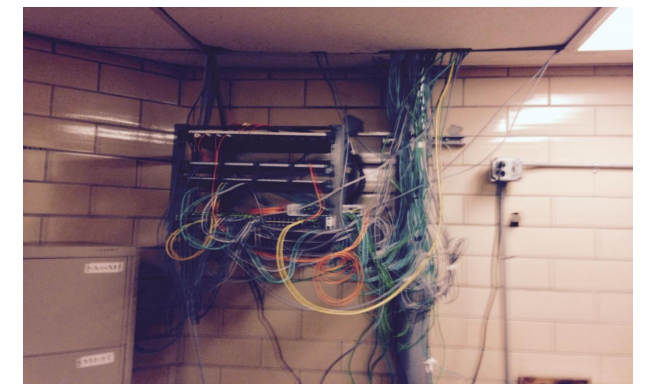

В итоге подозрительный трафик проследили до 16 порта коммутатора, расположенного на территории тюрьмы, а затем обнаружили, что кабель, подключенный к устройству, уходит в один из соседствующих шкафов, а затем за подвесной потолок. За фанерными плитами потолка сотрудники MCI с удивлением обнаружили два работающих компьютера.

Сотрудники Департамента исполнения наказаний и реабилитации заключенных штата Огайо пишут, что вскоре после обнаружения компьютеров удалось идентифицировать пятерых заключенных, которые, как уже было сказано выше, занимались утилизацией электроники по программе Green Initiative, откуда и сумели вынести необходимые для сборки ПК детали.

На двух обнаруженных жестких дисках следователи нашли немало интересного: хакерские инструменты, легитимный софт, следы нелегальной активности. Криминалисты пишут, что были обнаружены самоподписанные сертификаты, аккаунты Pidgin, ссылки на различные Tor-сайты и следующий софт:

- CC Proxy — прокси-сервер для Windows;

- Cain – инструмент для восстановления паролей;

- Zed Attack Proxy (ZAP) – сканер уязвимостей;

- Wireshark – анализатор сетевого трафика;

- NMap – утилита для маппинга сетей и аудита;

- ZenMap – сканер уязвимостей и GUI для NMap;

- Webslayer – инструмент для проведения брутфорс-атак;

- JanaServer – мультиплатформенный прокси-сервер;

- Yoshi – спамерский инструмент;

- AdvOr Tor Browser – разновидность браузера Tor;

- THC Hydra – инструмент для взлома паролей;

- Cavin – редактор для шифрования и дешифровки текста;

- Paros – прокси сервер на базе Java, также используется для MitM-атак;

- 3CXVoip Phone – бесплатная VOIP-утилита для Windows;

- VirtualBox – виртуальная машина с Kali Linux;

- TrueCrypt – утилита для полного шифрования диска;

- CC Cleaner – инструмент для оптимизации системы, очистки и приватности;

- VideoLan — медиаплеер;

- Clamwin — антивирус;

- phpBB – опенсорсный форумный движок;

- SoftEther VPN;

- OpenVPN;

- кастомый софт.

Как оказалось, заключенные не просто «выходили в интернет», они перехватывали тюремный трафик, взломали аккаунты сотрудников и скомпрометировали сеть тюрьмы, получив доступ к системе Departmental Offender Tracking System. После этого они получили доступ к внутренним записям о других заключенных и смогли выпустить пропуска для доступа в закрытые зоны MCI.

В интернете преступников тоже в основном интересовала криминальная деятельность: они читали статьи об изготовлении наркотиков и взрывчатки в домашних условиях, изучали схемы мошенничества с банковским картами и возвратом налогов, а также смотрели порно и общались с родными. Кстати, стоит сказать, чтение не прошло даром, в рамках мошеннической схемы преступники пытались выпустить кредитные карты на имена других заключенных, ведь недостатка в чужих личных данных не было.

В отчете сообщается, что после того как все пятеро хакеров были идентифицированы, их разделили, и теперь они отбывают наказание в разных исправительных учреждениях.