Вчера, 12 мая 2017 года, десятки компаний по всему миру, а так же простые пользователи стали жертвами атак шифровальщика Wana Decrypt0r, который также известен под названиями WCry, WannaCry, WannaCrypt0r и WannaCrypt.

Согласно данным ИБ-специалистов и сообщению испанского CERT, вымогатель распространяется, используя брешь в SMBv1, а также эксплоиты, которые хакерская группировка The Shadow Brokers ранее похитила у АНБ и опубликовала в открытом доступе: ETERNALBLUE и DOUBLEPULSAR. Проникнув в систему, малварь шифрует файлы пользователя, заменяя их разрешение на .WNCRY и требует выкуп в размере $300-600 в биткоин эквиваленте.

От атак шифровальщика пострадали медицинские учреждения в Великобритании, целый ряд испанских компаний (включая крупную телекоммуникационную компанию Telefonica, банк Santander и газовую компанию Gas Natural), в Германии пострадал железнодорожный оператор Deutsche Bahn и так далее.

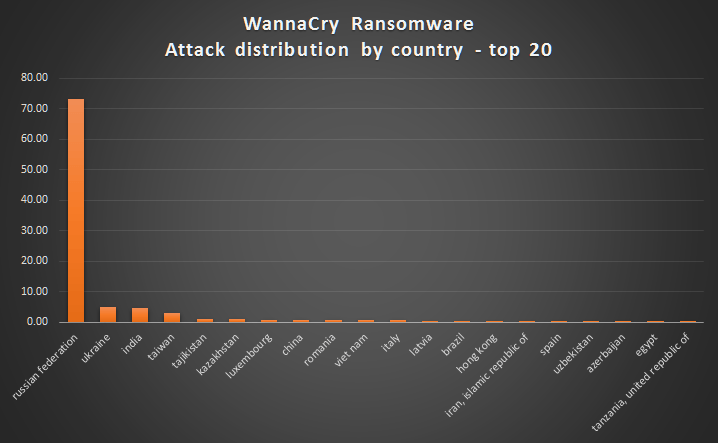

По данным специалистов Avast, еще вчера количество атак превысило отметку 57 000, а аналитики «Лаборатории Касперского» говорили о 45 000 атак на 74 страны мира. Сейчас исследователи полагают, что речь идет уже более чем о 140 000 заражений. Также сообщается, что главными целями операторов малвари стали Россия, Украина и Тайвань. Так, в России в результате атак Wana Decrypt0r пострадали компания «Мегафон», РЖД, Минздрав России, МВД, Сбербанк, МЧС и многие другие.

Как мы уже отмечали вчера, патч для уязвимости, которую эксплуатируют злоумышленники, был выпущен компанией Microsoft еще в марте 2017 года.То есть жертвами атак становятся пользователи и организации, которые не следят за безопасностью и обновлением своих систем. Всем, кто по какой-то причине еще не установил обновление MS17-010, настоятельно рекомендуется сделать это немедленно.

Учитывая серьезность проблемы, сегодня, 13 мая 2017 года, разработчики Microsoft представили патчи для операционных систем, поддержка которых была прекращена много лет назад: Windows XP, Windows 8, и Windows Server 2003. Дело в том, что британские больницы пострадали от атак Wana Decrypt0r по той простой причине, что в них до сих пор активно используют Windows XP, и похожая ситуация наблюдается во многих компаниях и ведомствах. Загрузить исправления можно здесь. Вдобавок компания Microsoft напоминает, что можно также отключить протокол SMB1, следуя данной инструкции.

Впрочем, распространение Wana Decrypt0r и «вымогательский апокалипсис» временно удалось приостановить, и благодарить за это стоит независимого исследователя, известного как MalwareTech.

Впрочем, распространение Wana Decrypt0r и «вымогательский апокалипсис» временно удалось приостановить, и благодарить за это стоит независимого исследователя, известного как MalwareTech.

Исследователю удалось обнаружить в коде малвари жестко закодированный «рубильник», останавливающий распространение заразы. Как оказалось, перед началом работы Wana Decrypt0r обращается к домену iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com, проверяя, существует ли он. Если домен не зарегистрирован, малварь начинает шифровать файлы. Однако если домен существует, вымогатель останавливает процесс заражения.

Some analysts are suggesting by sinkholing the domain we stopped the infection? Can anyone confirm?

— MalwareTech (@MalwareTechBlog) May 12, 2017

I will confess that I was unaware registering the domain would stop the malware until after i registered it, so initially it was accidental.

— MalwareTech (@MalwareTechBlog) May 13, 2017

So long as the domain isn't revoked, this particular strain will no longer cause harm, but patch your systems ASAP as they will try again.

— MalwareTech (@MalwareTechBlog) May 13, 2017

Infections for WannaCry/WanaDecrpt0r are down due to @MalwareTechBlog registering initial C2 domain leading to kill-switch #AccidentalHero

— Warren Mercer (@SecurityBeard) May 12, 2017

#WannaCry propagation payload contains previously unregistered domain, execution fails now that domain has been sinkholed pic.twitter.com/z2ClEnZAD2

— Darien Huss (@darienhuss) May 12, 2017

Потратив около £10, исследователь зарегистрировал домен iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com, и распространение Wana Decrypt0r временно приостановилось. Хотя авторы малвари явно могут убрать из кода данный механизм «аварийного отключения», изменить его на другой или попросту поменять домен, MalwareTech в любом случае добавил злоумышленникам работы, а также дал пользователям передышку и дополнительное время на установку патчей. Подробности проделанного трюка исследователь, неожиданно ставший героем дня, уже описал у себя в блоге.