Специалисты компаний Fortinet и AlienVault изучили образчики новых вредоносов для Mac, которые уже несколько недель распространяются в даркнете «по подписке», то есть используют популярную на черном рынке схему «малварь как услуга» (malware-as-a-service).

Оба портала были обнаружены случайно, в ходе рутинного сканирования даркнета. Сайты появились 25 мая 2017 года, имеют говорящие названия и почти идентичный дизайн, что позволяет предположить, что за их разработкой стоят одни и те же люди. Один сайт называется MacSpy и предлагает спайварь для Mac, а второй ресурс, в свою очередь, носит имя MacRansom и предлагает приобрести в аренду шифровальщика.

Исследователи опубликовали отчеты об изучении MacRansom и MacSpy одновременно и пришли к похожим выводам. Так, специалисты обеих компаний пишут, что вредоносы явно были разработаны неискушенным в этих вопросах хакером, который также управляет обоими вышеупомянутыми сайтами.

Отчет о MacRansom гласит, что автор шифровальщика проводит переговоры с каждым клиентом отдельно, тщательно отбирая подходящих кандидатов, а затем вручную собирает для них вредоносов и устанавливает плату. По сути, все это противоречит самой идее распространения малвари по схеме «шифровальщик как услуга» (Ransomware-as-a-service, RaaS). К тому же файлы вымогателя не имеют цифровой подписи, то есть их легко обнаружит антивирусное ПО, а также пользователи macOS увидят стандартное предупреждение во время установки.

Также специалисты Fortinet пишут, что MacRansom использует симметричное шифрование, и ключи закодированы в коде самого вредоноса. В процессе шифрования MacRansom «теряет» некоторые ключи, так что спасти файлы позже уже не удастся. Более того, исследователи обнаружили, что вымогатель вообще не связывается с управляющими серверами, то есть ключа для расшифровки данных нет и у оператора малвари.

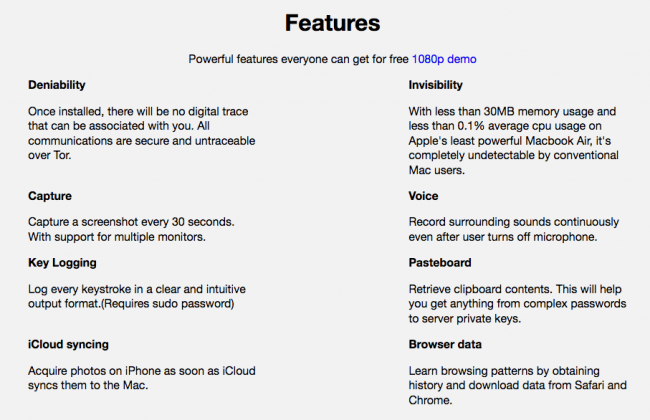

С MacSpy ситуация в некотором роде обстоит еще хуже. Эксперты AlienVault обнаружили, что автор шпионского вредоноса попросту копировал код из Stack Overflow. Кроме того, спайварь тоже не имеет цифровых подписей, а значит, будет замечена практически любым защитным решением. Впрочем, стартовая версия MacSpy предлагается бесплатно, так что многие все равно могут захотеть опробовать спайварь в работе. Ниже можно увидеть рекламу инструмента с перечислением функций.

Исследователи отмечают, что одной из главных проблем сегодня остается чувство ложной защищенности, которое, как правило, испытывают пользователи Mac. Утверждение «малвари для Mac не существует» давно перестало быть правдой. Конечно, пока угроз для macOS гораздо меньше, чем для Windows или Linux, но они существуют, достаточно вспомнить шифровальщики Patcher и KeRanger. Теперь специалисты опасаются, что RaaS и MaaS порталы, подобные MacRansom и MacSpy, опустят планку «входа» в сферу Mac-малвари и сделают вредоносы доступными для скрипт-кидди. И пусть пока Mac-малварь еще далека от идеала, она может начать распространяться массово, а это никак нельзя назвать хорошей новостью.