Специалисты компании Trend Micro предупредили о появлении нового трояна-майнера CoinMiner, который атакует компьютеры, работающие под управлением Windows. Исследователи пишут, что распространение малвари трудно остановить или замедлить, так как для этих целей вредонос использует украденный у АНБ эксплоит EternalBlue, который также применяли WannaCry и NotPetya, и инструментарий WMI (Windows Management Instrumentation), как некогда делал нашумевший вредонос Stuxnet. Более того, за счет использования скриптов WMI вредонос не оставляет почти никаких следов в системе и работает в памяти устройства.

Для защиты от CoinMiner и других угроз, полагающихся в работе на EternalBlue, специалисты в очередной раз рекомендуют установить обновление безопасности MS17-010, выпущенное Microsoft еще весной текущего года, или хотя бы отказаться от использования протокола SMBv1, отключив его. Также аналитики советуют отключить и WMI, если он не нужен в работе, или хотя бы ограничить доступ. Подробные гайды по отключению SMB1 и WMI можно найти на сайте Microsoft, здесь и здесь.

Напомню, что CoinMiner – не единственная малварь, вооружившаяся эксплоитом спецслужб. После атак WannaCry инструмент обрел немалую популярность, был включен в состав Metasploit, и его взяли на вооружение разработчики криптовалютного майнера Adylkuzz, червя EternalRocks, шифровальщика Uiwix, трояна Nitol (он же Backdoor.Nitol), малвари Gh0st RAT и так далее.

Напомню, что изначально эксплоит был опубликован в сети хакерской группировкой The Shadow Brokers в апреле текущего года. Хакеры заявляют, что похитили этот и многие другие инструменты у Equation Group – группировки, за которой, по утверждениям многих специалистов, стоят «правительственные хакеры» из АНБ.

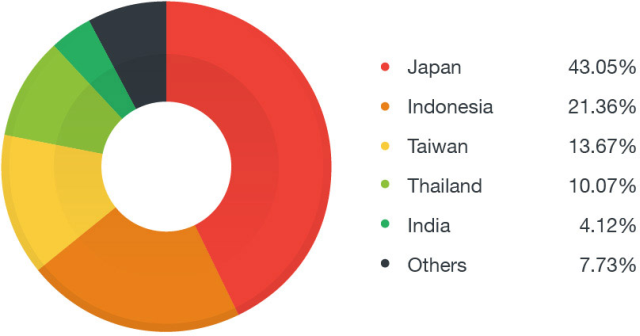

Пострадавшие от CoinMiner пользователи по странам: