Специалисты Cisco Talos предупредили о неприятном инциденте, затрагивающем популярное приложение CCleaner, использующееся для оптимизации и «чистки» ОС семейства Windows. По данным исследователей, неизвестные злоумышленники скомпрометировали приложение еще 15 августа 2017 года, и вплоть до 12 сентября 2017 года вместе с CCleaner распространялась малварь Floxif.

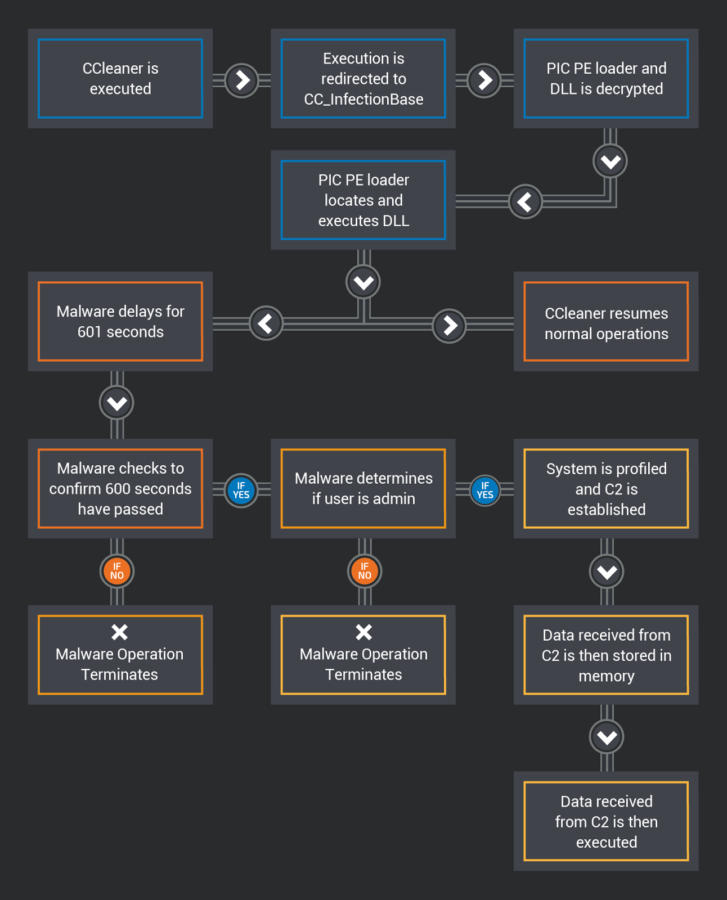

Специалисты рассказывают, что изучая официальную версию CCleaner 5.33, они заметили, что приложение связывается с подозрительным доменом. Как оказалось, ответственен за это был вредонос Floxif, работающий лишь на 32-битных системах из-под учетной записи администратора. Малварь собирает все данные о зараженной машине (информацию о системе, запущенных процессах, MAC-адресах сетевых устройств и уникальные ID комплектующих), а затем передает их на удаленный сервер злоумышленников. При этом вредонос способен скачивать и запускать дополнительные бинарники, хотя по данным исследователей, ни один зараженный хост так и не подвергся второй фазе атаки, то есть Floxif не загружал дополнительные пейлоады на зараженные устройства.

Эксперты Cisco Talos полагают, что злоумышленники каким-то образом скомпрометировали цепочку поставок Avast, и использовали цифровой сертификат, чтобы подписать вредоносную версию CCleaner 5.33, подменив ею легитимный вариант. Исследователи не исключают, что в данном случае преступникам помогал инсайдер.

Разработчики CCleaner, компания Piriform, которую недавно приобрела Avast, уже подтвердили случившееся в официальном блоге. Они пишут, что заражению подверглись 32-битные варианты CCleaner 5.33.6162 и CCleaner Cloud 1.07.3191.

13 сентября 2017 года была выпущена версия CCleaner 5.34, а также обновление 1.07.3214 для CCleaner Cloud, которые не содержат вредоносного кода. Всем пользователям настоятельно рекомендуется обновиться как можно скорее, так как функции автообновления в CCleaner не предусмотрено.

Представители Avast сообщили, что зараженные Floxif версии CCleaner успели распространиться на 2,27 млн компьютеров (это лишь около 3% пользователей утилиты). Однако в компании полагают, что благодаря вышедшим апдейтам, которые «обезвредили» малварь, пользователи уже в безопасности.

Провериться на заражение можно достаточно просто: нужно найти в реестре HKEY_LOCAL_MACHINE\SOFTWARE\Piriform\Agomo и проверить, содержатся ли там элементы MUID и TCID. Если да – это признак заражения Floxif.