Начиная с сентября 2017 года весь интернет активно обсуждает такое явление, как майнинг через браузеры. И хотя сам принцип вовсе не нов, до недавнего времени никто не пытался массово внедрять скрытые скрипты для майнинга прямо в код сайтов, а в последние месяцы этим занимаются все, кому не лень.

Интересно, что эту технику взяли на вооружение не только преступники, да и назвать «браузерный майнинг» абсолютно нелегальным явлением тоже нельзя. К примеру, куда больше внимания к этой проблеме привлек торрент-трекер The Pirate Bay, который провел испытания и временно встроил криптовалютный майнер в некоторые страницы сайта. Тогда операторы трекера объяснили, что майнер может помочь ресурсу в будущем полностью избавиться от традиционной рекламы.

Судя по всему, мы наблюдаем зарождение нового тренда. К примеру, в сентябре операторы The Pirate Bay воспользовались услугами сервиса Coinhive, который предлагает владельцам сайтов конвертировать мощности CPU посетителей в криптовалюту Monero. Дело в том, что Coinhive не первый и определенно не последний сервис такого рода.

Так, на этой неделе стало известно о появлении аналогичного сервиса Crypto-Loot, который точно так же предлагает операторам сайтов встроить в код страниц JavaScript и «копать» Monero, используя компьютеры пользователей. Но Crypto-Loot имеет существенное преимущество перед своим основным конкурентом. Так, если Coinhive забирает себе 30% дохода, оставляя владельцам сайтов лишь 70%, то Crypto-Loot просит только 12% дохода, то есть операторам сайтов остается 88%.

Хотя сами по себе сервисы, подобные Coinhive и Crypto-Loot, можно назвать легитимными, их далеко не всегда используют законным образом. К примеру, скрипт Coinhive использовали для добавления скрытого майнера во взломанное расширение для Chrome, и скрытые майнеры появились на многих ресурсах из топа Alexa (AirAsia, TuneProtect, официальный сайт Криштиану Роналду и так далее, информацию о других пострадавших ресурсах можно найти в блоге компании Cyren).

Хуже того, использовать скрипты Coinhive недавно стали некоторые Tor2Web прокси.

Various tor2web proxies also inject the coinhive miner (and ads). For example: onion[.]rip proxying the @torproject hidden-service below. pic.twitter.com/3zptqI0nWK

— Yonathan Klijnsma (@ydklijnsma) September 26, 2017

Также скрипты Coinhive были добавлены в моддинговую платформу для Grand Theft Auto V, FiveM. Так как FiveM позволяет использовать файлы JavaScript, некоторые моддеры, судя по всему, решили немного подзаработать. В результате операторы платформы были вынуждены представить новую версию FiveM, где скрипты Coinhive блокируются по умолчанию.

A minor FiveM update has been released with some small fixes, and blocking of 'coinhive' mining services. Thanks for the reports!

— FiveM (@_FiveM) October 1, 2017

Впрочем, легитимное применение майнингу через браузеры тоже уже нашлось. К примеру, майнер Coinhive встроили в браузерное расширение Iridium, однако об этом уведомили пользователей, плюс при желании они имеют возможность отключить майнер.

Похожим образом поступили и операторы закрытого торрент-трекера PublicHD. Пользователям ресурса предложили не просто майнить Monero на благо администраторов, но и поднимать таким образом свой рейтинг на трекере, то есть работа майнера зачтется бонусом к отданному и поднимет upload credit.

В целом блокировать браузерные майнеры не так трудно, для этого достаточно озаботиться отключением Javascript, установкой соответственных расширений для браузера (к примеру, NoScript и ScriptBlock), или воспользоваться блокировщиком рекламы, добавив URL майнера в черный список (не самый надежный вариант, ведь адрес может меняться, хотя AdBlock Plus и AdGuard в настоящее время блокируют Coinhive).

Также уже появились специальные «противомайнинговые» расширения: AntiMiner, No Coin, и minerBlock. Стоит отметить, что No Coin, созданный шотландским разработчиком Рафаэлем Керамидасом (Rafael Keramidas) уже умеет блокировать и Crypto-Loot.

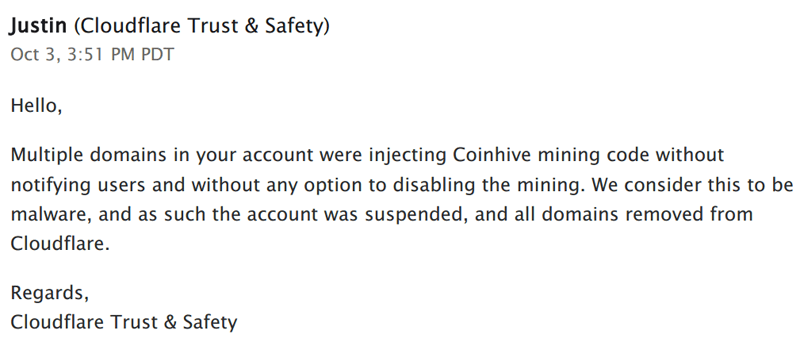

Но возможно, вскоре подобные меры защиты станут не нужны. Дело в том, что ситуация со скрытым майнингом через браузеры не на шутку тревожит специалистов по безопасности и ИБ-компании. Так, на прошлой неделе стало известно, что Cloudflare без всяких предупреждений начала блокировать сайты, использующие Coinhive.

Представители Cloudflare пояснили СМИ, что в большинстве случаев они рассматривают использование Coinhive как малварь, так как операторы сайтов не уведомляют своих посетителей о происходящем и не предоставляют им возможность отключения майнера. Представители компании пояснили, что в таких ситуациях Cloudflare продолжить блокировать нарушителей и впредь.