Специалисты компании ESET представили обзор новой мобильной угрозы, малвари DoubleLocker. Вредонос, как и многая другая малварь, эксплуатирует легитимную функциональность Accessibility service и повторно активируется при каждом нажатии кнопки «Домой».

DoubleLocker построен на базе кода известного банкера Svpeng. Тем не менее, пока у него отключены функции, предназначенные непосредственно для сбора банковских данных пользователей. Вместо этого DoubleLocker оснащен сразу двумя инструментами для вымогательства: он может изменить PIN-код устройства на произвольный, а также шифрует найденные данные. По словам специалистов ESET, такое сочетание функций в экосистеме Android наблюдается впервые.

Распространяется DoubleLocker «классическим» способом: преимущественно под видом Adobe Flash Player через скомпрометированные сайты. После запуска малвари на устройстве пользователя, приложение предлагает активировать службу специальных возможностей (Accessibility service). Получив необходимые для работы разрешения, DoubleLocker получает права администратора и устанавливает себя как лаунчер по умолчанию.

«Самоустановка в качестве лаунчера по умолчанию повышает сохранность вредоносного ПО на устройстве, – комментирует Лукас Стефанко, вирусный аналитик ESET, обнаруживший DoubleLocker. – Каждый раз, когда пользователь нажимает кнопку «Домой», вымогатель активируется и снова блокирует экран планшета или смартфона».

После выполнения на устройстве DoubleLocker использует два веских аргумента, чтобы убедить пользователя оплатить выкуп.

Во-первых, он изменяет PIN-код планшета или смартфона, что препятствует использованию устройства. В качестве нового PIN задается случайное значение, код не хранится на устройстве и не отправляется куда-либо вовне, поэтому ни сам пользователь, ни специалист по безопасности не сможет его восстановить.

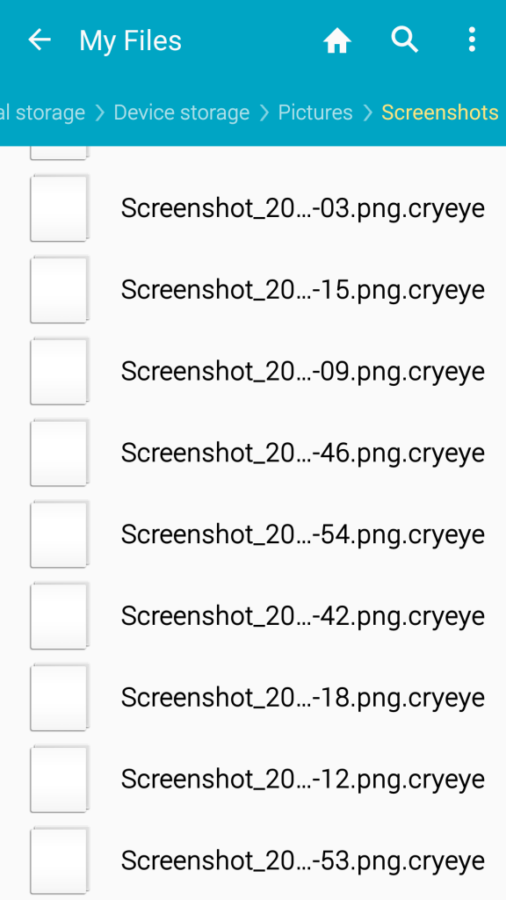

Во-вторых, DoubleLocker – это один из немногочисленных мобильных вредоносов, который действительно шифрует все файлы в основном хранилище устройства. Для этого малварь использует алгоритм шифрования AES и добавляет к файлам расширение .cryeye. К сожалению, расшифровать пострадавшие данные пока не представляется возможным.

Сумма выкупа составляет 0,0130 биткоина (около 4000 рублей), и в сообщении злоумышленников подчеркивается, что оплата должна быть произведена в течение 24 часов. Если выкуп не будет перечислен, данные останутся зашифрованными.

Чтобы избавиться от DoubleLocker, специалисты ESET рекомендуют принять следующие меры:

- Нерутованное устройство, на котором не установлено решение для управления мобильным устройством, способное сбросить PIN-код: единственный способ избавиться от экрана блокировки – сброс до заводских настроек.

- Рутованное устройство: пользователь может подключиться к устройству через ADB и удалить файл, в котором хранится PIN-код. Для этого необходимо включить отладку устройства (Настройки – Параметры разработчика – Отладка USB). Экран блокировки будет удален, и пользователь вернет доступ к устройству. Затем, работая в безопасном режиме, пользователь сможет деактивировать права администратора устройства для малвари и удалить ее. В некоторых случаях требуется перезагрузка устройства.

Однако все это, к сожалению, не поможет расшифровать пострадавшие данные, как уже было упомянуто выше.