Сегодня, 24 октября 2017 года, во второй половине дня от крупных российских СМИ начали поступать сообщения о кибератаках, спровоцировавших перебои в работе ресурсов.

На данный момент известно об атаках на «Интерфакс», «Фонтанку» и как минимум еще одно неназванное интернет-издание. Вслед за СМИ о проблемах также начали сообщать госучреждения и компании на Украине, в частности об атаке заявили Международный аэропорт «Одесса», Киевский метрополитен и Министерство инфраструктуры, чей сайт сейчас недоступен.

Из-за хакерской атаки в работе серверов Интерфакса возник сбой. Технические службы предпринимают все меры для восстановления работы систем.

— Интерфакс (@interfax_news) October 24, 2017

ШАНОВНІ КЛІЄНТИ ТА ПАРТНЕРИ МІЖНАРОДНОГО АЕРОПОРТУ «ОДЕСА». Повідомляємо, що інформаційна система Міжнародного аеропорту...

Posted by Odesa International Airport / Международный аэропорт Одесса on Tuesday, 24 October 2017

Если после поступления первых сообщений логично было заподозрить, что речь идет о DDoS-атаках, оказалось, что это не так. Основатель компании Group-IB Илья Сачков сообщил на своей странице в Facebook, что происходящее – новая эпидемия шифровальщика, получившего название Badrabbit:

«Сейчас началось то, о чем мы предупреждали — новая волна шифровальщика Badrabbit атакующего российские СМИ. Group-IB достоверно известно о трех успешных атаках сегодня. Судя по экранам компьютеров не похоже на петю или wannacry», — пишет Сачков и уточняет, что эксперты компании уже занимаются расследованием происходящего.

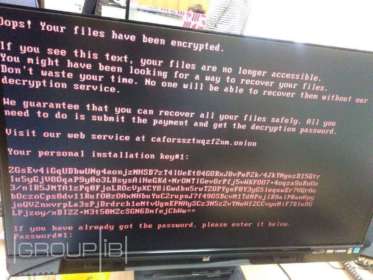

Наиболее оперативные сводки «с полей» сейчас поступают через Telegram-канал Group-IB, где уже были опубликованы скриншоты экрана блокировки Badrabbit (на иллюстрациях ниже). Известно, что шифровальщик требует 0,05 биткоина ($300) выкупа от своих жертв. Также сообщается, что целевая атака готовилась несколько дней. На сайте злоумышленников было обнаружено два JS-скрипта, и, судя по информации с сервера, один из них обновлялся 19 октября 2017 года, то есть пять дней назад.

РБК сообщает, что сотрудники «Интерфакса» тоже подтвердили, что происходит именно атака шифровальщика. «Суть в том, что вирус запустили на сервер. А все компы, соответственно, к нему подключены. Поэтому заразиться мог любой», — рассказал источник представителям РБК.

Судя по всему, речь идет о таргетированных атаках, которые направлены в первую очередь на крупные СМИ и украинские госучреждения, а не о такой «ковровой бомбардировке», как мы могли наблюдать в случае с шифровальщиком WannaCry.

Как именно распространяется малварь, пока неизвестно. ][ продолжит следить за развитием ситуации.

UPD 19:45

Специалисты "Лаборатории Касперского" подготовили первый анализ происходящего. Подробности атаки и способа распространения заразы по-прежнему не известны, как не известно и то, возможно ли расшифровать файлы.

Однако исследователи пишут, что все признаки указывают на то, что происходит целенаправленная атака на корпоративные сети. Злоумышленники используют методы, похожие на те, которые наблюдались в время атак шифровальщика NotPetya.

Чтобы защититься от атак, специалисты советуют предпринять следующие шаги:

- заблокируйте исполнение файлов c:\windows\infpub.dat, C:\Windows\cscc.dat;

- запретите (если это возможно) использование сервиса WMI.

Фото: Group-IB